PSA: Wenn Sie etwas herunterladen und ausführen, kann Ihnen kein Antivirus helfen

Antivirus sollte eine Verteidigungslinie der letzten Wahl sein, nicht etwas, auf das Sie angewiesen sind, um Sie zu retten. Um online sicher zu sein, sollten Sie so tun, als hätten Sie überhaupt keine Anti-Malware-Software auf Ihrem Computer.

Antivirus ist nicht das Allheilmittel, das oft in Betracht gezogen wird. Es gibt einen Grund, warum Firmen wie Netflix herkömmliche Antivirensoftware abladen und sogar die Hersteller von Norton Antivirus als "tot" deklariert haben. Sie haben kein falsches Sicherheitsgefühl, da auf Ihrem Computer Anti-Malware-Software läuft.

Die zwei Hauptwege Malware erhält Auf einem PC

VERWANDT: Symantec sagt "Antivirus-Software ist tot", aber was bedeutet das für Sie?

Es gibt zwei Arten, wie Malware auf Ihr System gelangen kann. Eines ist durch Exploits - oft Browser- und Plug-in-Exploits, die auf anfällige Software wie Flash und Java abzielen. Der andere ist, etwas Schlechtes herunterzuladen und es auszuführen. Antivirus kann Sie nicht vor den neuesten Angriffen schützen.

Blacklisting bekämpft einen verlustreichen Kampf

Antivirensoftware basiert auf Blacklisting und Heuristiken - und tatsächlich sind Heuristiken nur eine weitere Art von Blacklisting. Antimalware-Unternehmen finden Malware in freier Wildbahn, analysieren sie und fügen "Definitionen" hinzu, die Anti-Malware-Software ständig herunterlädt. Wenn Sie eine Anwendung ausführen, überprüft die Antischadsoftware, ob sie mit einer Definition übereinstimmt, und blockiert sie, falls dies der Fall ist.

Antimalware-Software beinhaltet auch Heuristik-basierte Erkennung. Heuristiken prüfen, ob sich eine Software ähnlich wie bekannte Malware verhält. Es kann neue Malware-Teile blockieren, bevor Definitionen für sie verfügbar sind, aber Heuristiken sind nicht annähernd perfekt.

Das Problem mit dem Blacklisting-Ansatz ist, dass alles standardmäßig sicher ist und dann versucht wird, das Bekannte herauszugreifen -schlechte Dinge. Es wäre sicherer, dies auf den Kopf zu stellen - vorausgesetzt, dass alles gefährlich ist und nicht laufen sollte, es sei denn, es ist erwiesenermaßen sicher. Leider bietet Microsoft nur die leistungsstärksten Whitelisting-Funktionen der Enterprise-Editionen von Windows.

Kriminelle entwickeln Malware, um eine Erkennung zu vermeiden

Ausgefeilte Angreifer können Malware so manipulieren, dass sie Anti-Malware-Programme umgehen.

Sie haben vielleicht schon von VirusTotal gehört Website - jetzt im Besitz von Google - mit der Sie eine Datei hochladen können. Es scannt diese Datei mit vielen verschiedenen Antiviren-Engines und berichtet, was sie dazu sagen.

Es wäre nicht schwer, eine eigene Version von VirusTotal zu erstellen, die keine Dateien mit diesen Antimalware-Firmen teilt. Tatsächlich haben Angreifer ihre eigenen VirusTotal-ähnlichen Tools, mit denen sie eine Datei mit vielen verschiedenen Antiviren-Engines scannen können, um festzustellen, ob sie erkannt wurde. Wenn Antivirus-Software dies erkennt, können sie Änderungen vornehmen, um eine Erkennung durch Anti-Malware-Software zu vermeiden.

Studien haben gezeigt, dass dies tatsächlich geschieht. Zum Beispiel fand eine Studie von Damballa heraus, dass Antivirus-Software 70 Prozent der neuen Malware innerhalb der ersten Stunde nicht erkennt. Kriminelle stimmen gezielt neue Malware ab, damit sie nicht von der auf den Computern ihrer Ziele laufenden Antivirensoftware erkannt werden.

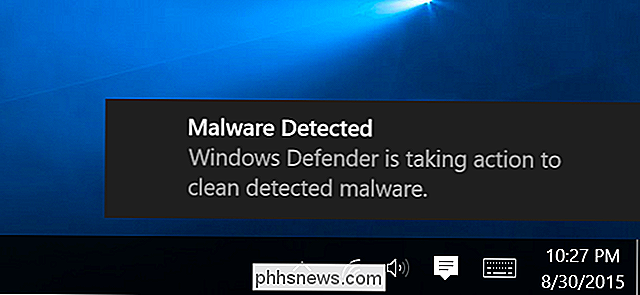

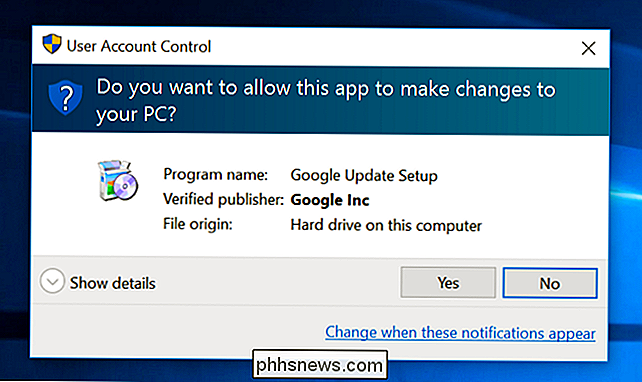

Sobald die Malware ausgeführt wird, befinden Sie sich in Schwierigkeiten

Sobald eine Malware auf Ihrem System einen Anker hat Über. Du wurdest kompromittiert. Die Malware könnte Ausnahmen zu Ihrer Antivirus-Software hinzufügen oder sie einfach deaktivieren, um die Malware in Zukunft auszuführen und zu erkennen. Angesichts all der ungepatchten Windows-Systeme mit Sicherheitslücken, die genutzt werden könnten, um zusätzliche Berechtigungen zu erlangen, sobald die Software auf Ihrem Computer läuft, würde dies nicht einmal die Zustimmung zu einer UAC-Eingabeaufforderung erfordern - obwohl Sie dieser UAC-Eingabeaufforderung zustimmen würde sicherlich auch Ihr Schicksal besiegeln.

Wenn Sie nur durch eine Anti-Malware-Software klicken und sagen, dass Sie die Malware trotz der Warnung einmal ausführen möchten, wäre das auch katastrophal. Sobald die Malware ausgeführt wird, ist es unmöglich zu wissen, dass Sie jedes einzelne Bit ausgemerzt haben, ohne eine vollständige Neuinstallation von Windows durchzuführen.

Was kann Sie schützen?

RELATED: Grundlegende Computersicherheit: Wie Sie sich vor Viren, Hackern und Dieben schützen können

Die Lösung ist nicht nur Software, obwohl es immer verlockend ist, nach einer technischen Lösung zu suchen Die wirkliche Lösung ist eine soziale Lösung.

Wir sollten uns alle so verhalten, als hätten wir keine Antimalware-Software. Das bedeutet nicht, dass Sie nicht etwas ausführen sollten - zumindest die Windows Defender-Software, die zum Beispiel in die neueste Windows-Version integriert ist. Aber es ist nur eine letzte Verteidigungslinie, nicht die einzige.

Dies bedeutet, Software zu vermeiden - das Herunterladen und Ausführen von Programmen von zwielichtigen Websites ist gefährlich. Es bedeutet, einen Blick zu haben und nur glaubwürdige Software herunter zu laden, Dinge zu vermeiden, die ein wenig skizzenhaft aussehen. Es bedeutet auch zu verstehen, welche Dateitypen potenziell gefährlich sind - eine PNG-Datei ist nur ein Bild, also sollte es in Ordnung sein, aber eine .scr-Datei ist ein Bildschirmschoner-Programm, das potenziell bösartigen Code ausführen könnte. Wir haben die guten Sicherheitspraktiken behandelt, denen Sie folgen sollten.

Die Zukunft der Sicherheitssoftware

Die Zukunft der Sicherheitssoftware ist nicht nur eine schwarze Liste. Stattdessen wird es oft etwas wie Whitelisting sein - von "alles ist erlaubt, außer bekannt-schlechtem Zeug" bis "alles wird abgelehnt, außer bekanntermaßen guter Dinge".

Das ist es, worauf Netflix hinwechselt - Software, die die Software überwacht auf seinen Servern für Unregelmäßigkeiten laufen, anstatt sie gegen bekannte Malware zu scannen.

VERWANDT: Verwenden Sie ein Anti-Exploit-Programm, um Ihren PC vor Zero-Day-Attacken zu schützen

Ausgereiftere Tools sollten auch die Software härten Verwenden Sie Blocking-Techniken, die Angreifer nutzen, anstatt den Kampf zu verlieren, indem sie ständig neue Definitionen hinzufügen.

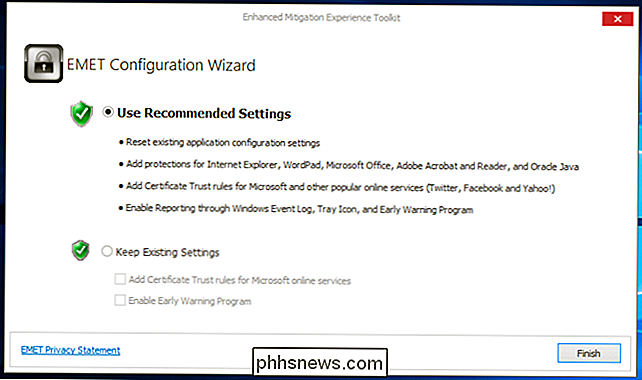

Malwarebytes Anti-Exploit ist ein großartiges Beispiel dafür, weshalb wir es hier so herzlich empfehlen. Dieses kostenlose Tool blockiert gängige Exploit-Techniken, die gegen Webbrowser und deren Plug-Ins verwendet werden. Es sollte in Windows und moderne Webbrowser integriert werden. Microsoft hat sogar eine eigene ähnliche Technologie in EMET, obwohl es hauptsächlich auf das Unternehmen ausgerichtet ist.

Nein, Sie wollen Ihre Antivirensoftware wahrscheinlich nicht löschen, wie es Netflix getan hat. Anti-Malware-Software funktioniert immer noch ziemlich gut gegen zufällige ältere Malware, die Sie online finden können. Aber gegen neuere und intelligentere Angriffe fällt Antimalware-Software oft flach auf sein Gesicht. Vertraue nicht darauf, um dich zu schützen.

Zugriff auf Dropbox und andere Cloud-Speicher direkt über den Datei-Manager von Chrome OS

Google hat seinen eigenen Cloud-Dienst Google Drive hervorragend in den Chrome OS-Dateimanager integriert. Wenn Sie Drive für die meisten Ihrer Cloud-Anforderungen verwenden, fühlt sich das wie ein nativer Speicher auf einem Chrome OS-Gerät an. Aber wenn Sie etwas anderes verwenden, wie Dropbox oder Netzwerkspeicher, scheinen die Dinge nicht so sauber zu sein.

Laut einer Studie aus dem Jahr 2012 verbraucht BitTorrent 12% des gesamten Internetverkehrs in Nordamerika und 36% des gesamten Datenverkehrs in der asiatisch-pazifischen Region. Es ist so beliebt, dass das neue "Copyright Alert System" nur auf den BitTorrent-Verkehr abzielt. BitTorrent ist im Volksmund als Methode der Piraterie bekannt, aber es ist nicht nur für Piraten.