So machen Sie den Internet Explorer sicherer (falls Sie damit fertig sind)

Der Internet Explorer ist auf dem Weg nach draußen. Sogar Microsoft empfiehlt, dass die Leute es zugunsten ihres neuen Browsers Edge vermeiden. Wenn Sie jedoch Internet Explorer für eine alte Website benötigen, können Sie diese mit optionalen Funktionen wie dem erweiterten geschützten Modus vor Angriffen schützen.

Wenn Sie von Internet Explorer zu einem anderen Browser wechseln können, sollten Sie dies unbedingt tun. Google Chrome, Microsoft Edge und Mozilla Firefox sind alle eine bessere Wahl. Aber einige alte Websites, insbesondere solche, die ActiveX-Steuerelemente verwenden, benötigen weiterhin IE.

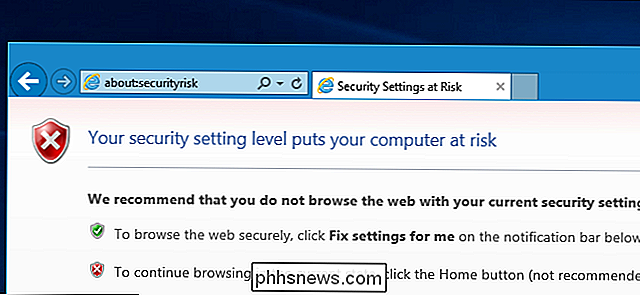

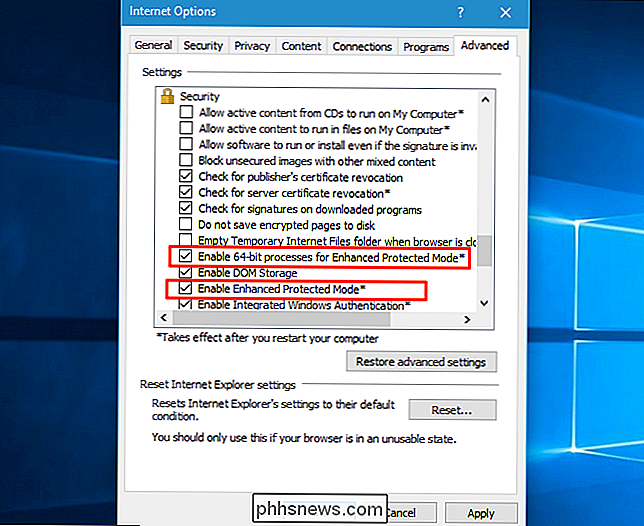

Enhanced Protected Mode und 64-Bit Processes aktivieren

Microsoft hat unter Windows 8 ein Feature namens "Enhanced Protected Mode" eingeführt , Internet Explorer führt Websiteinhalt sandboxed in einem "AppContainer" aus. Selbst wenn eine bösartige Website den Internet Explorer ausnutzt, verhindert diese AppContainer-Umgebung, dass sie entweichen kann, um den Rest des Computers zu manipulieren. Diese Funktion ist in Windows 7 nicht verfügbar (noch ein weiterer Grund für ein Upgrade auf Windows 8 oder 10.)

Leider ist diese Funktion standardmäßig deaktiviert, da viele ältere Add-Ons nicht mit dem erweiterten geschützten Modus kompatibel sind. Um diese Funktion zu aktivieren, klicken Sie auf das Zahnradmenü und wählen Sie im Internet Explorer "Internetoptionen". Navigieren Sie zu Erweitert> Sicherheit und aktivieren Sie die Option "Enhanced Protected Mode aktivieren".

RELATED: Warum die 64-Bit-Version von Windows sicherer ist

Wenn Sie schon dabei sind, können Sie auch die Option "64-Bit-Prozesse für erweiterten geschützten Modus aktivieren" hier. Dadurch wird Internet Explorer als 64-Bit-Prozess ausgeführt, sodass er die besseren Sicherheitsfunktionen in 64-Bit-Versionen von Windows verwenden kann, z. B. einen größeren Adressraum für die zufällige Anordnung von Adressraumlayouts.

Sie müssen neu starten Ihr Computer danach.

Wenn Sie diese Funktionen aktivieren, funktionieren viele Add-Ons in Internet Explorer nicht mehr. Dies ist nur ein Problem, wenn Sie tatsächlich Add-Ons benötigen, die im erweiterten geschützten Modus nicht funktionieren können. Versuchen Sie es zu aktivieren und sehen Sie, ob etwas kaputt geht. Sie können es immer deaktivieren, wenn es nicht für Sie funktioniert. Es ist jedoch auch eine gute Idee, Internet Explorer ohne Add-Ons auszuführen, da ...

Internet Explorer ohne Add-Ons ausführen

RELATED: So schützen Sie sich vor all diesen Adobe Flash 0-Day-Sicherheitslücken

Add-ons können ebenfalls ein Sicherheitsrisiko darstellen. Schädliche Anwendungen auf Ihrem Computer können Browser-Symbolleisten und andere Software installieren, die Sie schnüffeln. Selbst legitime Add-Ons wie der Adobe Flash Player können angreifbar sein.

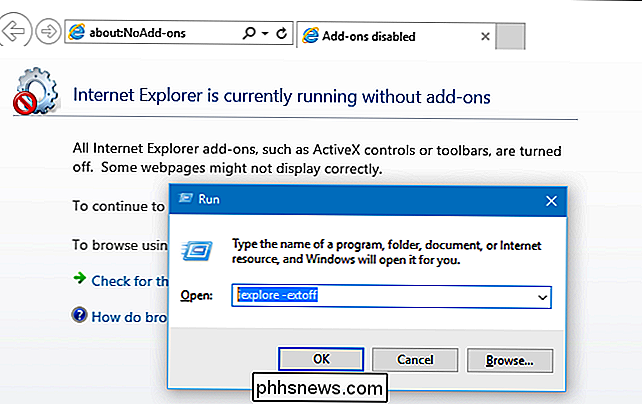

Wenn Sie Internet Explorer nur für eine Website benötigen, die keine Add-Ons benötigt, können Sie diese ohne Add-Ons starten, um die Angriffsfläche zu reduzieren. Drücken Sie dazu Windows + R auf Ihrer Tastatur, geben Sie den folgenden Befehl ein und drücken Sie die Eingabetaste:

iexplore -extoff

Sie können auch eine Desktopverknüpfung erstellen, um IE auf diese Weise zu starten, wenn es für Sie funktioniert

Wenn für eine Website ein bestimmtes ActiveX-Add-on oder Flash erforderlich ist, funktioniert die Website nicht ordnungsgemäß, und Sie müssen Internet Explorer schließen und neu starten, um es verwenden zu können.

Add-Ons entfernen und einschränken

RELATED: So aktivieren Sie Click-to-Play-Plugins in jedem Webbrowser

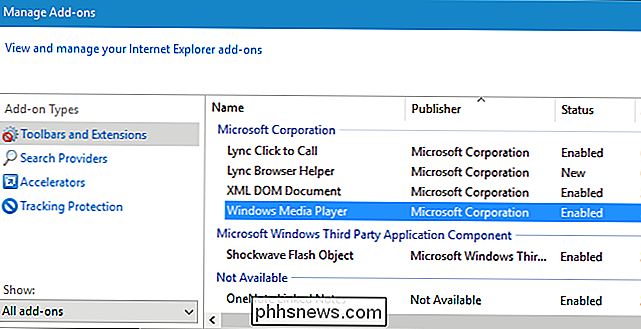

Wenn Sie Add-Ons aktivieren möchten, sollten Sie die Liste der installierten Add-Ons überprüfen und sie bereinigen Es werden keine anfälligen oder schädlichen Add-Ons installiert.

Um die Liste der Add-Ons anzuzeigen, klicken Sie im Internet Explorer auf das Zahnradmenü und wählen Sie "Add-Ons verwalten". Wählen Sie "Alle Add-ons" unter "Anzeigen". Untersuchen Sie die Liste der Add-Ons hier und führen Sie Websuchen für alle, die Sie nicht erkennen, durch. Sie können Add-Ons deaktivieren, die Sie hier nicht benötigen, aber Sie können sie nicht deinstallieren - Sie müssen dazu die Systemsteuerung aufrufen.

Wenn Sie Add-Ons aktivieren müssen, können Sie dies verhindern Sie laufen auf den meisten Websites. Zum Beispiel gibt es eine Möglichkeit, Click-to-Play für Flash in Internet Explorer zu aktivieren, obwohl es nicht einfach zu finden ist. Flash wird nicht automatisch auf Websites ausgeführt, es sei denn, Sie erteilen ihm ausdrücklich die Berechtigung. Sie können andere installierte Add-Ons auf die gleiche Weise optimieren, sodass sie nur auf bestimmten Websites ausgeführt werden können, auf denen sie ausgeführt werden müssen.

Verwenden Sie Anti-Exploit-Software

VERWANDT: Verwenden Sie ein Anti-Exploit-Programm, um Ihren PC vor Zero-Day-Attacken zu schützen

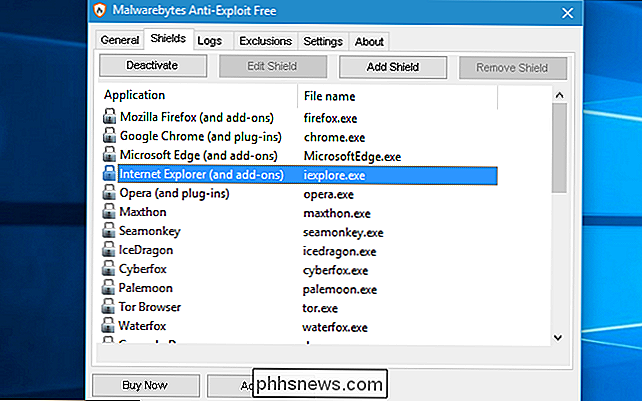

Ob Sie den Internet Explorer verwenden oder nicht, sollten Sie ein Anti-Exploit-Programm verwenden es ist doppelt wichtig für IE-Benutzer. Diese Programme überwachen Webbrowser auf häufige Angriffstypen und beenden sie, wenn ein Angriff erkannt wird. Wenn ein Angreifer versucht, Internet Explorer auszunutzen, kann dieser Dienstprogrammtyp dazu beitragen, dies zu verhindern. Moderne Browser integrieren zunehmend diese Art von Anti-Exploit-Techniken, aber Internet Explorer wurde zurückgelassen und tut dies nicht.

Es gibt verschiedene Möglichkeiten. Microsoft macht sein eigenes EMET-Tool, das funktioniert, aber es ist nicht die benutzerfreundlichste Software. Wir mögen Malwarebyte Anti-Exploit. Sie benötigen die kostenpflichtige Version nicht. Die kostenlose Version schützt Internet Explorer und andere Browser.

Internet Explorer wird aktualisiert

Internet Explorer muss unbedingt aktualisiert werden. Microsoft unterstützt Internet Explorer weiterhin aktiv mit Sicherheitspatches, und Sie sollten sie installieren, wenn Sie sie verwenden.

Internet Explorer-Updates werden über Windows Update bereitgestellt, sodass sie automatisch unter Windows 10 installiert werden. Unter Windows 7 und Windows 7 8.1, achten Sie darauf, regelmäßig zu aktualisieren. Sie können automatische Updates aktivieren oder Windows Update über verfügbare Updates benachrichtigen, damit Sie diese herunterladen und installieren können. Verzögern Sie nicht die Installation von Updates: Internet Explorer ist immer noch ein großes Ziel für Angreifer.

Vermeiden Sie es, den Internet Explorer so oft wie möglich zu nutzen

Der beste Tipp ist, den Internet Explorer so wenig wie möglich zu verwenden. Selbst wenn Sie eine ältere Website oder einige ältere Websites haben, die nur im Internet Explorer funktionieren, müssen Sie nicht ständig den Internet Explorer verwenden. Sie können Google Chrome, Mozilla Firefox oder Microsoft Edge für den Großteil Ihres Browsers verwenden und nur Internet Explorer für diese spezifischen Websites verwenden. Stellen Sie IE nicht als Standard-Webbrowser ein.

So überwachen Sie Ihre Netzwerkauslastung in Windows 10

Datenkappen für Mobilgeräte und Breitbandgeräte haben die Datennutzung sehr gewissenhaft gemacht. Windows 10 enthält einen integrierten Netzwerkbenutzungsmonitor, der im Gegensatz zu seinem Vorgänger eine ziemlich nützliche Möglichkeit ist, den Bandbreitenverbrauch im Auge zu behalten. Lesen Sie weiter, wie wir Ihnen zeigen, wie.

So verwenden Sie SSH-Tunneling unter Chrome OS

Chromebooks bieten integrierte Unterstützung für SSH-Tunneling mit der enthaltenen Crosh-Shell und dem SSH-Befehl. Ein SSH-Tunnel ermöglicht es Ihnen, eine SSH-Verbindung wie ein VPN oder einen verschlüsselten Proxy zu verwenden und Ihren Surfverkehr durch den sicheren Tunnel zu schicken. Damit können Sie Datenverkehr beim Browsen in einem öffentlichen Netzwerk, geoblockten Inhalten oder sogar tunneln Sie sich durch die Internetzensur wie die Große Firewall von China.