Warum sollten Sie keine SMS für die Zwei-Faktor-Authentifizierung verwenden (und was stattdessen zu verwenden ist)

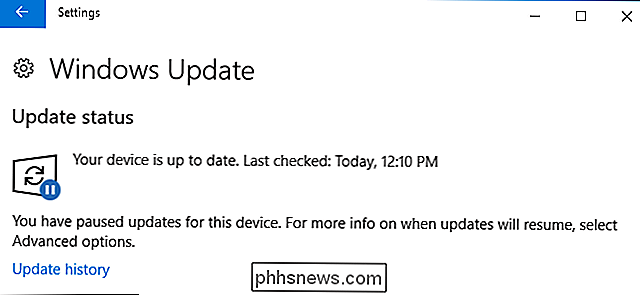

Sicherheitsexperten empfehlen, die Zwei-Faktor-Authentifizierung zu verwenden, um Ihre Online-Konten nach Möglichkeit zu schützen. Viele Dienste verwenden standardmäßig die SMS-Überprüfung und senden Codes per SMS an Ihr Telefon, wenn Sie versuchen, sich anzumelden. SMS-Nachrichten weisen jedoch viele Sicherheitsprobleme auf und sind die am wenigsten sichere Option für die Zwei-Faktor-Authentifizierung.

First Things First : SMS ist immer noch besser als keine Zwei-Faktor-Authentifizierung!

RELATED: Was ist Zwei-Faktor-Authentifizierung, und warum brauche ich es?

Während wir den Fall gegen zu richten SMS hier ist es wichtig, dass wir zuerst eines klarstellen: Die Verwendung von SMS ist besser als gar keine Zwei-Faktor-Authentifizierung.

Wenn Sie keine Zwei-Faktor-Authentifizierung verwenden, benötigt jemand nur Ihr Passwort, um sich in Ihrem Konto anzumelden . Wenn Sie die Zwei-Faktor-Authentifizierung mit SMS verwenden, muss jemand Ihr Passwort erwerben und Zugang zu Ihren Textnachrichten erhalten, um Zugang zu Ihrem Konto zu erhalten. SMS ist viel sicherer als gar nichts.

Wenn SMS Ihre einzige Option ist, verwenden Sie bitte SMS. Wenn Sie jedoch erfahren möchten, warum Sicherheitsexperten empfehlen, SMS zu vermeiden und was wir stattdessen empfehlen, lesen Sie weiter.

SIM-Swaps erlauben es Angreifern, Ihre Telefonnummer zu stehlen

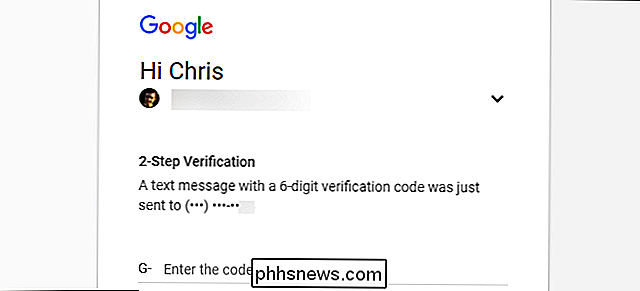

So funktioniert die SMS-Überprüfung: Wenn Sie versuchen, zu unterschreiben Der Dienst sendet eine SMS an die Handynummer, die Sie ihm zuvor zur Verfügung gestellt haben. Sie erhalten diesen Code auf Ihrem Telefon und geben ihn ein, um sich anzumelden. Dieser Code eignet sich nur für den einmaligen Gebrauch.

Es klingt einigermaßen sicher. Schließlich haben nur Sie Ihre Telefonnummer und jemand muss Ihr Telefon haben, um den Code-rechts zu sehen? Leider nein.

Wenn jemand Ihre Telefonnummer kennt und Zugang zu persönlichen Informationen wie den letzten vier Ziffern Ihrer Sozialversicherungsnummer hat - leider ist dies dank der vielen Unternehmen und Regierungsbehörden, die Kunden durchgesickert haben, leicht zu finden Daten - sie können Ihre Telefongesellschaft kontaktieren und Ihre Telefonnummer auf ein neues Telefon verschieben. Dies wird als "SIM-Swap" bezeichnet. Dies ist derselbe Vorgang, den Sie beim Kauf eines neuen Geräts ausführen und Ihre Telefonnummer dorthin verschieben. Die Person sagt, dass Sie Sie sind, stellt die persönlichen Daten bereit, und Ihre Mobiltelefongesellschaft richtet ihr Telefon mit Ihrer Telefonnummer ein. Sie erhalten die SMS-Nachrichtencodes, die an Ihre Telefonnummer auf ihrem Telefon gesendet werden.

Wir haben Berichte darüber in Großbritannien gesehen, wo Angreifer die Telefonnummer eines Opfers gestohlen und damit Zugriff auf das Bankkonto des Opfers erhalten haben . Der Staat New York hat auch vor diesem Betrug gewarnt.

Im Kern handelt es sich dabei um einen Social-Engineering-Angriff, der darauf beruht, Ihre Mobiltelefongesellschaft zu täuschen. Aber Ihre Handy-Firma sollte nicht in der Lage sein, jemandem Zugang zu Ihren Sicherheitscodes an erster Stelle zu geben!

SMS-Nachrichten können auf viele Weisen abgefangen werden

Es ist auch möglich, SMS auszuspionieren. Politische Dissidenten und Journalisten in repressiven Ländern werden vorsichtig sein wollen, da die Regierung SMS-Nachrichten entführen könnte, wenn sie durch das Telefonnetz geschickt werden. Dies ist bereits im Iran passiert, wo iranische Hacker Berichten zufolge eine Reihe von Telegramm-Messenger-Konten kompromittiert haben, indem sie die SMS-Nachrichten abgefangen haben, die Zugriff auf diese Konten ermöglichten.

Angreifer haben auch Probleme in SS7, dem Verbindungssystem zum Roaming, abgehört SMS-Nachrichten im Netzwerk und routen sie an anderer Stelle. Es gibt viele andere Möglichkeiten, wie Nachrichten abgefangen werden können, unter anderem durch die Verwendung gefälschter Handymasten. SMS-Nachrichten sind nicht auf Sicherheit ausgelegt und sollten nicht dafür verwendet werden.

Mit anderen Worten, ein erfahrener Angreifer mit ein paar persönlichen Informationen könnte Ihre Telefonnummer entführen, um Zugang zu Ihren Online-Konten zu erhalten und diese dann zu nutzen Konten, um beispielsweise Ihre Bankkonten zu entlasten. Aus diesem Grund empfiehlt das National Institute of Standards and Technology die Verwendung von SMS-Nachrichten für die Zwei-Faktor-Authentifizierung nicht mehr.

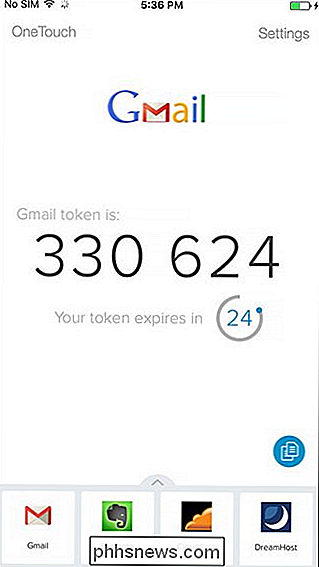

Die Alternative: Codes auf Ihrem Gerät generieren

RELATED: So richten Sie Authy für die Zwei-Faktor-Authentifizierung ein (und synchronisieren Sie Ihre Codes zwischen Geräten)

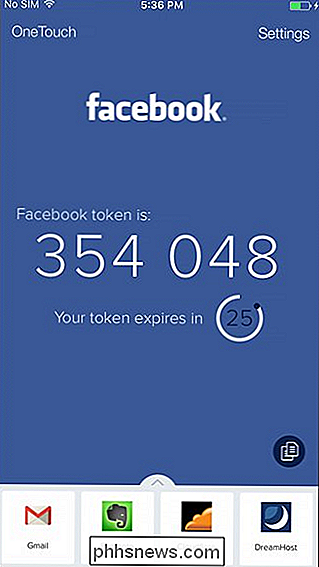

Ein Zwei-Faktor-Authentifizierungsschema, das nicht auf SMS beruht ist überlegen, weil die Handy-Firma nicht in der Lage sein wird, jemand anderem Zugriff auf Ihre Codes zu geben. Die beliebteste Option hierfür ist eine App wie Google Authenticator. Wir empfehlen jedoch Authy, da es alles tut, was Google Authenticator macht und mehr.

Apps wie diese generieren Codes auf Ihrem Gerät. Selbst wenn ein Angreifer Ihre Mobiltelefongesellschaft dazu verleitet, Ihre Telefonnummer auf ihr Telefon zu übertragen, ist es Ihnen nicht möglich, Ihre Sicherheitscodes zu erhalten. Die zum Generieren dieser Codes erforderlichen Daten bleiben auf Ihrem Telefon sicher.

VERWANDT: So richten Sie die neue Code-less Zwei-Faktor-Authentifizierung von Google ein

Sie müssen auch keine Codes verwenden. Dienste wie Twitter, Google und Microsoft testen die appbasierte Zwei-Faktor-Authentifizierung, mit der Sie sich auf einem anderen Gerät anmelden können, indem Sie die Anmeldung in der App auf Ihrem Telefon autorisieren.

Es gibt auch physische Hardwaretoken, die Sie verwenden können . Große Unternehmen wie Google und Dropbox haben bereits einen neuen Standard für Hardware-basierte Zwei-Faktor-Authentifizierungs-Token namens U2F implementiert. Diese sind alle sicherer, als wenn Sie sich auf Ihr Mobiltelefonunternehmen und das veraltete Telefonnetz verlassen.

Vermeiden Sie nach Möglichkeit SMS für die Zwei-Faktor-Authentifizierung. Es ist besser als nichts und scheint praktisch, aber es ist normalerweise das unsicherste Zwei-Faktor-Authentifizierungsschema, das Sie wählen können.

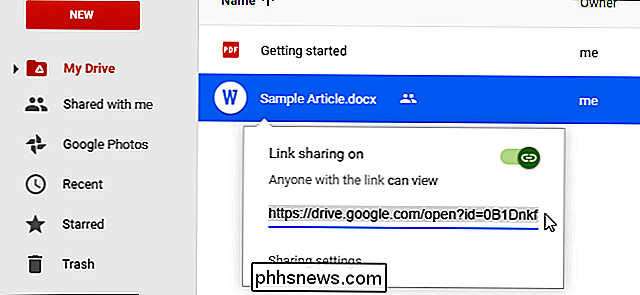

Leider zwingen einige Dienste Sie, SMS zu verwenden. Wenn Sie sich darüber Gedanken machen, können Sie eine Google Voice-Telefonnummer erstellen und diese Diensten zuweisen, für die eine SMS-Authentifizierung erforderlich ist. Sie können sich dann in Ihrem Google-Konto anmelden, das Sie mit einer sichereren Zwei-Faktor-Authentifizierungsmethode schützen können, und die sicheren Nachrichten auf der Google Voice-Website oder in der Google Apps App sehen. Senden Sie Nachrichten von Google Voice nicht an Ihre tatsächliche Mobiltelefonnummer.

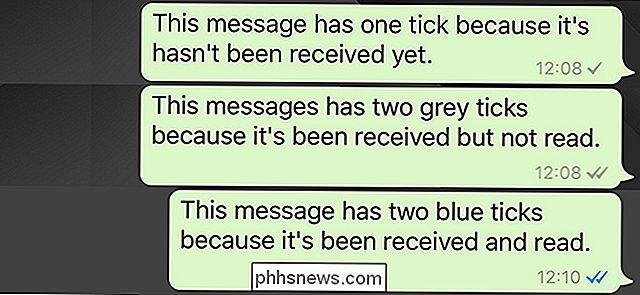

Was bedeuten die kleinen Häkchen in WhatsApp?

Wenn Sie jemandem über WhatsApp eine Nachricht senden, erscheinen neben ihm kleine Häkchen oder Häkchen. Diese informieren Sie über den Status Ihrer Nachricht. Sehen wir uns an, was sie alle bedeuten. Ein graues Häkchen Ein graues Häkchen bedeutet, dass die Nachricht erfolgreich von Ihrem Telefon gesendet wurde, aber noch nicht an Ihren Empfänger gesendet wurde.

Wie (und wann) SMC auf dem Mac zurücksetzen

Ihr Mac verhält sich witzig und Sie haben alles versucht: den Computer neu starten, das NVRAM zurücksetzen und alle Tricks, die Beschleunige einen langsamen Mac. Sie haben sogar 50+ Diagnosen gleichzeitig durchgeführt, um zu sehen, was vor sich geht, und doch finden Sie nichts. Was ist der nächste Schritt?