3 Alternativen zum jetzt nicht mehr existierenden TrueCrypt für Ihre Verschlüsselung brauchen

TrueCrypt's dramatischer Shutdown im Mai 2014 hat alle schockiert. TrueCrypt war die erste Empfehlung für Festplattenverschlüsselungssoftware, und die Entwickler sagten plötzlich, der Code sei "nicht sicher" und stoppte die Entwicklung.

Wir wissen immer noch nicht genau, warum TrueCrypt heruntergefahren wurde - vielleicht waren die Entwickler von einer Regierung unter Druck gesetzt werden, oder vielleicht waren sie einfach krank davon, es aufrechtzuerhalten. Aber hier ist, was Sie stattdessen verwenden können.

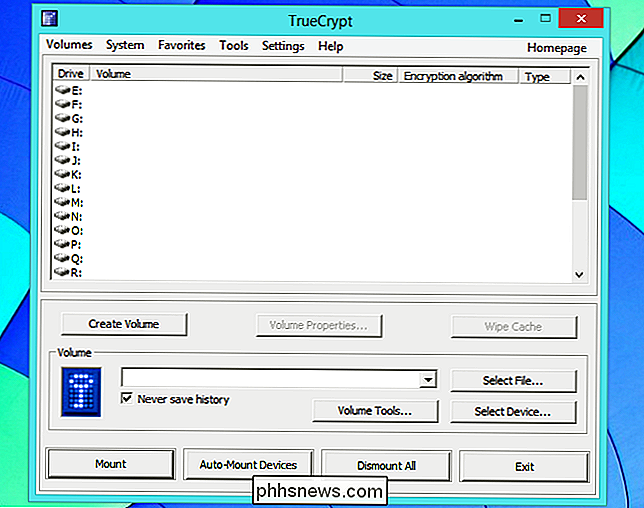

TrueCrypt 7.1a (Ja, Still)

Ja, TrueCrypt Entwicklung wurde offiziell gestoppt und seine offizielle Download-Seite wurde entfernt. Die Entwickler haben erklärt, dass sie nicht mehr an dem Code interessiert sind und dass Drittentwicklern nicht vertraut werden kann, sie zu pflegen und zu patchen.

Die Gibson Research Corporation argumentiert jedoch, dass TrueCrypt immer noch sicher zu verwenden ist . TrueCrypt 7.1a ist die letzte echte Version, die im Februar 2012 veröffentlicht wurde und seitdem von Millionen von Menschen genutzt wird. Der Open-Source-Code von TrueCrypt durchläuft derzeit eine unabhängige Prüfung - die vor dem abrupten Abschalten begann - und Phase 1 des Audits wurde abgeschlossen, ohne dass große Probleme auftraten. TrueCrypt ist das einzige Softwarepaket, das jemals einem unabhängigen Audit wie diesem unterzogen wurde. Wenn es fertig ist, können alle gefundenen Probleme von der Community in einem neuen Fork des TrueCrypt-Codes gepatcht werden, und TrueCrypt kann fortfahren. Der Code von TrueCrypt ist Open-Source, was bedeutet, dass selbst die ursprünglichen Entwickler nicht in der Lage sind, die Fortsetzung des Programms zu stoppen. Das ist das Argument der Gibson Research Corporation. Andere, wie das gemeinnützige Committee To Protect Journalists, empfehlen ebenfalls, dass der TrueCrypt-Code immer noch sicher zu verwenden ist.

VERBINDUNG: So sichern Sie vertrauliche Dateien auf Ihrem PC mit VeraCrypt

Wenn Sie sich entscheiden Um weiterhin den TrueCrypt-Standardcode zu verwenden, stellen Sie sicher, dass Sie TrueCrypt 7.1a erhalten. Die offizielle Website bietet TrueCrypt 7.2 an, das die Möglichkeit zum Erstellen neuer verschlüsselter Volumes deaktiviert - es wurde entwickelt, um Ihre Daten von TrueCrypt zu einer anderen Lösung zu migrieren. Stellen Sie vor allem sicher, dass Sie TrueCrypt 7.1a von einem vertrauenswürdigen Ort erhalten, und vergewissern Sie sich, dass die Dateien nicht manipuliert wurden. Das Open Crypto Audit-Projekt bietet einen eigenen verifizierten Spiegel, und die Dateien können auch von der GRC-Website erworben werden.

Wenn Sie diese Route gehen, gilt der alte Hinweis für die Verwendung von TrueCrypt weiterhin. Achten Sie darauf, die Ergebnisse der TrueCrypt-Prüfung im Auge zu behalten. Eines Tages wird es wahrscheinlich einen Konsens über einen Nachfolger von TrueCrypt geben. Zu den Möglichkeiten gehören CipherShed und TCnext, aber sie sind noch nicht fertig.

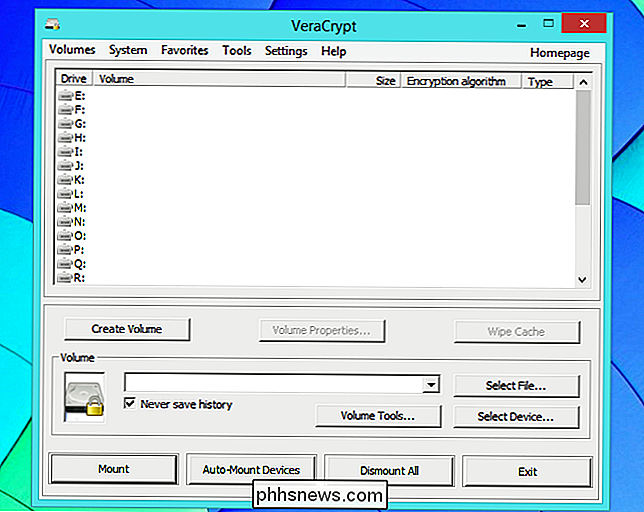

VeraCrypt

VeraCrypt ist ein Ableger von TrueCrypt, der jetzt die Runde online macht. VeraCrypt ist eine Ableger von TrueCrypt, basierend auf dem TrueCrypt-Code.

Entwickler Mounir Idrassi hat die Unterschiede zwischen TrueCrypt und VeraCrypt erklärt. Zusammenfassend behaupten die Entwickler, dass er "alle ernsthaften Sicherheitsprobleme und Schwachstellen, die bisher im Quellcode gefunden wurden" durch das Open Crypto Audit Projekt, sowie verschiedene andere Speicherlecks und mögliche Pufferüberläufe behoben hat.

Im Gegensatz zu CipherShed und TCnext-Projekte, die oben erwähnt wurden, hat Veracrypt Kompatibilität mit dem TrueCrypt-eigenen Volumenformat gebrochen. Aufgrund dieser Änderung kann Veracrypt keine TrueCrypt-Containerdateien öffnen. Sie müssen Ihre Daten entschlüsseln und mit VeraCrypt neu verschlüsseln.

Das VeraCrypt-Projekt hat die Iterationsanzahl des PBKDF2-Algorithmus erhöht und bietet zusätzlichen Schutz vor Brute-Force-Angriffen, indem sie langsamer werden. Dies hilft Ihnen jedoch immer noch nicht, wenn Sie eine schwache Passphrase verwenden, um Ihr Volume zu verschlüsseln. Dadurch dauert es auch länger, verschlüsselte Datenträger zu starten und zu entschlüsseln. Wenn Sie mehr Details über das Projekt wissen möchten, hat Idrassi kürzlich mit eSecurity Planet darüber gesprochen.

VeraCrypt hat jetzt sein erstes Audit gesehen, das dazu geführt hat, dass das Projekt eine Reihe von Sicherheitsproblemen behoben hat. Dieses Projekt ist auf dem richtigen Weg.

Die eingebaute Verschlüsselung Ihres Betriebssystems

RELATED: 6 Beliebte Betriebssysteme bieten standardmäßig Verschlüsselung

Aktuelle Betriebssysteme haben praktisch alle integrierte Verschlüsselung - obwohl die Verschlüsselung in Standard-oder Home-Editionen von Windows ziemlich begrenzt ist. Sie sollten in Erwägung ziehen, die in Ihrem Betriebssystem integrierte Verschlüsselung zu verwenden, anstatt sich auf TrueCrypt zu verlassen. Hier ist, was Ihr Betriebssystem für Sie hat:

- Windows 7 Home / Windows 8 / Windows 8.1 : Home-und "Core" -Versionen von Windows 8 und 8.1 haben keine integrierte vollständige Festplattenverschlüsselung, die Dies ist einer der Gründe, warum TrueCrypt so populär wurde.

- Windows 8.1+ auf neuen Computern : Windows 8.1 bietet eine "Geräteverschlüsselung", aber nur auf neuen Computern, die mit Windows 8.1 ausgeliefert werden und bestimmte Anforderungen erfüllen. Es zwingt Sie auch, eine Kopie Ihres Wiederherstellungsschlüssels auf Microsoft-Server (oder die Domänenserver Ihrer Organisation) hochzuladen, so dass es nicht die schwerwiegendste Verschlüsselungslösung ist.

- Windows Professional : Professionelle Editionen von Windows - Windows 8 und 8.1 - Schließen Sie die BitLocker-Verschlüsselung ein. Es ist standardmäßig nicht aktiviert, Sie können es jedoch aktivieren, um eine vollständige Festplattenverschlüsselung zu erhalten. Hinweis: Windows 7 Ultimate ist für BitLocker erforderlich, da die Pro-Version es nicht enthält.

- Mac OS X : Macs enthalten FileVault-Festplattenverschlüsselung. Mac OS X Yosemite bietet an, es automatisch zu aktivieren, wenn Sie einen neuen Mac einrichten, und Sie können es später im Dialogfeld Systemeinstellungen aktivieren, falls dies nicht der Fall ist.

- Linux : Linux bietet eine Vielzahl von Verschlüsselungen Technologien. Moderne Linux-Distributionen integrieren dieses Recht oft in ihre Installationsprogramme und bieten die Möglichkeit, die Festplattenverschlüsselung für Ihre neue Linux-Installation einfach zu aktivieren. Zum Beispiel verwenden moderne Versionen von Ubuntu LUKS (Linux Unified Key Setup), um Ihre Festplatte zu verschlüsseln.

Auch mobile Geräte haben ihre eigenen Verschlüsselungsschemata - sogar Chromebooks haben eine Verschlüsselung. Windows ist die einzige Plattform, auf der Sie Ihre Daten mit vollständiger Festplattenverschlüsselung schützen müssen.

So deinstallieren Sie Office 2011 für Mac OS X vollständig

Microsoft hat das neueste Update für Office für Mac vorbereitet und kürzlich seine erste Vorschau veröffentlicht. Wir haben uns entschieden, es zu drehen und wollten Office 2011 deinstallieren, um Konflikte zu vermeiden. Zu unserer Überraschung ist die Deinstallation von Office 2011 für Mac eine äußerst komplizierte Angelegenheit.

So schalten Sie Gruppengespräche auf Facebook stumm (vorübergehend oder dauerhaft)

Es passiert den Besten von uns. Du kümmerst dich um deine eigenen Angelegenheiten und dann bam - jemand bringt dich zu einem Gruppen-Facebook-Chat, um das Büro zu planen, und spuckt deinen Posteingang mit ständigen Benachrichtigungen. Hier ist, wie man einen Deckel darauf legt. Wenn Sie die Gruppen-Chat-Funktion auf Facebook nicht häufig verwenden, überrascht es Sie wahrscheinlich, wie schnell das Hinzufügen zu einem Ärgernis wird.