Welches Windows-Konto wird vom System verwendet, wenn niemand angemeldet ist?

Wenn Sie neugierig sind und mehr darüber erfahren, wie Windows unter der Haube arbeitet, fragen Sie sich vielleicht, welche " account "aktive Prozesse werden ausgeführt, wenn niemand bei Windows angemeldet ist. Vor diesem Hintergrund enthält der SuperUser-Q & A-Beitrag heute Antworten für neugierige Leser.

Die heutige Question & Answer-Sitzung kommt dank SuperUser zustande - einer Unterteilung von Stack Exchange, einer Community-gesteuerten Gruppierung von Q & A-Websites.

Die Frage

SuperUser-Leser Kunal Chopra möchte wissen, welches Konto von Windows verwendet wird, wenn niemand angemeldet ist:

Wenn niemand bei Windows angemeldet ist und der Anmeldebildschirm angezeigt wird, welche Benutzerkonten sind die aktuellen Prozesse läuft unter (Video- und Soundtreiber, Anmeldesitzung, Server-Software, Bedienungshilfen usw.)? Es kann kein Benutzer oder der vorherige Benutzer sein, weil niemand angemeldet ist.

Was ist mit Prozessen, die von einem Benutzer gestartet wurden, aber nach dem Abmelden weiterlaufen (z. B. HTTP / FTP-Server und andere Netzwerkprozesse)? Wechseln sie zum Konto SYSTEM? Wenn ein vom Benutzer gestarteter Prozess auf das Konto SYSTEM umgestellt wird, weist dies auf eine sehr schwerwiegende Sicherheitsanfälligkeit hin. Läuft ein solcher Prozess, der von diesem Benutzer ausgeführt wird, unter dem Konto dieses Benutzers, nachdem er sich abgemeldet hat?

Ist das der Grund, warum der SETHC-Hack CMD als SYSTEM verwenden kann?

Welches Konto wird von Windows verwendet? man ist eingeloggt?

Die Antwort

SuperUser contributor grawity hat die Antwort für uns:

Wenn niemand bei Windows angemeldet ist und der Anmeldebildschirm angezeigt wird, unter welchem Benutzerkonto laufen die aktuellen Prozesse ( Video & Sound-Treiber, Anmeldesitzung, Server-Software, Bedienungshilfen usw.)?

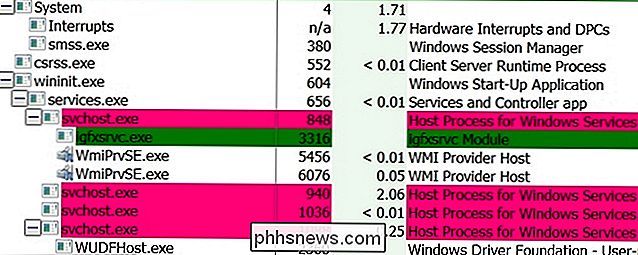

Fast alle Treiber werden im Kernel-Modus ausgeführt. Sie benötigen kein Konto, es sei denn, sie starten User-Space Prozesse. Diese user-space Treiber laufen unter SYSTEM.

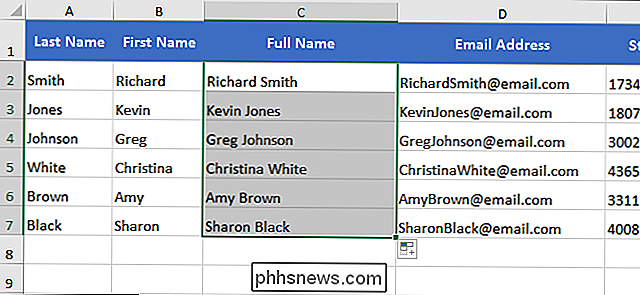

In Bezug auf die Login-Sitzung bin ich mir sicher, dass auch SYSTEM verwendet wird. Sie können logonui.exe mit Process Hacker oder SysInternals Process Explorer anzeigen. In der Tat können Sie alles so sehen.

Wie für Server-Software, siehe Windows-Dienste unten.

Was ist mit Prozessen, die von einem Benutzer gestartet wurden, aber nach dem Abmelden weiterlaufen (zum Beispiel HTTP / FTP Server und andere Netzwerkprozesse)? Wechseln sie zum SYSTEM-Account?

Es gibt drei Arten hier:

- Plain Old Background Prozesse: Diese laufen unter dem gleichen Account wie derjenige, der sie gestartet hat und läuft nicht nach dem Abmelden. Der Abmeldeprozess tötet sie alle. HTTP / FTP-Server und andere Netzwerkprozesse werden nicht als normale Hintergrundprozesse ausgeführt. Sie laufen als Dienste.

- Windows Service Prozesse: Diese werden nicht direkt gestartet, sondern über den Service Manager . Standardmäßig können Dienste, die als LocalSystem ausgeführt werden (wobei isanae sagt, dass sie gleich SYSTEM ist), dedizierte Konten konfiguriert haben. Natürlich stört sich praktisch niemand. Sie installieren einfach XAMPP, WampServer oder eine andere Software und lassen sie als SYSTEM laufen (für immer ohne Patch). Auf neueren Windows-Systemen glaube ich, dass Dienste auch eigene SIDs haben können, aber ich habe noch nicht viel darüber geforscht.

- Geplante Aufgaben: Diese werden vom Task Scheduler Service im Hintergrund gestartet und immer unter dem in der Aufgabe konfigurierten Konto (normalerweise derjenige, der die Aufgabe erstellt hat).

Wenn ein vom Benutzer gestarteter Prozess auf das Konto SYSTEM umgestellt wird, weist dies auf eine sehr ernste Schwachstelle hin .

Es ist keine Sicherheitslücke, da Sie bereits über Administratorrechte verfügen müssen, um einen Dienst zu installieren. Wenn Sie bereits über Administratorrechte verfügen, können Sie praktisch alles machen.

Siehe auch: Verschiedene andere Schwachstellen desselben Typs.

Lesen Sie den Rest dieser interessanten Diskussion über den folgenden Link!

Haben Sie etwas zur Erklärung hinzuzufügen? Ton in den Kommentaren ab. Möchten Sie mehr Antworten von anderen technisch versierten Stack Exchange Benutzern lesen? Sehen Sie sich den vollständigen Diskussionsfaden hier an.

Was ist ein NUC-PC, und sollten Sie einen bekommen?

Vor ein paar Jahren bemerkte Intel, dass immer weniger Leute so interessiert waren, Desktop- und Tower-PCs zu kaufen wie während der brüllende 90er. Als die Verkäufe für die Dinosaurier der modernen Computertechnik weiter sanken, entschied sich das Unternehmen, das Beste aus beiden Welten in einem Mixer zu mischen, um zu sehen, was auf der anderen Seite herauskam, und ihre neue Reihe von NUC-Computern ist das Ergebnis dieses Experiments Aber was ist ein "NUC" genau?

Wie kann Windows 10 mit nur 32 GB Festplattenspeicher funktionieren?

Alle Betriebssysteme benötigen einen gewissen Speicherplatz, um ordnungsgemäß ausgeführt zu werden Modelle 'Laptops in der Lage, richtig mit den kleinen Antrieben zu funktionieren, die in ihnen gebaut werden? Der heutige SuperUser Q & A Post hat die Antwort auf die Frage eines neugierigen Lesers. Die heutige Question & Answer Session kommt uns dank SuperUser, einer Unterteilung von Stack Exchange, einer Community-gesteuerten Gruppierung von Q & A-Websites.