Warnung: Verschlüsselte WPA2-Wi-Fi-Netzwerke sind immer noch anfällig für Snooping

Inzwischen wissen die meisten, dass ein offenes WLAN-Netzwerk es Ihnen ermöglicht, Ihren Datenverkehr abzuhören. Die Standard-WPA2-PSK-Verschlüsselung soll das verhindern - aber es ist nicht so sicher, wie Sie vielleicht denken.

Das sind keine großen Neuigkeiten über eine neue Sicherheitslücke. So wurde WPA2-PSK immer implementiert. Aber das ist etwas, was die meisten Leute nicht wissen.

Offene Wi-Fi-Netzwerke im Vergleich zu verschlüsselten Wi-Fi-Netzwerken

RELATED: Warum ein öffentliches Wi-Fi-Netzwerk verwenden kann gefährlich sein, auch beim Zugriff auf verschlüsselte Websites

Sie sollten kein offenes Wi-Fi-Netzwerk zu Hause einrichten, aber Sie können eines in der Öffentlichkeit nutzen - zum Beispiel in einem Café, auf einem Flughafen oder in einem Hotel. Offene Wi-Fi-Netzwerke haben keine Verschlüsselung, was bedeutet, dass alles, was über die Luft gesendet wird, "im Klartext" ist. Die Leute können Ihre Browseraktivitäten überwachen, und alle Webaktivitäten, die nicht durch Verschlüsselung geschützt sind, können angeschaut werden. Ja, das gilt auch dann, wenn Sie sich nach der Anmeldung im offenen WLAN-Netzwerk auf einer Webseite mit einem Benutzernamen und Passwort anmelden müssen.

Verschlüsselung - wie die WPA2-PSK-Verschlüsselung, die wir Ihnen empfehlen Zuhause - behebt das etwas. Jemand in der Nähe kann nicht einfach Ihren Verkehr erfassen und auf Sie schnüffeln. Sie werden eine Menge verschlüsselten Datenverkehr erhalten. Das bedeutet, dass ein verschlüsseltes Wi-Fi-Netzwerk Ihren privaten Verkehr vor dem Snooping schützt.

Das ist richtig - aber hier liegt eine große Schwäche.

WPA2-PSK Verwendet einen Shared Key

RELATED: Kein falsches Gefühl der Sicherheit: 5 Unsichere Möglichkeiten zur Sicherung Ihres Wi-Fi

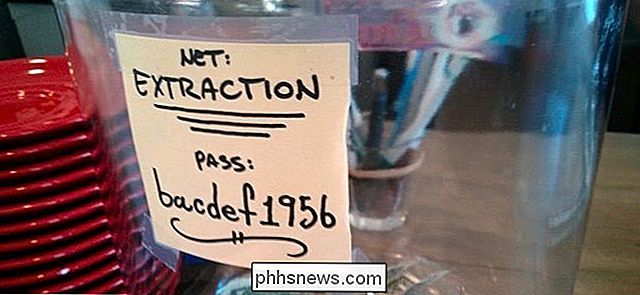

Das Problem mit WPA2-PSK ist, dass es einen "Pre-Shared Key" verwendet. Dieser Schlüssel ist das Passwort oder die Passphrase , müssen Sie eingeben, um eine Verbindung zum Wi-Fi-Netzwerk herzustellen. Jeder, der eine Verbindung herstellt, verwendet dieselbe Passphrase.

Es ist ziemlich einfach für jemanden, diesen verschlüsselten Verkehr zu überwachen. Alles was sie brauchen ist:

- Die Passphrase : Jeder mit der Berechtigung, sich mit dem Wi-Fi-Netzwerk zu verbinden wird dies haben.

- Der Zuordnungsverkehr für einen neuen Client : Wenn jemand die gesendeten Pakete erfasst zwischen dem Router und einem Gerät, wenn es verbindet, haben sie alles, was sie benötigen, um den Verkehr zu entschlüsseln (vorausgesetzt, sie haben natürlich auch die Passphrase). Es ist auch trivial, diesen Datenverkehr über "deauth" -Angriffe zu erhalten, die ein Gerät gewaltsam von einem Wi-Fi-Netzwerk trennen und es zwingen, die Verbindung erneut herzustellen.

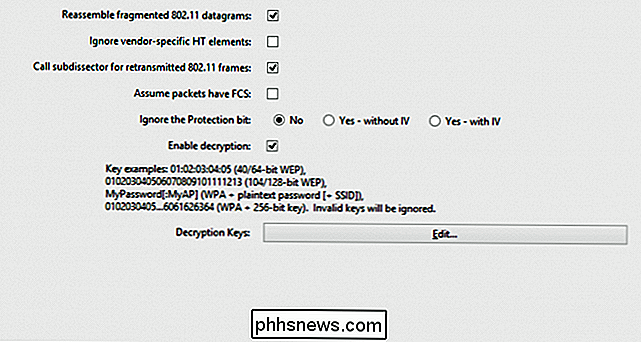

Wirklich, wir können nicht betonen, wie einfach das ist. Wireshark verfügt über eine integrierte Option zum automatischen Entschlüsseln von WPA2-PSK-Datenverkehr, sofern Sie über den Pre-Shared Key verfügen und den Datenverkehr für den Zuordnungsprozess erfasst haben.

Was das eigentlich bedeutet

VERWANDT: Ihr Wi-Fi's WPA2-Verschlüsselung kann offline geknackt werden: So geht's

Das bedeutet, dass WPA2-PSK nicht viel sicherer gegen Lauschangriffe ist, wenn Sie nicht jedem im Netzwerk vertrauen. Zu Hause sollten Sie sicher sein, denn Ihre WLAN-Passphrase ist ein Geheimnis.

Wenn Sie jedoch in ein Café gehen und WPA2-PSK statt eines offenen Wi-Fi-Netzwerks verwenden, werden Sie möglicherweise viel mehr spüren sicher in Ihrer Privatsphäre. Aber Sie sollten nicht - jeder mit der WiFi-Passphrase des Coffee Shops könnte Ihren Surfverkehr überwachen. Andere Personen im Netzwerk oder andere Personen mit der Passphrase könnten Ihren Datenverkehr ausspionieren, wenn sie das möchten.

Achten Sie darauf, dies zu berücksichtigen. WPA2-PSK verhindert, dass Personen ohne Zugriff auf das Netzwerk schnüffeln. Sobald sie jedoch die Passphrase des Netzwerks haben, sind alle Wetten deaktiviert.

Warum versucht WPA2-PSK nicht, dies zu stoppen?

WPA2-PSK versucht tatsächlich, dies durch die Verwendung eines "paarweisen transienten Schlüssels" zu stoppen "(PTK). Jeder drahtlose Client hat eine eindeutige PTK. Dies hilft jedoch wenig, da der eindeutige pro-Client-Schlüssel immer vom Pre-Shared-Schlüssel (der Wi-Fi-Passphrase) abgeleitet wird. Daher ist es einfach, den eindeutigen Schlüssel eines Clients zu erfassen, solange Sie den Fi-Passphrase und kann den über den Zuordnungsprozess gesendeten Datenverkehr erfassen.

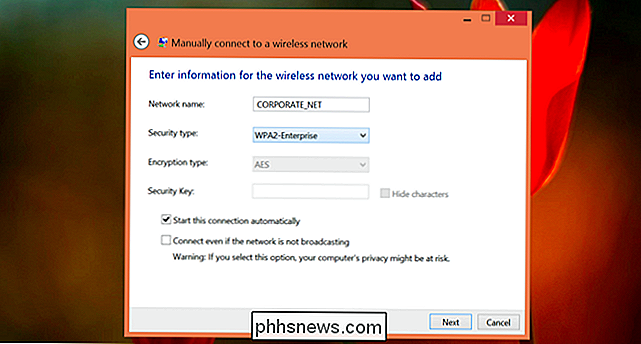

WPA2-Enterprise löst dies ... Für große Netzwerke

Für große Organisationen, die sichere Wi-Fi-Netzwerke benötigen, kann diese Sicherheitsschwäche durch die Verwendung der EAP-Authentifizierung mit einem RADIUS-Server - manchmal auch WPA2-Enterprise genannt - vermieden werden. Mit diesem System erhält jeder Wi-Fi-Client einen wirklich eindeutigen Schlüssel. Kein Wi-Fi-Client verfügt über genügend Informationen, um mit dem Snooping auf einem anderen Client zu beginnen. Dies bietet eine wesentlich höhere Sicherheit. Große Firmenbüros oder Regierungsbehörden sollten aus diesem Grund WPA2-Enteprise verwenden.

Aber das ist zu kompliziert und komplex für die große Mehrheit der Leute - oder sogar die meisten Geeks - zu Hause zu benutzen. Anstelle einer Wi-Fi-Passphrase müssen Sie die Geräte eingeben, die Sie verbinden möchten. Sie müssen einen RADIUS-Server verwalten, der die Authentifizierung und Schlüsselverwaltung übernimmt. Dies ist für Heimanwender viel komplizierter.

Tatsächlich ist es nicht einmal Ihre Zeit wert, wenn Sie jedem in Ihrem Wi-Fi-Netzwerk oder jedem, der Zugriff auf Ihre WLAN-Passphrase hat, vertrauen. Dies ist nur notwendig, wenn Sie mit einem WPA2-PSK-verschlüsselten Wi-Fi-Netzwerk an einem öffentlichen Ort - Café, Flughafen, Hotel oder sogar einem größeren Büro - verbunden sind, in dem auch andere Personen, denen Sie nicht vertrauen, Passwort des FI-Netzwerks.

Fällt der Himmel also? Nein natürlich nicht. Beachten Sie jedoch Folgendes: Wenn Sie mit einem WPA2-PSK-Netzwerk verbunden sind, können andere Personen mit Zugriff auf dieses Netzwerk leicht auf Ihren Datenverkehr zugreifen. Ungeachtet dessen, was die meisten Leute vielleicht glauben, bietet diese Verschlüsselung keinen Schutz gegen andere Personen mit Zugriff auf das Netzwerk.

Wenn Sie auf sensible Sites in einem öffentlichen Wi-Fi-Netzwerk zugreifen müssen - insbesondere Websites, die keine HTTPS-Verschlüsselung verwenden? also durch einen VPN oder sogar einen SSH-Tunnel. Die WPA2-PSK-Verschlüsselung in öffentlichen Netzwerken ist nicht gut genug.

Bildquelle: Cory Doctorow auf Flickr, Food Group auf Flickr, Robert Couse-Baker auf Flickr

So installieren Sie einen Netzwerkdrucker in Ihrem Heim- oder Office-Netzwerk

Wenn Sie bald einen Drucker kaufen möchten, sollten Sie einen Ethernet- oder Wireless-Drucker kaufen. Die Preise sind in den letzten Jahren gefallen und jetzt, da die meisten Leute drahtlose Netzwerke haben, können Sie Ihr Netzwerk so einrichten, dass Sie von überall im Haus oder sogar der Welt mit einem Dienst wie Google Cloud Print drucken können! Es

Was ist "Beamforming" auf einem Wireless Router?

Moderne Wireless-Router versprechen häufig "Beamforming" -Technologie zur Verbesserung Ihres Wi-Fi-Empfangs und Reduzierung von Interferenzen. Aber was genau ist Beamforming, wie funktioniert es, und ist es wirklich hilfreich? Zusammenfassend ist Beamforming eine nützliche Funktion, obwohl Sie nur wirklich alle Vorteile von neuen 802.