Was ist der Unterschied zwischen einem VPN und einem Proxy?

Ein Proxy verbindet Sie mit einem Remote-Computer und ein VPN verbindet Sie mit einem Remote-Computer, so dass sie mehr oder weniger identisch sein müssen Ding, richtig? Nicht genau. Werfen wir einen Blick darauf, wann Sie diese möglicherweise verwenden möchten und warum Proxies ein schlechter Ersatz für VPNs sind.

Die Auswahl des richtigen Tools ist entscheidend

Praktisch jede zweite Woche gibt es eine große Nachricht über Verschlüsselung, Datenlecks, Snooping, oder andere digitale Datenschutzprobleme. Viele dieser Artikel sprechen darüber, wie wichtig es ist, die Sicherheit Ihrer Internetverbindung zu erhöhen, z. B. die Verwendung eines VPN (Virtual Private Network), wenn Sie sich im öffentlichen Café Wi-Fi befinden. Wie funktionieren die Proxy-Server und VPN-Verbindungen, von denen wir hören, tatsächlich? Wenn Sie Zeit und Energie in die Verbesserung der Sicherheit investieren möchten, sollten Sie sicher sein, dass Sie das richtige Werkzeug für den richtigen Job auswählen.

VPNs und Proxies haben, obwohl sie grundlegend anders sind, eines gemeinsam: Mit beiden können Sie so aussehen, als würden Sie von einem anderen Ort aus mit dem Internet verbinden. Wie sie diese Aufgabe erfüllen und in welchem Maße sie Privatsphäre, Verschlüsselung und andere Funktionen bieten, variiert jedoch sehr stark.

Proxys Verstecken Sie Ihre IP-Adresse

Ein Proxy-Server ist ein Server, der als Vermittler im Fluss agiert Ihres Internetverkehrs, so dass Ihre Internetaktivitäten von woanders zu kommen scheinen. Nehmen wir an, Sie befinden sich beispielsweise in New York City und möchten sich auf einer Website anmelden, die geografisch auf Personen im Vereinigten Königreich beschränkt ist. Sie können sich mit einem Proxy-Server in Großbritannien verbinden und dann eine Verbindung zu dieser Website herstellen. Der Traffic von Ihrem Webbrowser scheint vom entfernten Computer zu stammen und nicht von Ihrem eigenen.

Proxys eignen sich hervorragend für Aufgaben mit geringem Einsatz, wie das Ansehen von YouTube-Videos mit eingeschränkten Regionen, das Umgehen einfacher Inhaltsfilter oder das Umgehen von IP-basierten Einschränkungen Dienste.

Zum Beispiel: Mehrere Leute in unserem Haushalt spielen ein Online-Spiel, bei dem Sie täglich einen In-Game-Bonus erhalten, um auf einer Server-Ranking-Website für den Spielserver zu stimmen. Die Ranking-Website verfügt jedoch über eine One-vote-pro-IP-Richtlinie, unabhängig davon, ob unterschiedliche Spielernamen verwendet werden. Dank der Proxy-Server kann jede Person ihre Stimme abgeben und den In-Game-Bonus erhalten, weil der Web-Browser jeder Person von einer anderen IP-Adresse zu kommen scheint.

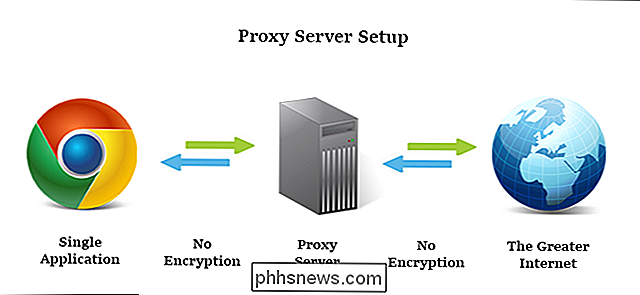

Auf der anderen Seite sind die Proxy-Server nicht so hoch - spielt Aufgaben. Proxy-Server nur verbergen Ihre IP-Adresse und fungieren als dummer Mann in der Mitte für Ihren Internetverkehr. Sie verschlüsseln Ihren Datenverkehr zwischen Ihrem Computer und dem Proxy-Server nicht, sie entfernen in der Regel keine identifizierenden Informationen aus Ihren Übertragungen, die über den einfachen IP-Swap hinausgehen, und es sind keine zusätzlichen Datenschutz- oder Sicherheitsaspekte eingebaut.

Jeder mit Der Zugriff auf den Datenstrom (Ihr ISP, Ihre Regierung, ein Typ, der den Wi-Fi-Verkehr am Flughafen schnüffelt usw.) kann Ihren Verkehr ausspionieren. Darüber hinaus können bestimmte Exploits, wie bösartige Flash- oder JavaScript-Elemente in Ihrem Webbrowser, Ihre wahre Identität offenbaren. Dies macht Proxy-Server für ernsthafte Aufgaben ungeeignet, zum Beispiel, dass der Betreiber eines bösartigen Wi-Fi-Hotspots Ihre Daten nicht stehlen kann.

Schließlich werden Proxy-Server-Verbindungen für einzelne Anwendungen konfiguriert, nicht für den gesamten Computer. Sie konfigurieren nicht Ihren gesamten Computer für die Verbindung zum Proxy - Sie konfigurieren Ihren Webbrowser, Ihren BitTorrent-Client oder eine andere proxykompatible Anwendung. Dies ist ideal, wenn Sie nur eine einzige Anwendung mit dem Proxy verbinden möchten (wie unser vorgenanntes Voting-Schema), aber nicht so gut, wenn Sie Ihre gesamte Internetverbindung umleiten möchten.

Die beiden gebräuchlichsten Proxy-Server-Protokolle sind HTTP und SOCKS .

HTTP-Proxies

HTTP-Proxies sind die älteste Art von Proxy-Servern und wurden speziell für webbasierten Datenverkehr entwickelt. Sie schließen den Proxy-Server an die Konfigurationsdatei Ihres Webbrowsers an (oder verwenden Sie eine Browsererweiterung, wenn Ihr Browser keine Proxies unterstützt) und der gesamte Web-Datenverkehr wird über den Remote-Proxy geleitet.

Wenn Sie einen HTTP-Proxy verwenden, um eine Verbindung zu einem sensiblen Dienst wie Ihrer E-Mail oder Bank herzustellen, verwenden Sie kritisch einen Browser mit aktiviertem SSL und stellen eine Verbindung zu einer Website her, die SSL-Verschlüsselung unterstützt . Wie oben erwähnt, verschlüsseln Proxys keinen Datenverkehr, sodass die einzige Verschlüsselung, die Sie bei der Verwendung erhalten, die von Ihnen angegebene Verschlüsselung ist.

SOCKS-Proxies

RELATED: Anonymisieren und Verschlüsseln Ihres BitTorrent-Traffics

Das SOCKS-Proxy-System stellt insofern eine sinnvolle Erweiterung des HTTP-Proxy-Systems dar, als SOCKS der Art des durchlaufenden Datenverkehrs nicht gleichgültig ist.

Wenn HTTP-Proxies nur Web-Datenverkehr verarbeiten können, wird ein SOCKS-Server diesen einfach weiterleiten Verkehr, den es erhält, ob dieser Verkehr für einen Webserver, einen FTP-Server oder einen BitTorrent-Client ist. In unserem Artikel zur Sicherung Ihres BitTorrent-Datenverkehrs empfehlen wir die Verwendung von BTGuard, einem anonymisierenden SOCKS-Proxy-Dienst mit Sitz in Kanada.

Der Nachteil von SOCKS-Proxies ist, dass sie langsamer sind als reine HTTP-Proxies, weil sie mehr haben Overhead und, wie HTTP-Proxies, bieten sie keine Verschlüsselung über das hinaus, was Sie persönlich auf die gegebene Verbindung anwenden.

So wählen Sie einen Proxy

Wenn es um die Auswahl eines Proxy geht, lohnt es sich ... nun, bezahlen. Während das Internet mit Tausenden von freien Proxy-Servern überflutet ist, sind sie fast überall flockig mit schlechter Verfügbarkeit. Diese Art von Diensten kann für eine einmalige Aufgabe, die ein paar Minuten dauert (und in der Natur nicht besonders empfindlich ist), großartig sein, aber es ist wirklich nicht wert, sich auf freie Proxies unbekannten Ursprungs für etwas Wichtigeres zu verlassen. Wenn Sie wissen, was Sie in Bezug auf Qualität und Datenschutz erwarten, können Sie in Proxy4Free, einer gut etablierten kostenlosen Proxy-Datenbank, eine Reihe von kostenlosen Proxy-Servern finden.

Es gibt eigenständige kommerzielle Dienste zuvor erwähnten BTGuard, der Anstieg von schnelleren Computern und mobilen Geräten in Verbindung mit schnelleren Verbindungen (die beide die Auswirkungen des Verschlüsselungsaufwands verringern), ist der Proxy weitestgehend in Ungnade gefallen, da immer mehr Menschen überlegene VPN-Lösungen verwenden.

Virtuell Private Netzwerke Verschlüsseln der Verbindung

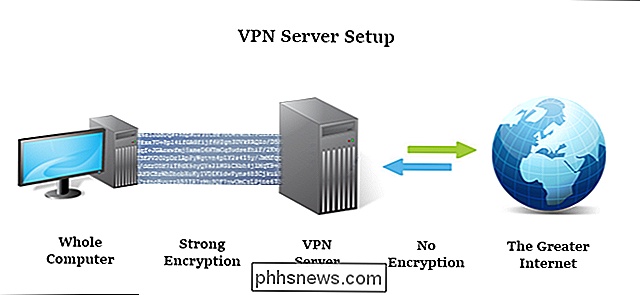

Virtuelle private Netzwerke wie Proxies lassen Ihren Datenverkehr so aussehen, als käme er von einer Remote-IP-Adresse. Aber hier enden die Gemeinsamkeiten. VPNs werden auf Betriebssystemebene eingerichtet, und die VPN-Verbindung erfasst die gesamte Netzwerkverbindung des Geräts, auf dem sie konfiguriert ist. Dies bedeutet, dass im Gegensatz zu einem Proxy-Server, der einfach als Man-in-the-Middle-Server für eine einzelne Anwendung fungiert (wie Ihr Webbrowser oder BitTorrent-Client), VPNs den Verkehr jeder einzelnen Anwendung auf Ihrem Computer erfassen Webbrowser zu Ihren Online-Spielen, um sogar Windows Update im Hintergrund laufen zu lassen.

Außerdem wird der gesamte Prozess durch einen stark verschlüsselten Tunnel zwischen Ihrem Computer und dem entfernten Netzwerk geleitet. Dies macht eine VPN-Verbindung zur idealen Lösung für jede Art von High-Stakes-Netzwerknutzung, bei der Datenschutz oder Sicherheit eine Rolle spielen. Mit einem VPN können weder Ihr ISP noch andere Snooping-Parteien auf die Übertragung zwischen Ihrem Computer und dem VPN-Server zugreifen. Wenn Sie beispielsweise in einem fremden Land unterwegs waren und sich Sorgen machten, dass Sie sich bei Ihren Finanzwebsites anmelden, E-Mails senden oder sich sogar von zu Hause aus sicher mit Ihrem Heimnetzwerk verbinden, können Sie Ihren Laptop problemlos für die Verwendung eines VPN konfigurieren.

Auch wenn Sie gerade nicht im ländlichen Afrika auf Geschäftsreise sind, können Sie dennoch von einem VPN profitieren. Mit einem VPN aktiviert, müssen Sie sich nie Sorgen über schlechte Wi-Fi / Netzwerksicherheit Praktiken in Cafés oder dass das freie Internet in Ihrem Hotel ist voller Sicherheitslücken.

Obwohl VPNs sind fantastisch, sie sind nicht ohne ihre Schattenseiten . Was man bei der gesamten Verbindungsverschlüsselung bekommt, zahlt man in Geld und Rechenleistung. Das Ausführen eines VPNs erfordert eine gute Hardware, und daher sind gute VPN-Dienste nicht kostenlos (obwohl einige Anbieter, wie TunnelBear, ein sehr spartanisch kostenloses Paket anbieten). Rechnen Sie mit einem stabilen VPN-Service wie den empfohlenen Lösungen in unserem VPN-Leitfaden StrongVPN und ExpressVPN für mindestens ein paar Euro pro Monat.

RELATED: So wählen Sie den besten VPN-Service für Ihre Anforderungen

Die anderen Kosten im Zusammenhang mit VPNs ist die Leistung. Proxy-Server geben Ihre Informationen einfach weiter. Es gibt keine Bandbreitenkosten und nur ein wenig zusätzliche Latenz, wenn Sie sie verwenden. VPN-Server hingegen verbrauchen aufgrund des von den Verschlüsselungsprotokollen eingeführten Overheads sowohl Verarbeitungsleistung als auch Bandbreite. Je besser das VPN-Protokoll und je besser die Remote-Hardware, desto weniger Overhead ist erforderlich.

Die Auswahl eines VPN ist etwas nuancierter als die Auswahl eines freien Proxy-Servers. Wenn Sie es eilig haben und einen zuverlässigen VPN-Dienst benötigen, den wir beide täglich und empfehlen, leiten wir Sie zu Strong VPN als unserem bevorzugten VPN. Wenn Sie sich die VPN-Funktionen genauer ansehen und eine auswählen möchten, empfehlen wir Ihnen, unseren ausführlichen Artikel zu diesem Thema zu lesen.

Zusammenfassend können Proxys Ihre Identität während des Zugriffs verbergen triviale Aufgaben (wie "Schleichen" in ein anderes Land, um ein Sportmatch zu sehen), aber wenn es zu mehr Serienaufgaben kommt (wie sich vor dem Schnüffeln zu schützen), brauchst du ein VPN.

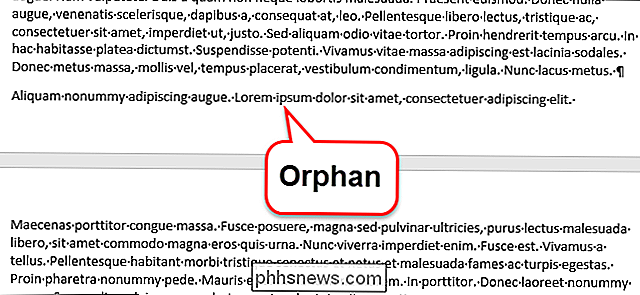

So verhindern Sie das Brechen von Seiten nach der ersten Zeile eines Absatzes in Microsoft Word

In Satzbezeichnungen sind "Witwen" und "Waisen" Zeilen am Ende oder Anfang eines Absatzes sind durch einen Seitenumbruch vom Rest des Absatzes getrennt. Wenn Sie denken, dass Witwen und Waisen in Ihrem Word-Dokument ablenken, können Sie eine Einstellung aktivieren, die sie verhindert. Also, was ist das?

Obwohl Dropbox schon lange existiert, habe ich mich erst vor ein paar Monaten für ein Konto angemeldet und jetzt weiß ich nicht, warum ich mich nicht früher angemeldet habe! Dropbox ist ein ziemlich toller Service, der viele Features hat, von denen ich nicht einmal wusste, dass sie existierten, als ich anfing, sie zu benutzen.We