Was ist eine Zero-Day-Exploit und wie können Sie sich schützen?

Die Tech-Presse schreibt ständig über neue und gefährliche "Zero-Day" Exploits. Aber was genau ist ein Zero-Day-Exploit, was macht ihn so gefährlich und - am wichtigsten - wie schützt man sich selbst?

Zero-Day-Attacken passieren, wenn die Bösen den Guten hinterher kommen und uns mit Schwachstellen angreifen wir wussten nie, dass es existiert. Sie passieren, wenn wir keine Zeit hatten, unsere Abwehr vorzubereiten.

Software ist anfällig

Software ist nicht perfekt. Der Browser, in dem Sie dies lesen - ob es sich um Chrome, Firefox, Internet Explorer oder etwas anderes handelt - hat garantiert Fehler. Solch eine komplexe Software wird von Menschen geschrieben und hat Probleme, von denen wir noch nichts wissen. Viele dieser Fehler sind nicht sehr gefährlich - vielleicht führen sie dazu, dass eine Website nicht funktioniert oder Ihr Browser abstürzt. Einige Fehler sind jedoch Sicherheitslücken. Ein Angreifer, der den Fehler kennt, kann einen Exploit erstellen, der den Fehler in der Software verwendet, um auf Ihr System zuzugreifen.

Natürlich ist manche Software anfälliger als andere. Zum Beispiel hat Java einen nie endenden Strom von Sicherheitslücken, durch den Websites, die das Java-Plug-in verwenden, die Java-Sandbox verlassen und vollen Zugriff auf Ihren Computer haben. Exploits, die die Sandboxing-Technologie von Google Chrome kompromittieren, waren sehr viel seltener, obwohl Chrome sogar keine Tage hatte.

Verantwortliche Offenlegung

Manchmal wird eine Schwachstelle von den Guten entdeckt. Entweder entdeckt der Entwickler die Sicherheitslücke selbst oder "White-Hat" -Hacker entdecken die Sicherheitslücke und geben sie verantwortungsbewusst preis, etwa durch Pwn2Own oder das Chrome-Bug-Bounty-Programm von Google, die Hacker dafür belohnen, dass sie Sicherheitslücken entdecken und verantwortungsvoll offenlegen. Der Entwickler behebt den Fehler und gibt einen Patch dafür frei.

Böswillige Menschen könnten später versuchen, die Sicherheitslücke auszunutzen, nachdem sie offengelegt und gepatcht wurde, aber die Leute hatten Zeit sich vorzubereiten.

Manche Leute patchten ihre Software nicht ein so rechtzeitig, dass diese Angriffe immer noch gefährlich sein können. Wenn jedoch ein Angriff auf eine Software mit bekannter Sicherheitslücke abzielt, für die bereits ein Patch verfügbar ist, ist das kein "Zero-Day" -Angriff.

Zero-Day-Angriffe

Manchmal wird eine Schwachstelle durch das Schlechte entdeckt Jungs. Die Leute, die die Sicherheitslücke entdecken, können sie an andere Leute und Organisationen verkaufen, die nach Exploits suchen (das ist ein großes Geschäft - das sind nicht nur Teenager in Kellern, die versuchen, sich mit dir zu messen, das ist organisiertes Verbrechen in Aktion) oder sie selbst benutzen. Die Sicherheitslücke war dem Entwickler möglicherweise bereits bekannt, aber der Entwickler war möglicherweise nicht in der Lage, sie rechtzeitig zu beheben.

In diesem Fall warnen weder Entwickler noch Benutzer davor, dass ihre Software anfällig ist. Die Leute lernen nur, dass die Software verwundbar ist, wenn sie bereits angegriffen wird, oft indem sie den Angriff untersucht und erfährt, welcher Bug er ausnutzt.

Dies ist ein Zero-Day-Angriff - das bedeutet, dass Entwickler null Tage Zeit hatten, um mit dem Problem umzugehen bevor es bereits in freier Wildbahn ausgebeutet wird. Doch die bösen Jungs wissen es lange genug, um einen Exploit zu machen und angreifen zu können. Die Software bleibt anfällig für Angriffe, bis ein Patch veröffentlicht und von Benutzern angewendet wird, was einige Tage dauern kann.

So schützen Sie sich

Null Tage sind angsteinflößend, weil wir keine Vorankündigung von ihnen haben. Wir können Zero-Day-Angriffe nicht verhindern, indem wir unsere Software patchen lassen. Per Definition sind keine Patches für einen Zero-Day-Angriff verfügbar.

Was können wir also tun, um uns vor Zero-Day-Exploits zu schützen?

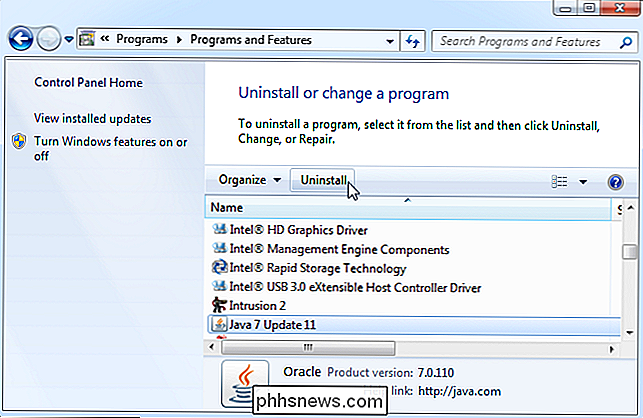

- Vulnerable Software vermeiden : Wir wissen nicht genau, ob es da ist wird in Zukunft eine weitere Zero-Day-Schwachstelle in Java sein, aber die lange Geschichte von Zero-Day-Angriffen in Java bedeutet, dass dies wahrscheinlich der Fall sein wird. (Tatsächlich ist Java derzeit anfällig für mehrere Zero-Day-Angriffe, die noch nicht gepatcht wurden.) Deinstallieren Sie Java (oder deaktivieren Sie das Plug-in, wenn Sie Java installiert haben) und Sie sind weniger anfällig für Zero-Day-Angriffe . Adobe PDF Reader und Flash Player hatten in der Vergangenheit auch eine Reihe von Zero-Day-Angriffen, obwohl sie sich in letzter Zeit verbessert haben.

- Reduziere deine Angriffsfläche : Je weniger Software für Zero-Day-Angriffe anfällig ist, desto besser. Aus diesem Grund ist es sinnvoll, Browser-Plugins zu deinstallieren, die Sie nicht verwenden, und unnötige Server-Software zu vermeiden, die direkt mit dem Internet verbunden ist. Selbst wenn die Server-Software vollständig gepatcht ist, kann es zu einem Zero-Day-Angriff kommen.

- Führen Sie einen Antivirus aus: Antiviren können gegen Zero-Day-Angriffe helfen. Bei einem Angriff, bei dem versucht wird, Malware auf Ihrem Computer zu installieren, wird die vom Antivirenprogramm möglicherweise vereitelte Malware-Installation gefunden. Die Heuristik eines Antivirenprogramms (die verdächtig aussehende Aktivitäten erkennt) kann auch einen Zero-Day-Angriff blockieren. Antiviren können dann zum Schutz gegen den Zero-Day-Angriff früher aktualisiert werden, als ein Patch für die anfällige Software selbst verfügbar ist. Aus diesem Grund ist es klug, unter Windows ein Antivirenprogramm zu verwenden, ganz gleich wie vorsichtig Sie sind.

- Software auf dem neuesten Stand halten : Wenn Sie Ihre Software regelmäßig aktualisieren, schützen Sie sich nicht vor Zero-Days das Update so schnell wie möglich nach der Veröffentlichung. Aus diesem Grund ist es wichtig, die Angriffsfläche zu reduzieren und potenziell anfällige Software, die Sie nicht verwenden, loszuwerden - es ist weniger Software erforderlich, um sicherzustellen, dass sie aktualisiert wird.

Wir haben erklärt, was ein Zero-Day-Exploit ist ist eine permanente und ungepatchte Sicherheitslücke bekannt? Sehen Sie, wenn Sie die Antwort in unserem Geek Trivia Abschnitt herausfinden können!

So nehmen Sie das Gameplay auf Ihrem Android Phone, iPhone oder iPad auf

Windows 10, PlayStation 4 und Xbox One verfügen alle über integrierte Möglichkeiten, Ihr Gameplay aufzuzeichnen und Clips online zu veröffentlichen. Jetzt erhalten Android-Geräte, iPhones und iPads integrierte Möglichkeiten, um Videos mit mobilem Gameplay aufzunehmen und auf YouTube oder anderswo zu veröffentlichen.

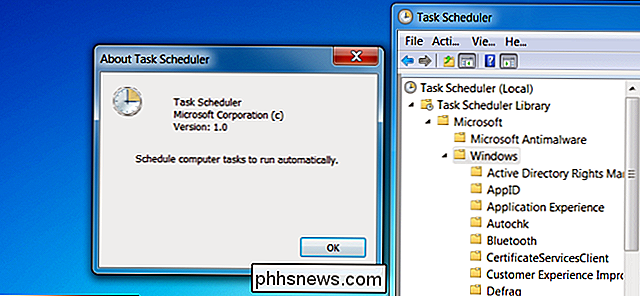

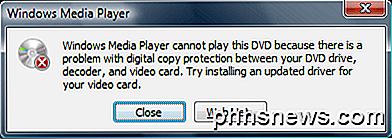

So reparieren Sie Windows Media Player Kann diese DVD Fehlermeldung nicht wiedergeben

Ist es nicht großartig, wie Sie selbst in unserem modernen Computerzeitalter mit Windows 7 und Windows 8 immer noch einen Fehler wie "Windows Media Player kann diese DVD nicht abspielen, weil es Probleme mit dem digitalen Kopierschutz gibt" erhalten, wenn Sie versuchen zu schauen eine regelmäßige von Netflix auf Ihrem Computer? E