Nicht alle "Viren" sind Viren: 10 Begriffe für Malware erklärt

Die meisten Menschen scheinen jede Art von Malware als "Virus" zu bezeichnen, aber das ist technisch nicht korrekt. Sie haben wahrscheinlich schon von vielen anderen Begriffen über Viren gehört: Malware, Wurm, Trojaner, Rootkit, Keylogger, Spyware und mehr. Aber was bedeuten all diese Begriffe?

Diese Begriffe werden nicht nur von Geeks benutzt. Sie finden ihren Weg auch in Mainstream-Nachrichten über die neuesten Probleme der Web-Sicherheit und Tech-Scares. Wenn Sie sie verstehen, können Sie die Gefahren erkennen, von denen Sie gehört haben.

Malware

Das Wort "Malware" steht für "bösartige Software". Viele benutzen das Wort "Virus", um auf schädliche Software hinzuweisen. aber ein Virus ist eigentlich nur eine bestimmte Art von Malware. Das Wort "Malware" umfasst alle schädliche Software, einschließlich der unten aufgeführten.

Virus

Beginnen wir mit Viren. Ein Virus ist eine Art von Malware, die sich selbst durch die Infektion anderer Dateien kopiert, genauso wie Viren in der realen Welt biologische Zellen infizieren und diese biologischen Zellen verwenden, um Kopien von sich selbst zu reproduzieren.

Ein Virus kann viele verschiedene Dinge tun - sehen Sie in der Hintergrund und stehlen Sie Ihre Passwörter, zeigen Sie Werbung an oder stürzen Sie einfach Ihren Computer ab - aber der Schlüssel, der es einen Virus bildet, ist, wie er sich ausbreitet. Wenn Sie einen Virus ausführen, infiziert er Programme auf Ihrem Computer. Wenn Sie das Programm auf einem anderen Computer ausführen, infiziert der Virus Programme auf diesem Computer und so weiter. Zum Beispiel kann ein Virus Programmdateien auf einem USB-Stick infizieren. Wenn die Programme auf diesem USB-Stick auf einem anderen Computer ausgeführt werden, läuft der Virus auf dem anderen Computer und infiziert weitere Programmdateien. Der Virus verbreitet sich auf diese Weise weiter.

Wurm

Ein Wurm ähnelt einem Virus, aber er verbreitet sich auf andere Weise. Anstatt Dateien zu infizieren und sich auf menschliche Aktivitäten zu verlassen, um diese Dateien zu verschieben und auf verschiedenen Systemen laufen zu lassen, verbreitet sich ein Wurm von selbst.

RELATED: Warum Windows mehr Viren als Mac und Linux hat

Beispielsweise verbreiteten sich die Blaster- und Sasser-Würmer in den Tagen von Windows XP sehr schnell, weil Windows XP nicht ordnungsgemäß gesichert wurde und die Systemdienste dem Internet zugänglich gemacht hat. Der Wurm hat über das Internet auf diese Systemdienste zugegriffen, eine Sicherheitslücke ausgenutzt und den Computer infiziert. Der Wurm hat dann den neuen infizierten Computer verwendet, um mit der Replikation fortzufahren. Solche Würmer sind weniger gebräuchlich, da Windows standardmäßig ordnungsgemäß mit Firewalls ausgestattet ist. Würmer können sich jedoch auch auf andere Weise verbreiten, beispielsweise indem sie sich an jede E-Mail-Adresse im Adressbuch eines betroffenen Benutzers per E-Mail senden.

Wie ein Virus a Wurm kann jede Menge andere schädliche Dinge tun, sobald er einen Computer infiziert. Der Schlüssel zum Wurm ist einfach, wie er sich selbst kopiert und verbreitet.

Trojaner (oder Trojanisches Pferd)

Ein Trojaner oder Trojaner ist eine Art von Malware, die sich als legitime Datei tarnt. Wenn Sie das Programm herunterladen und ausführen, wird das Trojanische Pferd im Hintergrund ausgeführt, sodass Dritte auf Ihren Computer zugreifen können. Trojaner können dies aus einer Vielzahl von Gründen tun - um Aktivitäten auf Ihrem Computer zu überwachen oder Ihren Computer mit einem Botnet zu verbinden. Trojaner können auch verwendet werden, um die Schleusen zu öffnen und viele andere Arten von Malware auf Ihren Computer herunterzuladen.

Der Schlüssel, der diese Art von Malware zu einem Trojaner macht, ist, wie sie ankommt. Es gibt vor, ein nützliches Programm zu sein, und wenn es ausgeführt wird, versteckt es sich im Hintergrund und gibt bösartigen Personen Zugriff auf Ihren Computer. Es ist nicht besessen davon, sich in andere Dateien zu kopieren oder sich über das Netzwerk zu verbreiten, wie Viren und Würmer es sind. Zum Beispiel kann ein Raubkopierer auf einer skrupellosen Website tatsächlich einen Trojaner enthalten.

Spyware

Spyware ist eine Art bösartiger Software, die ohne Ihr Wissen auf Sie spioniert. Je nach Spyware-Komponente werden verschiedene Arten von Daten erfasst. Verschiedene Arten von Malware können als Spyware fungieren - in Trojanern kann bösartige Spyware enthalten sein, die auf Ihren Tastenanschlägen Spionage ausgibt, um beispielsweise Finanzdaten zu stehlen.

Mehr "legitime" Spyware kann zusammen mit kostenloser Software gebündelt werden und einfach Ihre Surfgewohnheiten überwachen und diese Daten auf Werbeserver hochladen, damit der Ersteller der Software Geld verdienen kann, indem er sein Wissen über Ihre Aktivitäten verkauft.

Adware

Adware oft kommt mit Spyware. Es ist jede Art von Software, die Werbung auf Ihrem Computer anzeigt. Programme, die Werbung im Programm selbst anzeigen, werden im Allgemeinen nicht als Malware eingestuft. Die Art von "Adware", die besonders bösartig ist, ist die Art, die den Zugriff auf Ihr System missbraucht, um Anzeigen anzuzeigen, wenn dies nicht der Fall ist. Zum Beispiel kann eine schädliche Adware dazu führen, dass Pop-up-Anzeigen auf Ihrem Computer erscheinen, wenn Sie nichts anderes tun. Oder Adware kann zusätzliche Werbung in andere Webseiten injizieren, während Sie im Internet surfen.

VERWANDTE: Die schändliche Saga der Deinstallation der schrecklichen Ask Toolbar

Adware ist oft mit Spyware kombiniert - eine Malware kann überwachen Ihre Surfgewohnheiten und verwenden Sie sie, um Sie gezielter zu schalten. Adware ist "gesellschaftsfähiger" als andere Arten von Malware unter Windows und Sie können Adware mit legalen Programmen gebündelt sehen. Einige Leute denken beispielsweise, dass die Ask Toolbar in der Java-Software-Adware von Oracle enthalten ist.

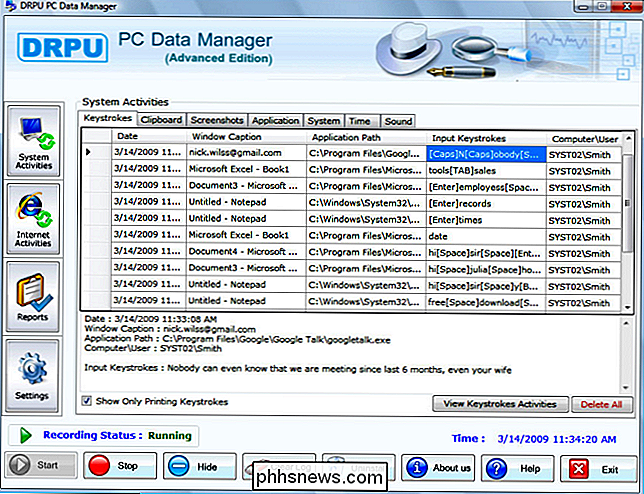

Keylogger

Ein Keylogger ist eine Art von Malware, die im Hintergrund läuft und jeden von Ihnen vorgenommenen Schlüsselstrich aufzeichnet. Diese Tastenanschläge können Benutzernamen, Kennwörter, Kreditkartennummern und andere vertrauliche Daten enthalten. Der Keylogger lädt dann höchstwahrscheinlich diese Tastenanschläge auf einen bösartigen Server, wo er analysiert werden kann und die Leute die nützlichen Passwörter und Kreditkartennummern auswählen können.

Andere Arten von Malware können als Keylogger fungieren. Ein Virus, Wurm oder Trojaner kann beispielsweise als Keylogger fungieren. Keylogger können auch für Überwachungszwecke von Unternehmen oder sogar neidischen Ehepartnern installiert werden.

Botnet, Bot

Ein Botnetz ist ein großes Netzwerk von Computern, die vom Botnet-Ersteller kontrolliert werden. Jeder Computer fungiert als "Bot", weil er mit einer bestimmten Malware infiziert ist.

RELATED: Wie Hacker Websites mit SQL Injection und DDoS übernehmen

Sobald die Bot-Software den Computer infiziert, wird es Stellen Sie eine Verbindung zu einer Art Kontrollserver her und warten Sie auf Anweisungen vom Ersteller des Botnets. Zum Beispiel kann ein Botnet verwendet werden, um einen DDoS-Angriff (Distributed Denial of Service) auszulösen. Jeder Computer im Botnet wird aufgefordert, eine bestimmte Website oder einen Server mit Anfragen gleichzeitig zu bombardieren, und diese Millionen von Anfragen können dazu führen, dass ein Server nicht mehr reagiert oder abstürzt.

Botnet-Ersteller können den Zugriff auf ihre Botnets verkaufen und andere bösartige zulassen Einzelpersonen verwenden große Botnets, um ihre schmutzige Arbeit zu verrichten.

Rootkit

Ein Rootkit ist eine Art von Malware, die entwickelt wurde, um sich tief in Ihren Computer einzugraben und die Erkennung durch Sicherheitsprogramme und Benutzer zu vermeiden. Zum Beispiel könnte ein Rootkit vor dem größten Teil von Windows geladen werden, sich tief in das System eingraben und Systemfunktionen modifizieren, so dass Sicherheitsprogramme es nicht erkennen können. Ein Rootkit versteckt sich möglicherweise komplett und verhindert, dass es im Windows-Task-Manager angezeigt wird.

Der Schlüssel, der einen Typ von Malware zu einem Rootkit macht, ist, dass er heimlich ist und sich darauf konzentriert, sich selbst zu verstecken.

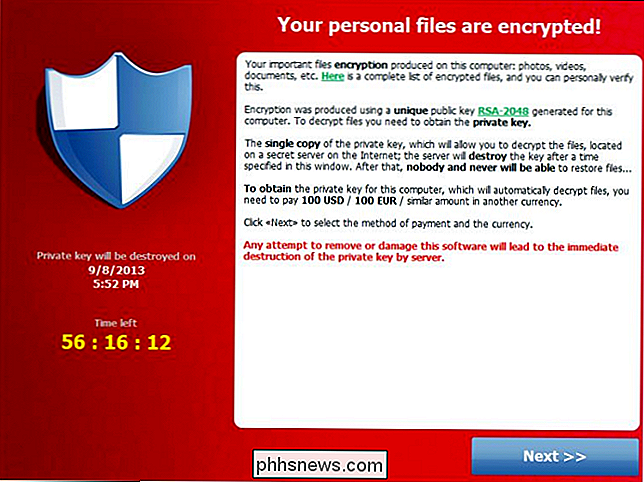

Ransomware

RELATED: So schützen Sie sich vor Ransomware (wie CryptoLocker und andere)

Ransomware ist eine ziemlich neue Art von Malware. Es hält Ihren Computer oder Dateien als Geisel und verlangt eine Lösegeldzahlung. Einige Ransomware kann einfach eine Box auftauchen und nach Geld fragen, bevor Sie Ihren Computer weiter benutzen können. Solche Aufforderungen werden mit Antivirussoftware leicht erledigt.

Mehr schädliche Malware wie CryptoLocker verschlüsselt Ihre Dateien wortwörtlich und fordert eine Zahlung, bevor Sie darauf zugreifen können. Solche Arten von Malware sind gefährlich, besonders wenn Sie keine Backups haben.

Die meiste Malware wird heutzutage für Profit produziert und Ransomware ist ein gutes Beispiel dafür. Ransomware möchte Ihren Computer nicht zum Absturz bringen und Ihre Dateien nur löschen, um Ihnen Probleme zu bereiten. Sie möchte etwas Geiseln nehmen und eine schnelle Zahlung von Ihnen bekommen.

Warum heißt es überhaupt "Antivirensoftware"? Nun, die meisten Leute betrachten das Wort "Virus" weiterhin als Synonym für Malware insgesamt. Antiviren-Software schützt nicht nur vor Viren, sondern vor vielen Arten von Malware - mit Ausnahme von "potenziell unerwünschten Programmen", die nicht immer schädlich sind, aber fast immer ein Ärgernis darstellen. Normalerweise erfordern diese Programme eine separate Software.

Bildquelle: Marcelo Alves auf Flickr, Tama Leaver auf Flickr, Szilard Mihaly auf Flickr

Was ist Cloudflare und hat es wirklich meine Daten über das Internet verloren?

In den letzten Monaten konnte ein Fehler im populären Cloudflare-Dienst sensible Benutzerdaten - einschließlich Nutzernamen - offen legen , Passwörter und private Nachrichten - im Klartext zur Welt. Aber wie groß ist dieses Problem und was sollten Sie tun? Was ist Cloudflare? Cloudflare ist ein Dienst, der Sicherheits- und Leistungsfunktionen (unter anderem) für ein breites Netzwerk von Websites bietet.

Was ist neu in iOS 11 für iPhone und iPad, verfügbar jetzt

IOS 11 wurde am 19. September 2017 veröffentlicht. Apple kündigte eine Reihe von neuen Funktionen und Änderungen auf der WWDC 2017 in diesem Jahr. Von Verbesserungen zu Nachrichten und Apple Pay bis zu leistungsstarkem Multitasking und Dateiverwaltung auf dem iPad, hier sind die besten neuen Funktionen.