5 Killer Tricks, um das Beste aus Wireshark herauszuholen

Wireshark hat einige Tricks im Ärmel, von der Erfassung von Remote-Datenverkehr bis hin zur Erstellung von Firewall-Regeln basierend auf erfassten Paketen. Wenn Sie Wireshark wie ein Profi verwenden möchten, lesen Sie weiter, um mehr Tipps zu erhalten.

Wir haben bereits die grundlegende Verwendung von Wireshark behandelt. Lesen Sie daher unseren Originalartikel, um eine Einführung in dieses leistungsstarke Netzwerkanalyse-Tool zu erhalten.

Auflösung des Netzwerknamens

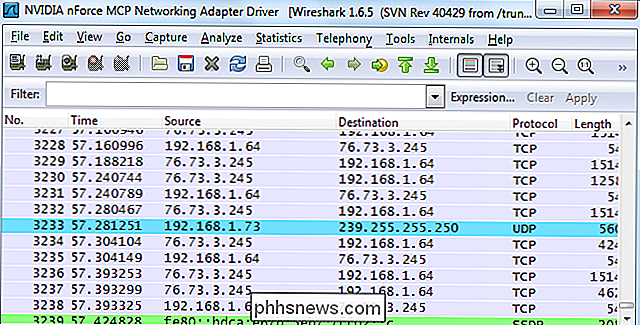

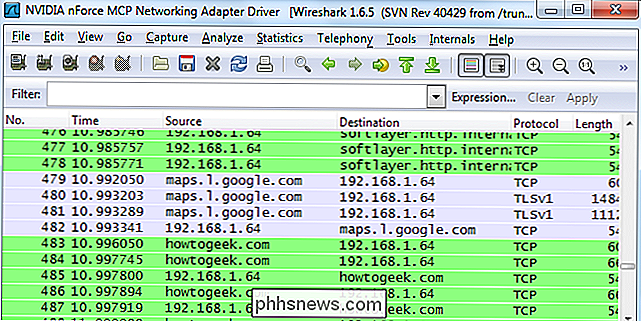

Beim Erfassen von Paketen könnten Sie verärgert sein, dass Wireshark nur IP-Adressen anzeigt. Sie können die IP-Adressen selbst in Domainnamen umwandeln, aber das ist nicht so praktisch.

Wireshark kann diese IP-Adresse automatisch zu Domainnamen auflösen, obwohl diese Funktion nicht standardmäßig aktiviert ist. Wenn Sie diese Option aktivieren, werden nach Möglichkeit Domänennamen anstelle von IP-Adressen angezeigt. Der Nachteil ist, dass Wireshark jeden Domainnamen nachschlagen muss, um den erfassten Datenverkehr mit zusätzlichen DNS-Anfragen zu belasten.

Sie können diese Einstellung aktivieren, indem Sie das Einstellungsfenster von Bearbeiten -> Einstellungen öffnen , klicken Sie auf das Fenster Namensauflösung und aktivieren Sie das Kontrollkästchen Netzwerknamenauflösung aktivieren .

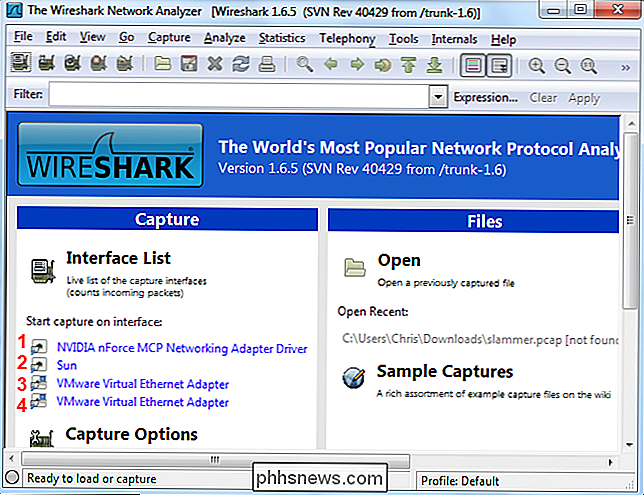

Starten der automatischen Aufnahme

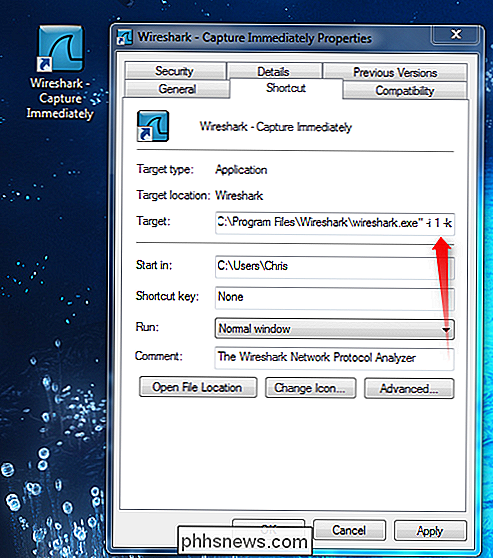

Sie können eine spezielle Verknüpfung mit Wirsharks erstellen Befehlszeilenargumente, wenn Sie ohne Verzögerung Pakete erfassen möchten. Sie müssen die Nummer der Netzwerkschnittstelle kennen, die Sie verwenden möchten, basierend auf der Reihenfolge, in der Wireshark die Schnittstellen anzeigt.

Erstellen Sie eine Kopie von Wiresharks Verknüpfung, klicken Sie mit der rechten Maustaste darauf, wechseln Sie in das Eigenschaftenfenster und ändern Sie den Befehl Zeilenargumente. Fügen Sie am Ende der Verknüpfung -i # -k ein und ersetzen Sie # durch die Nummer der Schnittstelle, die Sie verwenden möchten. Die Option -i gibt die Schnittstelle an, während die Option -k Wireshark anweist, sofort mit der Erfassung zu beginnen.

Wenn Sie Linux oder ein anderes Nicht-Windows-Betriebssystem verwenden, erstellen Sie einfach eine Verknüpfung mit dem folgenden Befehl oder führen Sie sie aus ein Terminal, um sofort mit der Erfassung zu beginnen:

wireshark -i # -k

Weitere Informationen zu Befehlszeilenbefehlen finden Sie in der Handbuchseite von Wireshark.

Erfassen von Datenverkehr von Remote-Computern

Wireshark erfasst Datenverkehr von Ihrem lokalen System Schnittstellen standardmäßig, aber dies ist nicht immer der Ort, von dem Sie erfassen möchten. Beispielsweise möchten Sie möglicherweise Datenverkehr von einem Router, Server oder einem anderen Computer an einem anderen Ort im Netzwerk erfassen. Hier kommt die Remote-Capture-Funktion von Wireshark ins Spiel. Diese Funktion ist derzeit nur unter Windows verfügbar - Wiresharks offizielle Dokumentation empfiehlt Linux-Benutzern, einen SSH-Tunnel zu verwenden.

Zuerst müssen Sie WinPcap auf dem Remote-System installieren. WinPcap wird mit Wireshark ausgeliefert, so dass Sie WinPCap nicht installieren müssen, wenn Sie bereits Wireshark auf dem Remote-System installiert haben.

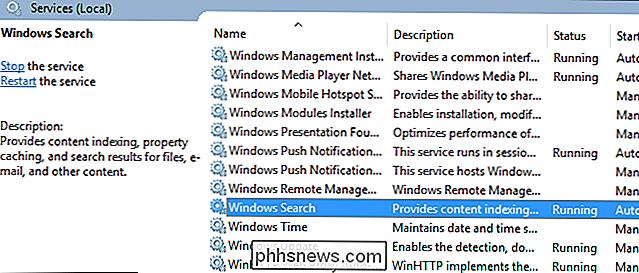

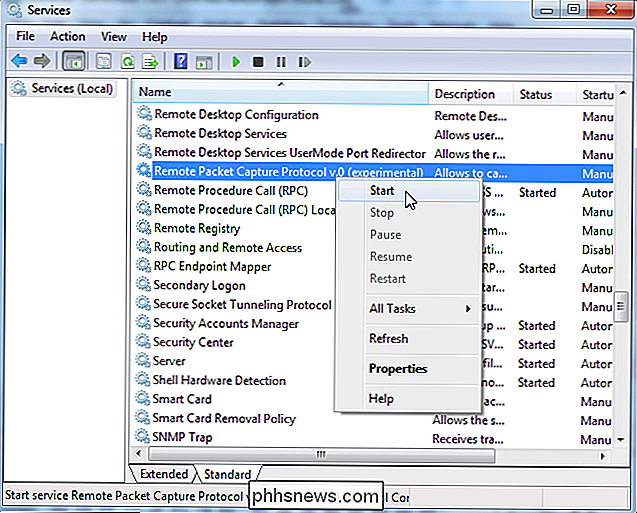

Öffnen Sie nach der Installation das Fenster Dienste auf dem Remote-Computer - klicken Sie auf Start und geben Sie ein. msc in das Suchfeld im Startmenü und drücke Enter. Suchen Sie den Remote Packet Capture Protocol Dienst in der Liste und starten Sie ihn. Dieser Dienst ist standardmäßig deaktiviert.

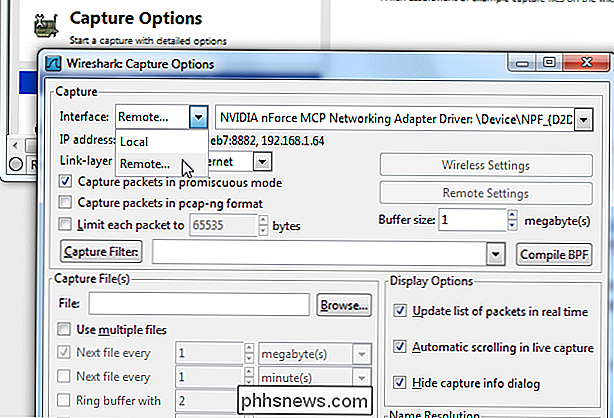

Klicken Sie in Wireshark auf den Link Capture Option , und wählen Sie im Feld Interface die Option Remote .

Geben Sie die Adresse des Remote-Systems und ein 2002 als Port. Sie müssen Zugriff auf Port 2002 auf dem fernen System haben, um eine Verbindung herzustellen, daher müssen Sie diesen Port möglicherweise in einer Firewall öffnen.

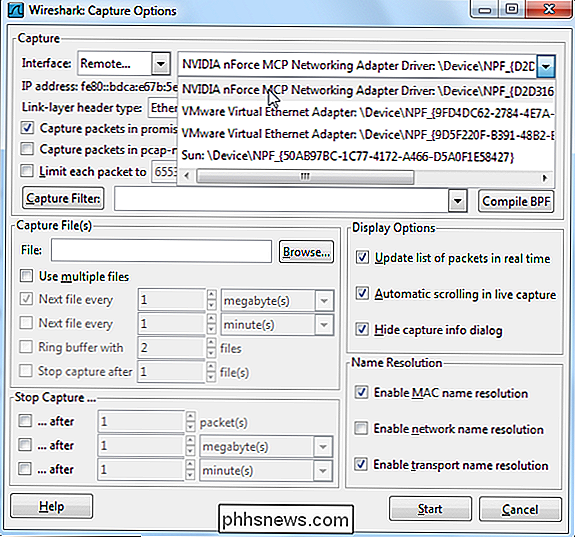

Nach der Verbindung können Sie eine Schnittstelle auf dem Remote-System aus der Dropdown-Liste Schnittstelle auswählen. Klicken Sie auf Start , nachdem Sie die Schnittstelle zum Starten der Remote-Erfassung ausgewählt haben

Wireshark in einem Terminal (TShark)

Wenn Sie keine grafische Oberfläche auf Ihrem System haben, können Sie Wireshark von einem verwenden terminal mit dem Befehl TShark

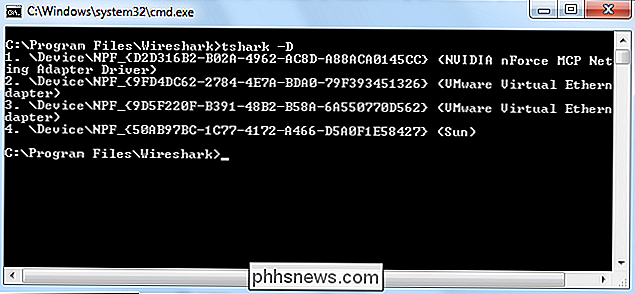

Geben Sie zuerst den Befehl tshark -D aus. Mit diesem Befehl erhalten Sie die Nummern Ihrer Netzwerkschnittstellen.

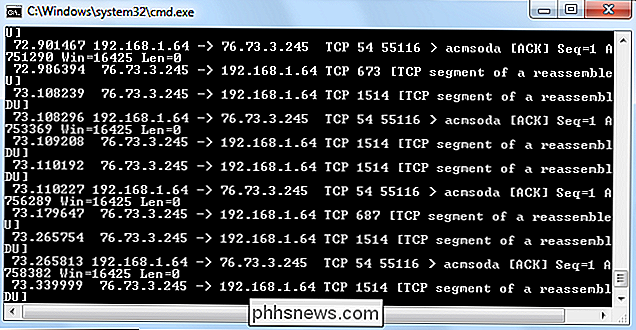

Sobald Sie dies getan haben, führen Sie den Befehl tshark -i # aus und ersetzen Sie # durch die Nummer der Schnittstelle, auf der Sie aufnehmen möchten.

TShark verhält sich wie Wireshark und druckt den erfassten Verkehr auf das Terminal. Verwenden Sie Strg-C , wenn Sie die Erfassung stoppen möchten.

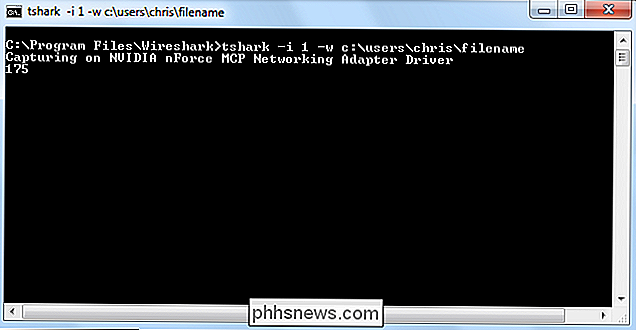

Das Drucken der Pakete auf das Terminal ist nicht das nützlichste Verhalten. Wenn wir den Datenverkehr genauer untersuchen möchten, können wir TShark in eine Datei ablegen, die wir später überprüfen können. Verwenden Sie stattdessen diesen Befehl, um Datenverkehr in eine Datei zu speichern:

tshark -i # -w Dateiname

TShark zeigt Ihnen die Pakete nicht an, während sie erfasst werden, aber sie werden gezählt, wenn sie erfasst werden. Sie können die Option File -> Open in Wireshark verwenden, um die Capture-Datei später zu öffnen.

Weitere Informationen zu den Befehlszeilenoptionen von TShark finden Sie in der Handbuchseite.

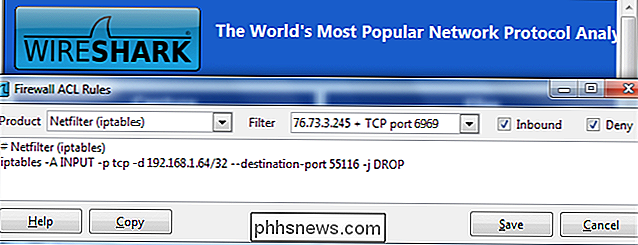

Erstellen von Firewall-ACL-Regeln

Wenn Sie als Netzwerkadministrator für eine Firewall zuständig sind und Sie mit Wireshark herumstöbern, können Sie Maßnahmen ergreifen, die auf dem angezeigten Datenverkehr basieren - etwa um verdächtigen Datenverkehr zu blockieren. Das Werkzeug Firewall ACL Rules von Wireshark generiert die Befehle, die Sie zum Erstellen von Firewall-Regeln für Ihre Firewall benötigen.

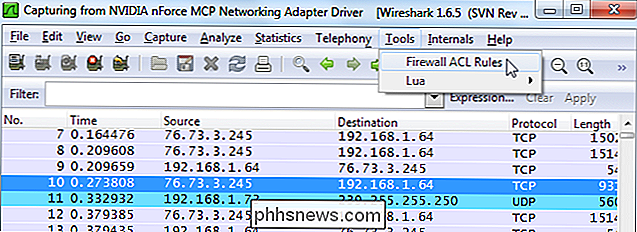

Wählen Sie zuerst ein Paket, auf dem Sie eine Firewall-Regel erstellen möchten, indem Sie darauf klicken. Klicken Sie danach auf das Menü Tools und wählen Sie Firewall-ACL-Regeln .

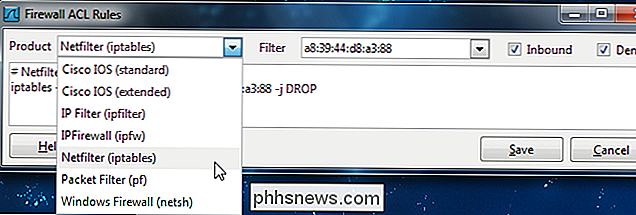

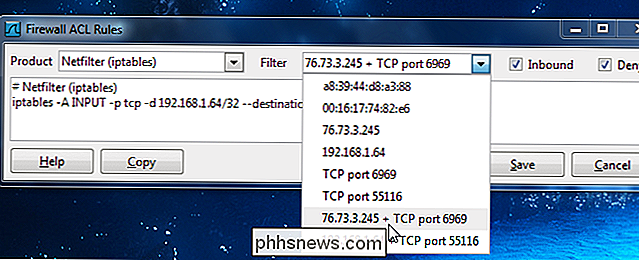

Wählen Sie im Menü Produkt Ihren Firewall-Typ aus. Wireshark unterstützt Cisco IOS, verschiedene Arten von Linux-Firewalls einschließlich iptables und die Windows-Firewall.

Sie können das Feld Filter verwenden, um eine Regel basierend auf MAC-Adresse, IP-Adresse, Port, oder sowohl die IP-Adresse als auch der Port. Je nach Firewall-Produkt werden möglicherweise weniger Filteroptionen angezeigt.

Standardmäßig erstellt das Tool eine Regel, die eingehenden Datenverkehr abweist. Sie können das Verhalten der Regel ändern, indem Sie die Kontrollkästchen Eingehend oder Ablehnen deaktivieren. Nachdem Sie eine Regel erstellt haben, verwenden Sie die Schaltfläche Kopieren , um sie zu kopieren, und führen Sie sie dann auf Ihrer Firewall aus, um die Regel anzuwenden.

Möchten Sie in Zukunft etwas Spezifisches über Wireshark schreiben? Lassen Sie uns in den Kommentaren wissen, wenn Sie irgendwelche Wünsche oder Ideen haben.

26 Wirklich nützliche Dinge, die Sie mit Siri tun können

Siri ist am besten als Apples sogenannter digitaler persönlicher Assistent bekannt, der auf iOS-Geräten wie iPhone und iPad verfügbar ist. Manche denken vielleicht, dass Siri nur dazu geeignet ist, Dinge zu suchen, aber es kann tatsächlich viel mehr tun. Das Problem mit Siri ist, dass man sich nur schwer daran gewöhnen kann, aber sobald man es tut, ist es unglaublich nützlich.

So sparen Sie Drive Space, indem Sie lokale Dateien in die Cloud verlagern

Wenn Sie eine neue Festplatte kaufen, weil Ihnen die Kapazität ausgeht, können Sie schnell eine viel Platz, indem große Dateien in die Cloud ausgelagert werden. Cloud-Laufwerkspeicher ist billig, wirklich billig und wird nur billiger. Derzeit stellen die drei großen Anbieter von Cloud-Speicherplatz, Dropbox, Google Drive und Microsoft OneDrive, jeweils einen Terabyte Speicherplatz für etwa 10 US-Dollar pro Monat zur Verfügung.