10 Smartphone Sicherheitstipps

Sie haben wahrscheinlich viel über Hacker und den Schutz Ihres Computers gelesen, aber aus irgendeinem Grund interessieren sich die meisten Menschen nicht so sehr für die Sicherheit von Smartphones. Vielleicht weil es nicht wie eine herkömmliche Festplatte ist, auf der Sie alle Ihre Dokumente, Bilder, Videos usw. ablegen, aber die heutigen hyperaktiven Smartphone-Nutzer speichern viele Informationen, die sehr sensibel sind und die andere, wie Hacker, gern mitnehmen würden. surfen im Internet bei Starbucks.

Zum Glück gewinnt die Smartphone-Sicherheit an Zugkraft und es gibt einige Dinge, die Sie tun können, um zu verhindern, dass Ihr Smartphone gehackt wird. Tatsächlich können viele der Maßnahmen, die Sie zum Schutz Ihres Computers ergreifen, auch dazu verwendet werden, Ihr Smartphone zu schützen. Wenn Sie eigene Tipps zur Sicherung Ihres Smartphones haben, lassen Sie es uns in den Kommentaren wissen.

1. Verwenden Sie überall Passwörter

Unabhängig davon, ob Sie ein Android-Telefon oder ein iPhone verwenden, können Sie den Zugriff auf Ihr Gerät verhindern, indem Sie unter Android einen Passcode oder ein Sperrmuster hinzufügen. Diese einfache Sicherheitsmaßnahme kann verhindern, dass vertrauliche Informationen von anderen angezeigt werden. Dies ist besonders wichtig, wenn Sie eine Reihe von Apps installiert haben, auf denen persönliche Daten wie Finanzanwendungen (Mint, Bank-Apps usw.), Journal-Apps (DayOne), Notiz-Apps (Evernote) usw. auf einigen dieser Apps wie Mint gespeichert sind und DayOne, du kannst einen Passcode speziell für diese App hinzufügen, den ich immer zusätzlich zum Passcode mache, um den Startbildschirm zu schützen.

Der Startbildschirm-Passcode ist wichtig, da viele der E-Mail-Apps (Mail auf dem iPhone und Gmail auf Android) nicht einmal die Möglichkeit haben, Ihre E-Mail-Adresse zu verschlüsseln. E-Mails können viele private Informationen enthalten, und da die meisten Leute zu Partys gehen und ihre Telefone an Tischen und Schaltern lassen, ist es sehr einfach für jemanden, um Ihre Sachen herumzuschnüffeln.

2. Schützen Sie Ihr iCloud & Google-Konto

Die zweite Sache, die die meisten Menschen nicht realisieren, ist, dass wenn jemand in Ihr iCloud- oder Google-Konto gelangen kann, er Zugang zu vielen Daten erhält, die Sie möglicherweise von Ihrem Smartphone aus erstellen und bearbeiten. In diesen Fällen ist es notwendig, die Bestätigung in zwei Schritten für beide Konten zu aktivieren. Ich habe darüber geschrieben, wie Sie Ihr Google-Konto schützen und wie Sie Sicherungs- und Wiederherstellungsoptionen für die Bestätigung in zwei Schritten einrichten können.

Es ist ziemlich lächerlich, aber Ihre Apple ID steuert grundsätzlich den Zugriff auf jeden einzelnen Apple-Dienst, der derzeit von iTunes über iCloud über FaceTime bis hin zu iMessage usw. existiert. Wenn jemand auf Ihre Apple ID zugreifen kann, kann dies Ihr Apple-Leben zerstören Dein iPhone, iPad und Mac aus der Ferne. Es ist das gleiche Problem mit Google. Ihr Google-Konto meldet Sie grundsätzlich bei allen Google-Diensten von YouTube über Google Mail bis hin zu Google Play, Google Maps, Google Kalender, Picasa, Google+ usw. usw. an.

3. Vermeiden Sie Jailbreaking oder Rooting Ihr Smartphone

Wenn Sie wirklich wissen, was Sie tun und Sie jailbreak oder root Ihr Telefon für Spaß und Freude, dann gut für Sie. Wenn Sie es tun wollen, weil Sie in den Nachrichten davon gehört haben und von Beschränkungen und Einschränkungen "frei" sein wollen, sollten Sie den Prozess ganz vermeiden. Erstens kann es Ihr Telefon durcheinander bringen und Ihnen mehr Kummer als Glück bereiten. Zweitens können Sie Ihr Telefon nicht mit den neuesten Updates für das Betriebssystem aktualisieren, da es sich um einen nicht unterstützten Modus handelt.

Ja, Sie können einige Apps installieren und Einstellungen anpassen, die Sie sonst nicht vornehmen könnten. Das bedeutet, dass Sie auch Apps herunterladen, die schädliche Software enthalten können. Sie haben dieses Problem bereits auf Android, da sie nicht so einschränkend sind wie Apple, was in den App Store geht. Das bringt uns zum nächsten Punkt.

4. Seien Sie vorsichtig mit den Apps, die Sie installieren

Dies ist besonders wichtig bei Android-Geräten. Google hat kürzlich 50.000 Apps entfernt, bei denen der Verdacht bestand, dass es sich um Malware handelt. Es wird keinen Mangel an Apps geben, die Malware, Viren oder andere hinterhältige Software enthalten, um Ihre Daten zu stehlen oder Ihr Telefon zu beschädigen. Der Apple App Store hat dieses Problem auch, aber in einem viel geringeren Ausmaß. Apple prüft jede App, bevor sie im Store gelistet wird und entfernt routinemäßig Apps aus dem Store, bei denen davon ausgegangen wird, dass sie gegen die Store-Richtlinien verstoßen.

In diesem Artikel erfahren Sie, wie 2012 mehr als 32 Millionen Android-Geräte mit Malware infiziert wurden und wie 95% der Malware auf Android-Geräte ausgerichtet sind. Es ist in Ordnung, wenn Sie Apple hassen, aber Tatsache ist, dass wenn Sie ein Android-Gerät besitzen, Sie beim Herunterladen von Apps sehr vorsichtig sein müssen. Überprüfen Sie die Bewertungen, überprüfen Sie, ob sie eine Website haben, suchen Sie in Google mit dem Namen der App usw.

5. Verwenden Sie eine App anstelle des Browsers

Wenn Sie auf Ihr Telefon oder Aktienhandel oder irgendetwas anderes setzen, das vertrauliche Informationen zwischen Ihrem Telefon und dem Internet übermittelt, ist es am besten, eine offizielle App für diese Website oder Firma zu verwenden, anstatt sie mit dem Browser Ihres Telefons zu öffnen.

Zum Beispiel haben Chase, Bank of America, Vanguard, ScottTrade, Mint und viele andere große Finanzinstitute ihre eigenen Apps für iOS und Android. Sichere Verbindungen werden auch auf Smartphone-Browsern unterstützt, aber Sie sind ein wenig sicherer, wenn Sie eine offizielle App mit zusätzlichen Sicherheitsfunktionen erhalten.

6. Steuerung, auf die eine App zugreifen kann

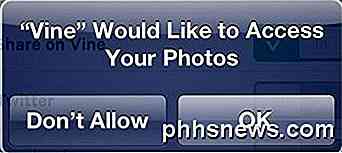

Sie haben die folgende Nachricht wahrscheinlich schon hundertmal auf Ihrem iPhone gesehen:

Es gibt alle Arten von diesen "AppName möchte auf Ihre Daten zugreifen" Nachrichten. Daten können Fotos, Orte, Kontakte usw. sein. Achten Sie immer darauf, dass Sie nicht ständig auf OK klicken. Wenn Sie die ganze Zeit auf etwas klicken, ist es besser, die Option Nicht zulassen zu wählen. Wenn Sie die App später nicht wirklich verwenden können, können Sie manuell zurückkehren und sie ändern, um den Zugriff zu ermöglichen. Die meisten davon sind sehr legitime Anfragen und werden keinen Schaden anrichten, aber es ist besser, in Sicherheit zu sein.

Bei Android ist es wieder schlimmer, weil einige Apps nach Berechtigungen für alles fragen, obwohl sie es nicht benötigen. Sie können diesen Lifehacker-Beitrag lesen, um sich vor Android-Apps zu schützen, die zu viele Berechtigungen anfordern. Es gibt auch viel mehr Berechtigungen für Android als für iOS, also müssen Sie vorsichtiger vorgehen, wenn Sie ein Android-Nutzer sind.

7. Halten Sie Daten gesichert

Es ist nicht nur eine gute Idee, Ihr Smartphone gesichert zu halten, wenn Sie es auf die Toilette werfen, sondern auch, wenn es gestohlen wird und Sie es aus der Ferne sauber abwischen müssen. Apple-Nutzer können die App "Mein iPhone suchen" installieren, mit der Sie ein Telefon per Fernzugriff sperren und remote löschen können, wenn Sie wissen, dass es gestohlen wurde.

Wenn Sie Ihre Daten nicht gesichert haben, verlieren Sie alles, wenn es gestohlen wird. Wenn Sie es lokal oder in der Cloud sichern, können Sie Ihr Telefon löschen und alle Daten auf Ihrem neuen Telefon abrufen. Sie können Ihr Smartphone entweder über iTunes mit Ihrem Computer synchronisieren oder es über die iCloud in die Cloud sichern.

Unter Android gibt es ein integriertes Sicherungstool, aber es sichert nicht alles auf Ihrem Telefon wie das iOS. Stattdessen müssen Sie sich im Google Play Store auf Apps von Drittanbietern verlassen, um Ihr Telefon vollständig zu sichern. Beachten Sie, dass Android auch über eine Remote-Löschfunktion verfügt, die Sie jedoch zuerst einrichten müssen, indem Sie bestimmte Apps installieren.

8. Melden Sie Ihr Telefon gestohlen

In den letzten Monaten wurde eine gestohlene Telefondatenbank erstellt, die von den großen Mobilfunkanbietern genutzt wird. Sie können Ihr Telefon als gestohlen melden und verhindern, dass sich jemand mit dem Mobilfunkanbieter verbindet und Daten oder Minuten verwendet. Wenn sie versuchen, die SIM-Karte zu löschen, ersetzen Sie die SIM-Karte usw. und lassen Sie sie aufgrund der Seriennummer immer noch nicht auf den Trägern aktivieren. Sie können die folgenden Seiten besuchen, um Ihr gestohlenes Smartphone zu melden und zu verhindern, dass der Dieb sich mit einem Mobilfunkanbieter verbindet:

AT & T, Verizon, Sprint, T-Mobile

9. Aktualisieren Sie das Betriebssystem

Genau wie Sie Microsoft Sicherheitsupdates für Ihren PC ständig installieren müssen, ist es eine gute Idee, die neuesten Updates für Ihr Smartphone zu installieren. Sie können ein paar Tage warten und sicherstellen, dass es keine größeren Probleme mit dem Update gibt, wie eine Verschlechterung der Akkulaufzeit usw., aber wenn nichts herausragt, dann aktualisieren Sie das Telefon.

Neben der Aktualisierung des Betriebssystems sollten Sie auch die auf Ihrem Telefon installierten Apps aktualisieren. Es ist erstaunlich, wie viele Smartphones ich kenne, wenn es 10, 20, 30+ Apps mit Updates gibt, von denen keine installiert wurden. Diese Aktualisierungen können neue Funktionen enthalten, aber viele davon sind Fehlerbehebungen, Leistungsupdates und Sicherheitsupdates.

10. Drahtlos und Bluetooth

Wenn Sie nicht zu Hause sind, ist es am besten zu versuchen, die drahtlose und Bluetooth-Verbindung zu deaktivieren und verwenden Sie Ihre 3G-oder 4G-Verbindung, wenn Sie können. Sobald Sie eine Verbindung zu einem nicht vertrauenswürdigen drahtlosen Netzwerk herstellen, sind Sie offen für Hacker, die im Netzwerk nach Opfern suchen. Selbst wenn Sie nicht bankieren oder etwas anderes unternehmen, das mit sensiblen Daten zu tun hat, kann ein Hacker dennoch versuchen, sich mit Ihrem Smartphone zu verbinden und Daten usw. zu stehlen.

Wenn es um Bluetooth geht, ist Hacking weniger verbreitet, aber es gewinnt an Popularität, da die Leute beginnen, die Technologie mehr als nur Headsets zu nutzen. Jetzt haben Sie Uhren über Bluetooth und Fitness-Bands und eine ganze Reihe anderer Gadgets mit Ihrem Handy verbunden. Wenn Bluetooth aktiviert und erkennbar ist, gibt es Hackern eine weitere Möglichkeit, die Daten zwischen dem Bluetooth-Gerät und Ihrem Telefon zu sehen.

Hoffentlich werden diese Tipps Ihnen in dem unglücklichen Fall helfen, in dem Ihr Telefon verloren geht oder gestohlen wird. Ich musste ein iPhone persönlich löschen, weil ich es verlor und später erkannte, dass jemand die Apps und die Datenverbindung verwendete. Das wird definitiv nicht wieder passieren, auch wenn mein Telefon verloren geht oder gestohlen wird, weil ich dafür gesorgt habe, dass es so geschützt wie möglich ist. Wenn Sie weitere Tipps zur Sicherung Ihres Smartphones haben, teilen Sie uns dies in den Kommentaren mit. Genießen!

So deaktivieren Sie den Internet Explorer in Windows

Viele Windows-Benutzer mögen Internet Explorer nicht genug, dass es nicht ausreicht, nur einen anderen Browser zu verwenden - sie wollen es nicht mehr. Obwohl es keine Möglichkeit gibt, es vollständig zu deinstallieren, werfen wir einen Blick darauf, wie Sie den Internet Explorer in Windows deaktivieren, so dass Sie nicht mehr damit fertig werden müssen.

Müssen Sie sich Gedanken über die Aktualisierung Ihrer Desktop-Programme machen?

Es gab eine Zeit, in der wir uns um die manuelle Aktualisierung von Desktop-Anwendungen sorgen mussten. Adobe Flash und Reader waren voller Sicherheitslücken und haben sich zum Beispiel nicht selbst aktualisiert - aber diese Zeiten liegen weit hinter uns. Der Windows-Desktop ist die einzige große Software-Plattform, die Anwendungen nicht automatisch aktualisiert und jeden Entwickler zwingt um ihren eigenen Updater zu programmieren.