Überwachen Sie versteckte Website- und Internetverbindungen

Sie können ziemlich sicher sein, dass Ihr Computer mit dem Server verbunden ist, der meine Website hostet, während Sie diesen Artikel lesen. Zusätzlich zu den offensichtlichen Verbindungen zu den in Ihrem Webbrowser geöffneten Websites kann Ihr Computer eine Verbindung zu einer ganzen Reihe anderer Server herstellen das sind nicht sichtbar.

Die meiste Zeit wirst du wirklich nichts in diesem Artikel schreiben wollen, da es eine Menge technischer Dinge erfordert, aber wenn du denkst, dass es ein Programm auf deinem Computer gibt, das nicht heimlich kommunizieren sollte Im Internet helfen Ihnen die folgenden Methoden, etwas Ungewöhnliches zu erkennen.

Es ist erwähnenswert, dass ein Computer, auf dem ein Betriebssystem wie Windows mit einigen installierten Programmen läuft, am Ende viele Verbindungen zu externen Servern herstellt. Zum Beispiel, auf meinem Windows 10 Rechner nach einem Neustart und ohne laufende Programme, werden mehrere Verbindungen von Windows selbst hergestellt, einschließlich OneDrive, Cortana und sogar Desktop-Suche. Lesen Sie meinen Artikel zur Sicherung von Windows 10, um zu erfahren, wie Sie verhindern können, dass Windows 10 zu oft mit Microsoft-Servern kommuniziert.

Sie können die Verbindungen, die Ihr Computer mit dem Internet herstellt, auf drei Arten überwachen: über die Eingabeaufforderung, über den Ressourcenmonitor oder über Programme von Drittanbietern. Ich werde die Eingabeaufforderung zuletzt erwähnen, da dies am technischsten und am schwersten zu entziffern ist.

Ressourcenmonitor

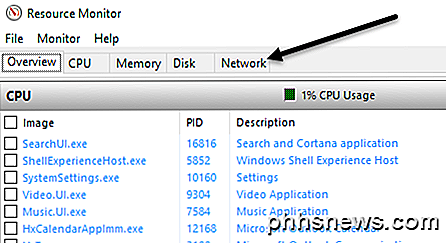

Die einfachste Möglichkeit, alle Verbindungen zu überprüfen, die Ihr Computer herstellt, ist die Verwendung des Ressourcenmonitors . Um es zu öffnen, klicken Sie auf Start und geben Sie den Ressourcenmonitor ein . Oben sehen Sie mehrere Registerkarten, auf die Sie klicken möchten.

Auf dieser Registerkarte werden verschiedene Abschnitte mit unterschiedlichen Datentypen angezeigt: Prozesse mit Netzwerkaktivität, Netzwerkaktivitäten, TCP-Verbindungen und Listening-Ports .

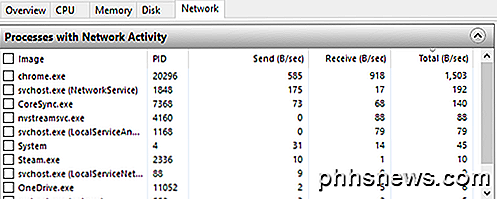

Alle in diesen Bildschirmen aufgeführten Daten werden in Echtzeit aktualisiert. Sie können auf eine Kopfzeile in einer beliebigen Spalte klicken, um die Daten in aufsteigender oder absteigender Reihenfolge zu sortieren. Im Abschnitt Prozesse mit Netzwerkaktivität enthält die Liste alle Prozesse, die irgendeine Art von Netzwerkaktivität aufweisen. Sie können auch die Gesamtmenge der gesendeten und empfangenen Daten in Bytes pro Sekunde für jeden Prozess sehen. Sie werden feststellen, dass neben jedem Prozess ein leeres Kontrollkästchen angezeigt wird, das als Filter für alle anderen Abschnitte verwendet werden kann.

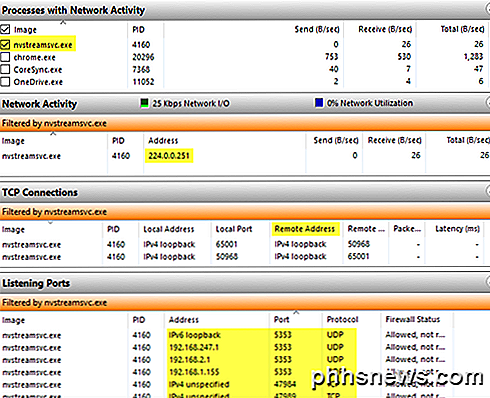

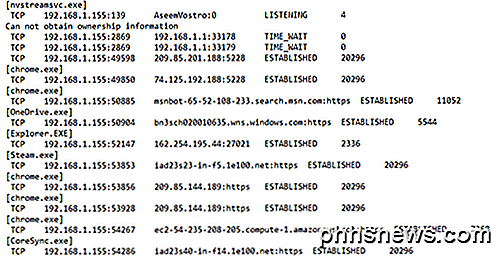

Zum Beispiel war ich mir nicht sicher, was nvstreamsvc.exe war, also überprüfte ich es und dann die Daten in den anderen Abschnitten. Unter Netzwerkaktivität möchten Sie das Feld Adresse anzeigen, das Ihnen eine IP-Adresse oder den DNS-Namen des Remote-Servers geben soll.

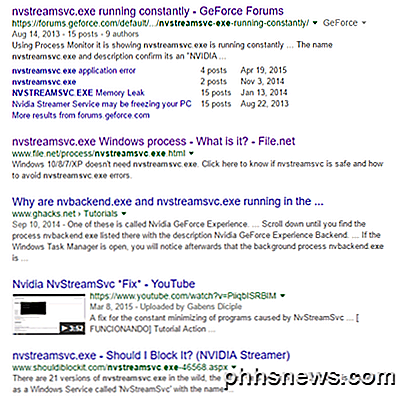

An und für sich wird die Information hier nicht unbedingt helfen, herauszufinden, ob etwas gut oder schlecht ist. Sie müssen einige Websites von Drittanbietern verwenden, um den Prozess zu identifizieren. Erstens, wenn Sie einen Prozessnamen nicht erkennen, gehen Sie voran und googlen Sie ihn mit dem vollständigen Namen, dh nvstreamsvc.exe .

Klicken Sie sich immer durch die ersten vier bis fünf Links und Sie erhalten sofort eine gute Vorstellung davon, ob das Programm sicher ist oder nicht. In meinem Fall war es mit dem NVIDIA-Streaming-Dienst verwandt, der sicher ist, aber nicht etwas, was ich brauchte. Der Prozess ist speziell für das Streaming von Spielen von Ihrem PC auf die NVIDIA Shield, die ich nicht habe. Wenn Sie den NVIDIA-Treiber installieren, werden leider viele andere Funktionen installiert, die Sie nicht benötigen.

Da dieser Service im Hintergrund läuft, wusste ich nie, dass es existiert. Es wurde nicht im GeForce-Panel angezeigt und ich nahm an, dass ich den Treiber installiert hatte. Als ich merkte, dass ich diesen Dienst nicht brauchte, konnte ich einige NVIDIA-Software deinstallieren und den Dienst, der ständig im Netzwerk kommuniziert, loswerden, obwohl ich ihn nie benutzt habe. Das ist ein Beispiel dafür, wie Sie durch die Analyse jedes einzelnen Prozesses nicht nur mögliche Malware identifizieren, sondern auch unnötige Dienste entfernen können, die möglicherweise von Hackern ausgenutzt werden könnten.

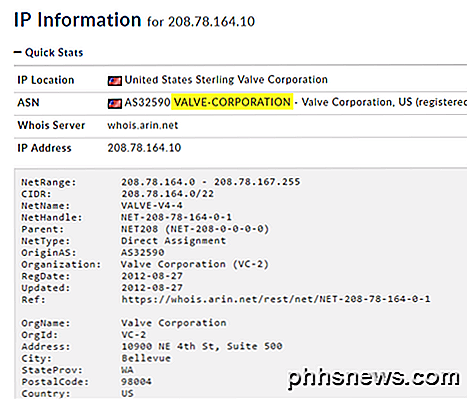

Zweitens sollten Sie die IP-Adresse oder den DNS-Namen im Feld Adresse nachschlagen. Sie können ein Tool wie DomainTools ausprobieren, das Ihnen die benötigten Informationen liefert. Unter Netzwerkaktivität habe ich beispielsweise festgestellt, dass der steam.exe-Prozess eine Verbindung zur IP-Adresse 208.78.164.10 hergestellt hat. Als ich das in das oben erwähnte Tool einsteckte, war ich froh zu erfahren, dass die Domain von Valve kontrolliert wird, der Firma, die Steam besitzt.

Wenn Sie feststellen, dass eine IP-Adresse mit einem Server in China oder Russland oder einem anderen ungewöhnlichen Standort verbunden ist, liegt möglicherweise ein Problem vor. Wenn Sie den Prozess googlen, werden Sie normalerweise zu Artikeln darüber gelangen, wie Sie die schädliche Software entfernen können.

Programme von Drittanbietern

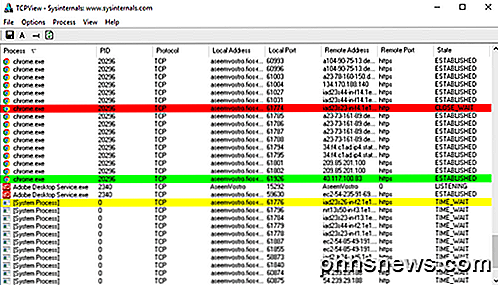

Resource Monitor ist großartig und gibt Ihnen viele Informationen, aber es gibt andere Tools, die Ihnen ein bisschen mehr Informationen geben können. Die beiden Tools, die ich empfehle, sind TCPView und CurrPorts. Beide sehen ziemlich genau gleich aus, außer dass CurrPorts Ihnen viel mehr Daten zur Verfügung stellt. Hier ist ein Screenshot von TCPView:

Die Zeilen, an denen Sie am meisten interessiert sind, sind diejenigen, die einen Status ESTABLISHED haben . Sie können mit der rechten Maustaste auf eine beliebige Zeile klicken, um den Prozess zu beenden oder die Verbindung zu schließen. Hier ist ein Screenshot von CurrPorts:

Sehen Sie sich wieder ESTABLISHED- Verbindungen an, wenn Sie die Liste durchsuchen. Wie Sie in der Bildlaufleiste unten sehen können, gibt es in CurrPorts viele weitere Spalten für jeden Prozess. Sie können wirklich eine Menge Informationen mit diesen Programmen erhalten.

Befehlszeile

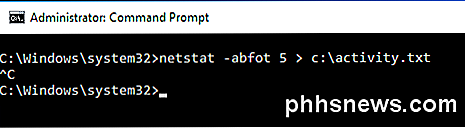

Schließlich gibt es die Befehlszeile. Wir werden den Befehl netstat verwenden, um uns detaillierte Informationen über alle aktuellen Netzwerkverbindungen zu geben, die an eine TXT-Datei ausgegeben werden. Die Informationen sind im Grunde eine Untermenge von dem, was Sie von Resource Monitor oder den Programmen von Drittanbietern erhalten, also ist es wirklich nur für Techies nützlich.

Hier ist ein kurzes Beispiel. Öffnen Sie zuerst eine Administrator-Eingabeaufforderung und geben Sie den folgenden Befehl ein:

netstat -abfot 5> c: \ activity.txt

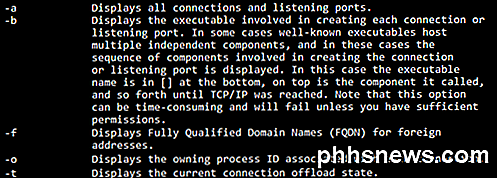

Warten Sie ungefähr eine oder zwei Minuten und drücken Sie dann STRG + C auf Ihrer Tastatur, um die Aufnahme zu stoppen. Der obige Befehl netstat erfasst im Prinzip alle Netzwerkverbindungsdaten alle fünf Sekunden und speichert sie in der Textdatei. Der - abfot Teil ist ein Bündel von Parametern, so dass wir zusätzliche Informationen in der Datei erhalten können. Hier ist, was jeder Parameter bedeutet, falls Sie interessiert sind.

Wenn Sie die Datei öffnen, sehen Sie fast die gleichen Informationen, die wir von den beiden anderen oben genannten Methoden erhalten haben: Prozessname, Protokoll, lokale und entfernte Portnummern, Remote-IP-Adresse / DNS-Name, Verbindungsstatus, Prozess-ID, etc .

Auch hier sind alle diese Daten ein erster Schritt, um festzustellen, ob etwas Fischiges passiert oder nicht. Sie müssen viel googeln, aber es ist der beste Weg zu wissen, ob jemand auf Sie herumschnüffelt oder ob Malware Daten von Ihrem Computer an einen entfernten Server sendet. Wenn Sie Fragen haben, zögern Sie nicht zu kommentieren. Genießen!

Müssen Sie wirklich für Klingeltöne bezahlen?

Ihr Telefon wird mit einem Standardsatz von Klingeltönen geliefert, der für einige Leute gut genug ist. Wenn Sie versuchen, es ein wenig zu mischen, gibt es jedoch viele Leute, die bereit sind, Ihr Geld zu nehmen. Müssen Sie wirklich bezahlen, um neue Klingeltöne zu bekommen? Bild von mrceviz. Lieber How-To Geek, Mein Neffe hat kürzlich ein Smartphone bekommen und hat irgendwie eine riesige Rechnung herunter geladen und neue Klingeltöne dafür heruntergeladen .

So wählen Sie aus, ob Ihre Funktionstasten F1-F12-Tasten oder Sondertasten sind

Moderne Laptop- und Desktop-Tastaturen haben in der Zeile "Funktion" einen Mehrzwecksatz von Tasten. Diese Tasten können spezielle Aktionen ausführen, die sich auf die Lautstärke, die Wiedergabe und die Hardware-Funktionen beziehen. Sie können auch als klassische F1-F12-Tasten fungieren - aber nicht gleichzeitig.