So schützen Sie sich vor Ransomware (wie CryptoLocker und andere)

Ransomware ist eine Art von Malware, die versucht, Geld von Ihnen zu erpressen. Es gibt viele Varianten, beginnend mit CryptoLocker, CryptoWall, TeslaWall und vielen anderen. Sie halten Ihre Dateien als Geisel und halten sie für Hunderte von Dollars für Lösegeld.

Die meiste Malware wird nicht mehr von gelangweilten Teenagern erzeugt, die etwas Chaos verursachen wollen. Ein großer Teil der aktuellen Malware wird nun von der organisierten Kriminalität gewinnbringend produziert und wird immer ausgefeilter.

Wie Ransomware funktioniert

Nicht alle Ransomware ist identisch. Der Schlüssel, der eine Malware zu einer "Ransomware" macht, ist, dass sie versucht, eine direkte Zahlung von Ihnen zu erpressen.

Manche Ransomware ist möglicherweise getarnt. Es kann als "Scareware" fungieren und ein Pop-up anzeigen, das etwa lautet: "Ihr Computer ist infiziert, dieses Produkt kaufen, um die Infektion zu reparieren" oder "Ihr Computer wurde zum Herunterladen illegaler Dateien verwendet Ihr Computer. "

In anderen Situationen kann Ransomware mehr im Vordergrund stehen. Es kann sich tief in Ihr System einhaken und eine Nachricht anzeigen, die besagt, dass es nur verschwindet, wenn Sie Geld an die Ersteller der Ransomware zahlen. Diese Art von Malware kann mithilfe von Malware-Entfernungstools oder einfach durch Neuinstallation von Windows umgangen werden.

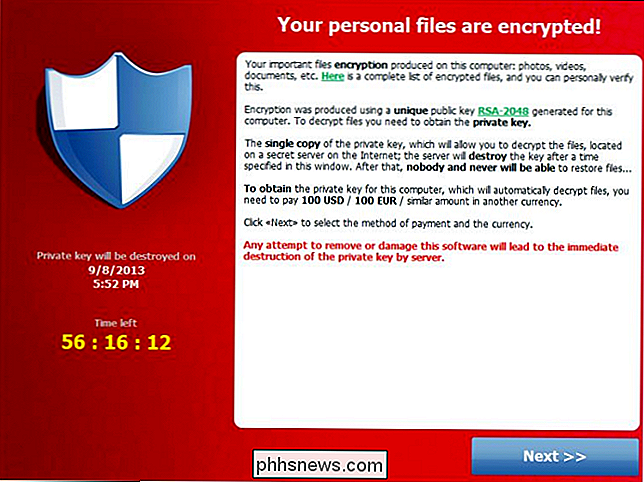

Ransomware wird leider immer ausgefeilter. Eines der bekanntesten Beispiele, CryptoLocker, beginnt mit der Verschlüsselung Ihrer persönlichen Dateien, sobald diese Zugriff auf Ihr System erhält und den Zugriff auf die Dateien verhindert, ohne den Verschlüsselungsschlüssel zu kennen. CryptoLocker zeigt dann eine Nachricht an, dass Ihre Dateien mit Verschlüsselung gesperrt wurden und dass Sie nur ein paar Tage Zeit haben, um zu bezahlen. Wenn Sie ihnen 300 $ zahlen, geben sie Ihnen den Verschlüsselungsschlüssel und Sie können Ihre Dateien wiederherstellen. CryptoLocker hilft Ihnen bei der Auswahl einer Zahlungsmethode, und nach der Zahlung scheinen die Kriminellen Ihnen einen Schlüssel zu geben, mit dem Sie Ihre Dateien wiederherstellen können.

Sie können nie sicher sein, dass die Kriminellen das Ende des Geschäftes behalten , Na sicher. Es ist keine gute Idee zu zahlen, wenn Sie von Kriminellen erpresst werden. Auf der anderen Seite können Unternehmen, die ihre einzige Kopie geschäftskritischer Daten verlieren, versucht sein, das Risiko einzugehen - und es ist schwer, ihnen die Schuld zu geben.

Schützen Ihrer Dateien vor Ransomware

Diese Art von Malware ist ein weiteres gutes Beispiel warum Backups unerlässlich sind. Sie sollten regelmäßig Dateien auf einer externen Festplatte oder einem Remote-Dateispeicherserver sichern. Wenn sich alle Ihre Kopien Ihrer Dateien auf Ihrem Computer befinden, kann Malware, die Ihren Computer infiziert, alle verschlüsseln und den Zugriff einschränken oder sogar vollständig löschen.

VERWANDT: Wie sichern Sie am besten meinen Computer?

Stellen Sie beim Sichern von Dateien sicher, dass Sie Ihre persönlichen Dateien an einem Speicherort sichern, an den sie nicht geschrieben oder gelöscht werden können. Platzieren Sie sie beispielsweise auf einer Wechselfestplatte oder laden Sie sie auf einen Remote-Sicherungsdienst wie CrashPlan hoch, mit dem Sie zu früheren Versionen von Dateien zurückkehren können. Speichern Sie Ihre Backups nicht nur auf einer internen Festplatte oder Netzwerkfreigabe, auf die Sie Schreibzugriff haben. Die Ransomware könnte die Dateien auf Ihrem verbundenen Backup-Laufwerk oder auf Ihrer Netzwerkfreigabe verschlüsseln, wenn Sie vollen Schreibzugriff haben.

Häufige Backups sind ebenfalls wichtig. Sie möchten die Arbeit einer Woche nicht verlieren, weil Sie Ihre Dateien nur jede Woche sichern. Dies ist einer der Gründe, warum automatisierte Backup-Lösungen so praktisch sind.

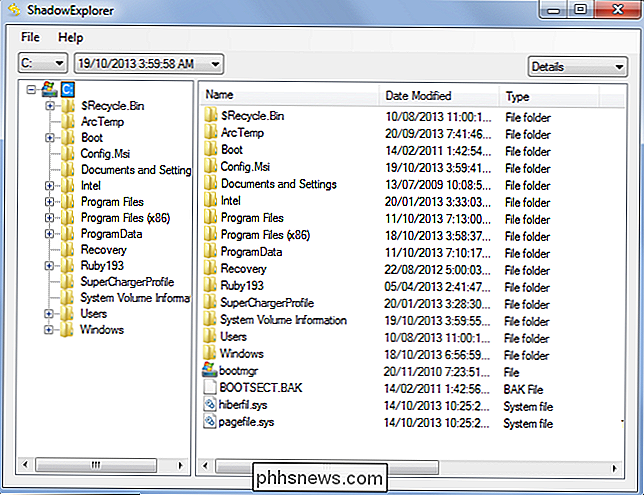

Wenn Ihre Dateien durch Ransomware gesperrt werden und Sie nicht über die entsprechenden Backups verfügen, können Sie versuchen, sie mit ShadowExplorer wiederherzustellen. Dieses Tool greift auf "Shadow Copies" zu, die Windows für die Systemwiederherstellung verwendet - sie enthalten oft einige persönliche Dateien.

Vermeiden von Ransomware

RELATED: Grundlegende Computersicherheit: So schützen Sie sich vor Viren, Hackern und Thieves

Neben der Verwendung einer geeigneten Sicherungsstrategie können Sie Ransomware genauso vermeiden, wie Sie andere Formen von Malware vermeiden. Es wurde bestätigt, dass CryptoLocker über E-Mail-Anhänge über das Java-Plug-In eintrifft und auf Computern installiert ist, die Teil des Zeus-Botnets sind.

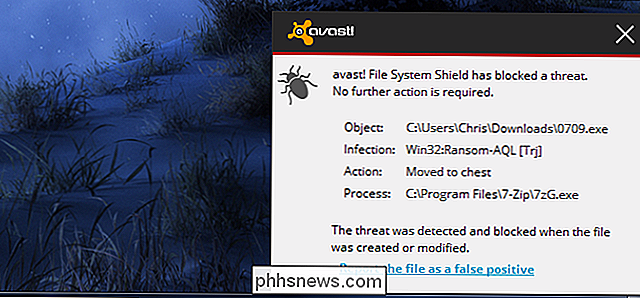

- Verwenden Sie ein gutes Antivirus-Produkt, das versucht, Ransomware in ihren Spuren zu stoppen. Antivirenprogramme sind niemals perfekt und Sie könnten infiziert werden, selbst wenn Sie eine solche ausführen, aber es ist eine wichtige Verteidigungsschicht.

- Vermeiden Sie es, verdächtige Dateien auszuführen. Ransomware kann in .exe-Dateien landen, die an E-Mails angehängt sind, von illegalen Websites, die Raubkopien enthalten, oder von anderen Orten, von denen Malware stammt. Seien Sie wachsam und seien Sie vorsichtig mit den Dateien, die Sie herunterladen und ausführen.

- Halten Sie Ihre Software auf dem neuesten Stand. Die Verwendung einer alten Version Ihres Webbrowsers, Betriebssystems oder Browser-Plugins kann Malware durch offene Sicherheitslücken hereinlassen. Wenn Sie Java installiert haben, sollten Sie es wahrscheinlich deinstallieren.

Weitere Tipps finden Sie in unserer Liste wichtiger Sicherheitsmaßnahmen, die Sie befolgen sollten.

Ransomware - insbesondere CryptoLocker-Varianten - ist brutal effizient und intelligent. Es will nur zur Sache kommen und dein Geld nehmen. Das Halten Ihrer Dateien als Geisel ist eine effektive Möglichkeit, die Entfernung durch Antivirenprogramme zu verhindern, nachdem sie root geworden ist, aber CryptoLocker ist weniger erschreckend, wenn Sie gute Backups haben.

Diese Art von Malware zeigt die Wichtigkeit von Backups und angemessenen Sicherheitsvorkehrungen. Unglücklicherweise ist CryptoLocker wahrscheinlich ein Zeichen dafür, dass die Dinge kommen werden - das ist die Art von Malware, die wir in Zukunft wahrscheinlich mehr sehen werden.

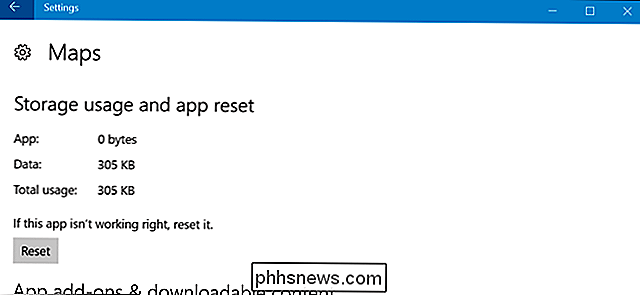

Die neuen Synchronisierungseinstellungen in Windows 10 verstehen

Die Windows-Synchronisierungseinstellungen waren seit Windows 8 Teil des Betriebssystems, aber in Windows 10 erhalten sie eine Überarbeitung und einige dringend benötigte Konsolidierung. Heute werden wir diese neuen Synchronisierungseinstellungen besprechen und kurz vergleichen, wie sie sich von der vorherigen Version unterscheiden.

So aktualisieren Sie Ihre Outlets für USB-Ladevorgänge

Wenn Sie mehr als ein oder zwei Gadgets haben, können die Ausgänge in der Nähe der Theke sehr überladen sein. Wenn Sie Dinge aufräumen möchten, können Sie Ihre Steckdosen aufrüsten, um nicht nur Standard-120-Volt-Stromkabel, sondern auch 5-V-USB-Ladekabel zu unterstützen. Warnung : Dies ist ein Projekt für einen selbstbewussten Heimwerker.