Wie führe ich eine nicht vertrauenswürdige ausführbare Datei unter Linux aus?

Heutzutage ist es keine schlechte Idee, nicht vertrauenswürdige ausführbare Dateien zu misstrauen, aber gibt es einen sicheren Weg um einen auf Ihrem Linux-System auszuführen, wenn Sie das wirklich tun müssen? Der heutige SuperUser F & A-Beitrag enthält hilfreiche Tipps als Antwort auf die Frage eines besorgten Lesers.

Die heutige Frage-Antwort-Sitzung kommt dank SuperUser zustande - einer Unterteilung von Stack Exchange, einer von der Community gesteuerten Gruppierung von Q & A-Websites.

Die Frage

SuperUser Reader Emanuele möchte wissen, wie man eine nicht vertrauenswürdige ausführbare Datei unter Linux sicher ausführt:

Ich habe eine ausführbare Datei heruntergeladen, die von einem Dritten kompiliert wurde, und ich muss sie auf meinem System ausführen (Ubuntu Linux 16.04, x64) mit vollem Zugriff auf HW-Ressourcen wie CPU und GPU (über die NVIDIA-Treiber).

Angenommen, diese ausführbare Datei enthält einen Virus oder eine Hintertür, wie soll ich sie ausführen? Soll ich ein neues Benutzerprofil anlegen, dieses ausführen und dann das Benutzerprofil löschen?

Wie führt man unter Linux eine nicht vertrauenswürdige ausführbare Datei sicher?

Die Antwort

SuperUser-Mitwirkende Shiki und Emanuele haben die Antwort für uns . Zunächst einmal, Shiki:

In erster Linie, wenn es eine binäre Datei mit sehr hohem Risiko ist, müssten Sie eine isolierte physische Maschine einrichten, die Binärdatei ausführen und dann die Festplatte, das Motherboard und grundsätzlich zerstören Der ganze Rest, denn in der heutigen Zeit kann sogar dein Roboter-Staubsauger Malware verbreiten. Und was ist, wenn das Programm Ihre Mikrowelle bereits mit hochfrequenten Datenübertragungen durch die Computerlautsprecher infiziert hat?!

Aber nehmen wir den Alufolienhut ab und springen Sie für ein bisschen in die Realität zurück.

Keine Virtualisierung - Schnell zu verwenden

Firejail

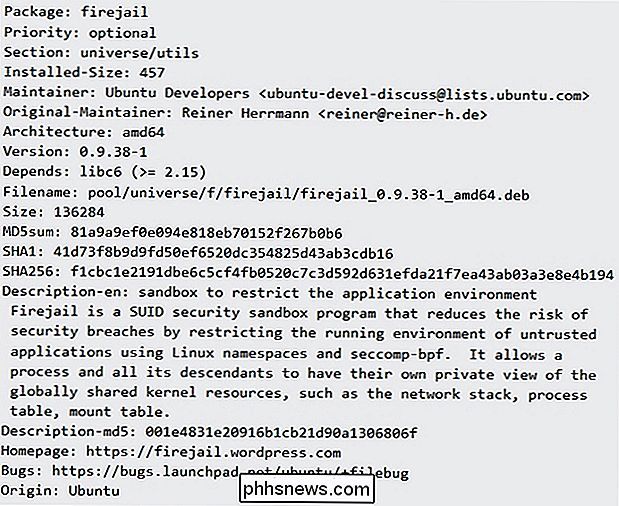

Ich musste vor ein paar Tagen eine ähnliche nicht vertrauenswürdige Binärdatei laufen lassen und meine Suche führte zu diesem sehr coolen kleinen Programm. Es ist bereits für Ubuntu verpackt, sehr klein und hat praktisch keine Abhängigkeiten. Sie können es auf Ubuntu installieren mit: sudo apt-get installieren firejail

Paketinfo:

Virtualisierung

KVM oder Virtualbox

Dies ist die sicherste Wette abhängig von der Binärdatei, aber hey, sehen über. Wenn es von "Mr. Hacker "Wer ist ein Black Belt, Black Hat Programmierer, gibt es eine Chance, dass die Binärdatei eine virtualisierte Umgebung entkommen kann.

Malware Binary - Kosten sparen Methode

Mieten Sie eine virtuelle Maschine! Zum Beispiel virtuelle Serveranbieter wie Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr und Ramnode. Du mietest die Maschine, rennst, was immer du brauchst, dann werden sie es auslöschen. Die meisten größeren Anbieter berechnen stundenweise, also ist es wirklich billig.

Gefolgt von der Antwort von Emanuele:

Ein Wort der Vorsicht. Firejail ist in Ordnung, aber man muss sehr vorsichtig alle Optionen in Bezug auf die Blacklist und die Whitelist angeben. Standardmäßig wird nicht das getan, was in diesem Artikel im Linux-Magazin zitiert wird. Der Autor von Firejail hat auch einige Kommentare über bekannte Probleme bei Github hinterlassen.

Seien Sie sehr vorsichtig, wenn Sie es verwenden, es könnte Ihnen ein falsches Gefühl der Sicherheit ohne die richtigen Optionen geben zur Erklärung hinzufügen? Ton in den Kommentaren ab. Möchten Sie mehr Antworten von anderen technisch versierten Stack Exchange Benutzern lesen? Sehen Sie sich den vollständigen Diskussionsfaden hier an.

Bildquelle: Gefängniszelle ClipArt (Clker.com)

So geben Sie Speicherplatz frei, der von den Nachrichten Ihres iPhone oder iPad verwendet wird App

Wenn Sie viele Textnachrichten senden und empfangen, kann die Nachrichten-App sehr viel Platz auf Ihrem iPhone oder iPad einnehmen iPad. Es speichert nicht nur Ihren Textnachrichtenverlauf, sondern speichert auch Ihre Foto- und Videoanhänge. Hier erfahren Sie, wie Sie diesen Speicherplatz freigeben können, wenn Sie zu wenig Speicherplatz zur Verfügung haben.

Wie man ein gutes Portrait macht Foto

Porträts sind eine der mächtigsten Arten von Fotografien. Ein großartiges Porträt kann Jahrzehnte überdauern und das ganze Leben eines Menschen oder nur einen einzigen Augenblick erinnern. Der Unterschied zwischen einem Schnappschuss und einem guten Porträt ist schmaler als man denkt. Es bedarf nur ein wenig Nachdenken.