Wie AutoRun-Malware unter Windows zu einem Problem wurde und wie (meistens) behoben wurde

Aufgrund schlechter Design-Entscheidungen war AutoRun einst ein großes Sicherheitsproblem unter Windows. AutoRun ermöglichte das Starten böswilliger Software, sobald Sie Discs und USB-Laufwerke in Ihren Computer einführten.

Dieser Fehler wurde nicht nur von Malware-Autoren ausgenutzt. Es wurde berühmt von Sony BMG verwendet, um ein Rootkit auf Musik-CDs zu verstecken. Windows würde das Rootkit automatisch ausführen und installieren, wenn Sie eine bösartige Sony-Audio-CD in Ihren Computer einlegten.

Der Ursprung von AutoRun

VERBINDET: Nicht alle "Viren" sind Viren: 10 Malware-Begriffe erklärt

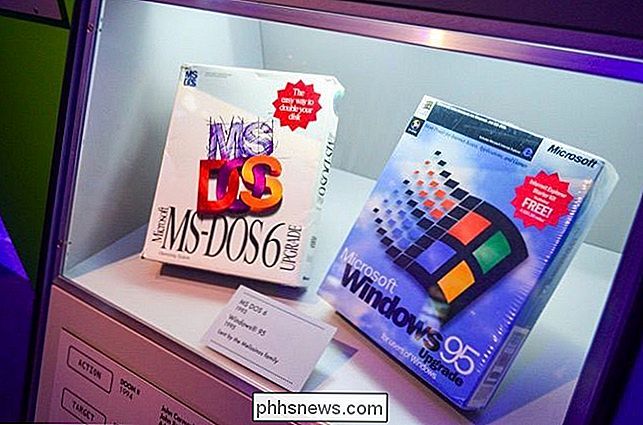

AutoRun war ein Feature, das in Windows 95 eingeführt wurde. Wenn Sie eine Software-CD in Ihren Computer einlegten, würde Windows die CD automatisch lesen und - falls eine autorun.inf-Datei im Stammverzeichnis der CD gefunden wurde - das Programm automatisch starten in der Datei autorun.inf angegeben.

Dies ist der Grund, warum Sie beim Einlegen einer Software-CD oder PC-Spiel-CD in Ihren Computer automatisch ein Installationsprogramm oder einen Begrüßungsbildschirm mit Optionen gestartet haben. Die Funktion wurde entwickelt, um solche Discs benutzerfreundlich zu machen und die Verwirrung der Benutzer zu verringern. Wenn AutoRun nicht vorhanden wäre, müssten Benutzer das Dateibrowserfenster öffnen, zur CD navigieren und stattdessen eine Datei mit der Datei setup.exe von dort starten.

Das funktionierte eine Zeitlang ziemlich gut und es gab keine großen Probleme . Schließlich hatten Heimnutzer keine einfache Möglichkeit, ihre eigenen CDs zu produzieren, bevor CD-Brenner weit verbreitet waren. Sie würden wirklich nur kommerzielle Discs finden, und sie waren im Allgemeinen vertrauenswürdig.

Aber selbst in Windows 95, als AutoRun eingeführt wurde, war es nicht für Disketten aktiviert. Schließlich könnte jeder beliebige Dateien auf einer Diskette speichern. AutoRun für Disketten würde die Ausbreitung von Malware von Diskette zu Computer auf Diskette ermöglichen.

AutoPlay in Windows XP

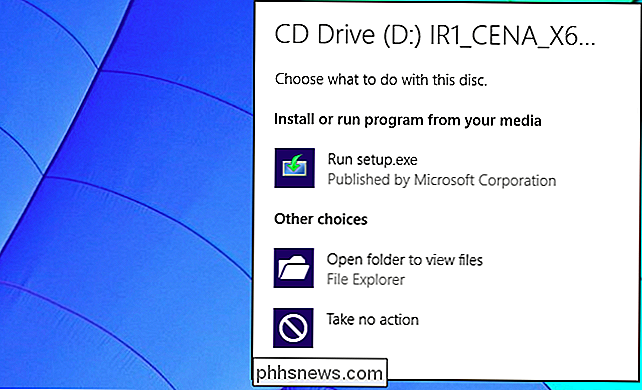

Windows XP hat diese Funktion mit einer "AutoPlay" -Funktion verfeinert. Wenn Sie eine Disc, ein USB-Flash-Laufwerk oder einen anderen Wechseldatenträger einlegen, überprüft Windows den Inhalt und schlägt Ihnen Aktionen vor. Wenn Sie z. B. eine SD-Karte mit Fotos von Ihrer Digitalkamera einlegen, empfiehlt es sich, etwas für Bilddateien zu tun. Wenn ein Laufwerk über eine autorun.inf-Datei verfügt, wird eine Option angezeigt, in der Sie gefragt werden, ob Sie ein Programm automatisch auch vom Laufwerk ausführen möchten.

Microsoft wollte jedoch immer noch, dass CDs gleich funktionieren. In Windows XP würden CDs und DVDs daher automatisch Programme auf ihnen ausführen, wenn sie eine autorun.inf-Datei hätten, oder würden automatisch ihre Musik abspielen, wenn sie Audio-CDs wären. Aufgrund der Sicherheitsarchitektur von Windows XP werden diese Programme wahrscheinlich mit Administratorzugriff gestartet. Mit anderen Worten, sie hätten vollen Zugriff auf Ihr System.

Bei USB-Laufwerken mit autorun.inf-Dateien würde das Programm nicht automatisch ausgeführt, sondern Sie würden die Option in einem AutoPlay-Fenster anzeigen.

Sie könnten Deaktivieren Sie dieses Verhalten weiterhin. Es gab Optionen, die im Betriebssystem selbst, in der Registrierung und im Gruppenrichtlinieneditor verborgen waren. Sie könnten auch die Umschalttaste gedrückt halten, während Sie eine Disc einlegten, und Windows würde das AutoRun-Verhalten nicht ausführen.

Einige USB-Laufwerke können CDs emulieren, und selbst CDs sind nicht sicher

Dieser Schutz begann sofort zu brechen . SanDisk und M-Systems sahen das AutoRun-Verhalten der CD und wollten es für ihre eigenen USB-Flash-Laufwerke, also erstellten sie U3-Flash-Laufwerke. Diese Flash-Laufwerke emulieren ein CD-Laufwerk, wenn Sie sie an einen Computer anschließen, so dass ein Windows XP-System automatisch Programme auf ihnen startet, wenn sie verbunden sind.

Natürlich sind sogar CDs nicht sicher. Angreifer könnten problemlos ein CD- oder DVD-Laufwerk brennen oder ein wiederbeschreibbares Laufwerk verwenden. Die Idee, dass CDs irgendwie sicherer sind als USB-Laufwerke, ist falsch.

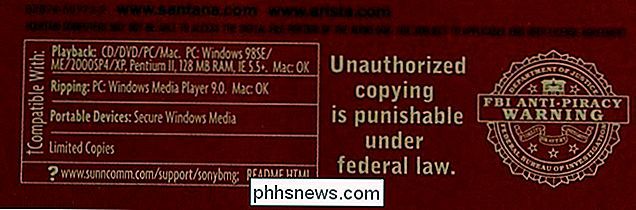

Disaster 1: Das Sony BMG Rootkit Fiasco

Im Jahr 2005 hat Sony BMG begonnen, Windows-Rootkits auf Millionen von Audio-CDs zu verschicken. Wenn Sie die Audio-CD in Ihren Computer einlegten, las Windows die Datei autorun.inf und führte automatisch das Rootkit-Installationsprogramm aus, das Ihren Computer im Hintergrund infizierte. Der Zweck war, zu verhindern, dass Sie die Musik-CD kopieren oder auf Ihren Computer kopieren. Da dies normalerweise unterstützte Funktionen sind, musste das Rootkit Ihr gesamtes Betriebssystem unterlaufen lassen, um sie zu unterdrücken.

Das war alles dank AutoRun möglich. Einige Leute empfahlen, Shift immer zu halten, wenn Sie eine Audio-CD in Ihren Computer einlegten, und andere fragten sich offen, ob Shift, um die Installation des Rootkits zu unterdrücken, als Verstoß gegen die Umgehungsverbote des DMCA gegen Umgehung des Kopierschutzes angesehen würde Chronik der langen, sorry Geschichte sie. Nehmen wir an, das Rootkit war instabil, Malware nutzte das Rootkit, um Windows-Systeme leichter zu infizieren, und Sony bekam ein großes und wohlverdientes blaues Auge in der Öffentlichkeit.

Disaster 2: Der Conficker-Wurm und andere Malware

Conficker war ein besonders bösartiger Wurm, der erstmals im Jahr 2008 entdeckt wurde. Unter anderem infizierte er angeschlossene USB-Geräte und erstellte autorun.inf-Dateien, die automatisch Malware einschleusten, wenn sie mit einem anderen Computer verbunden waren. Als Antiviren-Firma schrieb ESET:

"USB-Laufwerke und andere Wechselmedien, auf die die Autorun / Autoplay-Funktionen jedes Mal (standardmäßig) zugreifen, verbinden Sie sie mit Ihrem Computer, sind die am häufigsten verwendeten Virusträger heutzutage."

Conficker war am bekanntesten, aber es war nicht die einzige Malware, die die gefährliche AutoRun-Funktionalität missbrauchte. AutoRun als Feature ist praktisch ein Geschenk für Malware-Autoren.

Windows Vista Deaktiviert AutoRun standardmäßig, aber ...

Microsoft empfahl schließlich, dass Windows-Benutzer die AutoRun-Funktionalität deaktivieren. Windows Vista hat einige gute Änderungen vorgenommen, die Windows 7, 8 und 8.1 übernommen haben.

Anstatt Programme von CDs, DVDs und USB-Laufwerken, die als Disks maskiert sind, automatisch auszuführen, zeigt Windows einfach den AutoPlay-Dialog für diese Laufwerke an Gut. Wenn eine angeschlossene Disc oder ein Laufwerk über ein Programm verfügt, wird dies in der Liste als Option angezeigt. Windows Vista und spätere Windows-Versionen führen Programme nicht automatisch aus, ohne Sie zu fragen - Sie müssten im Dialogfeld "Automatische Wiedergabe" auf die Option "Ausführen [program] .exe" klicken, um das Programm auszuführen und infiziert zu werden.

VERWANDT:

Keine Panik, aber alle USB-Geräte haben ein massives Sicherheitsproblem Es ist jedoch immer noch möglich, dass sich Malware über AutoPlay verbreitet. Wenn Sie ein schädliches USB-Laufwerk an Ihren Computer anschließen, können Sie die Malware nur mit einem Klick über den AutoPlay-Dialog ausführen - zumindest mit den Standardeinstellungen. Andere Sicherheitsfunktionen wie UAC und Ihr Antivirenprogramm können Ihnen helfen, aber Sie sollten trotzdem wachsam sein.

Und leider haben wir jetzt eine noch gröbere Sicherheitsbedrohung von USB-Geräten zu beachten.

Wenn Sie möchten Sie können AutoPlay vollständig deaktivieren - oder nur für bestimmte Laufwerkstypen -, so dass Sie beim Einfügen von Wechselmedien in Ihren Computer kein AutoPlay-Popup erhalten. Sie finden diese Optionen in der Systemsteuerung. Suchen Sie im Suchfeld der Systemsteuerung nach "Autoplay".

Bildnachweis: aussiegal auf Flickr, m01229 auf Flickr, Lordcolus auf Flickr

So verwalten Sie Ihre Freundeskreise auf der Apple Watch

Mit Ihrer Apple Watch können Sie Ihre wichtigsten Kontakte in einem Freundeskreis zusammenfassen, sodass sie nur einmal gedrückt werden müssen weg für Anrufe, Nachrichten und mehr. Update : Diese Funktion wurde ab watchOS 3 entfernt. Wenn Sie die seitliche Taste Ihrer Apple Watch drücken, wird ein Freundeskreis angezeigt schnell mit jemandem im Kreis kommunizieren.

So teilen Sie die WLAN-Verbindung eines Hotels mit allen Ihren Geräten

In vielen Hotels sind Sie immer noch auf ein oder zwei WLAN-Geräte pro Zimmer beschränkt - eine frustrierende Einschränkung, insbesondere bei Reisen jemand anderes. Verbindungsbeschränkungen können überall dort gelten, wo Sie sich über ein Portal anstatt über eine Standard-Passphrase in ein WLAN-Netzwerk einloggen müssen.