Warum sollten Sie sich nicht in Ihr Linux-System einloggen? Als Root

Unter Linux entspricht der Root-Benutzer dem Administrator-Benutzer unter Windows. Während Windows jedoch seit langem eine Kultur von durchschnittlichen Benutzern hat, die sich als Administrator anmelden, sollten Sie sich nicht als root unter Linux anmelden.

Microsoft hat versucht, die Windows-Sicherheitspraktiken mit UAC zu verbessern - Sie sollten sich nicht als root anmelden Linux aus dem gleichen Grund sollte man die UAC nicht unter Windows deaktivieren.

Warum Ubuntu Sudo verwendet

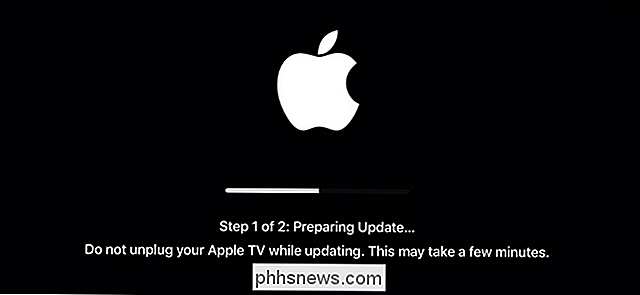

Das Ablehnen von Benutzern als root ist einer der Gründe, warum Ubuntu Sudo anstelle von su benutzt. Standardmäßig ist das Root-Passwort auf Ubuntu gesperrt, so dass sich durchschnittliche Benutzer nicht als root anmelden können, ohne den root-Account wieder zu aktivieren.

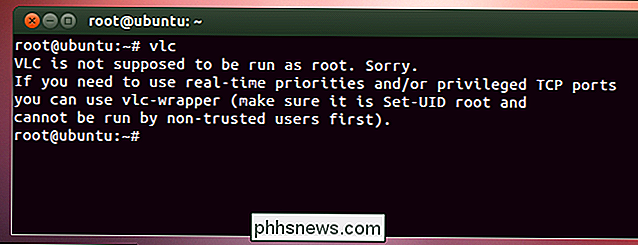

Bei anderen Linux-Distributionen war es bisher möglich, sich anzumelden Als root aus dem grafischen Login-Bildschirm und erhalten Sie einen root-Desktop, obwohl viele Anwendungen sich beschweren können (und sogar weigern, als root auszuführen, wie VLC tut). Benutzer, die aus Windows kamen, entschieden sich manchmal, sich als root anzumelden, genauso wie sie das Administratorkonto unter Windows XP benutzten.

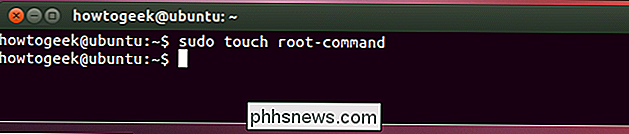

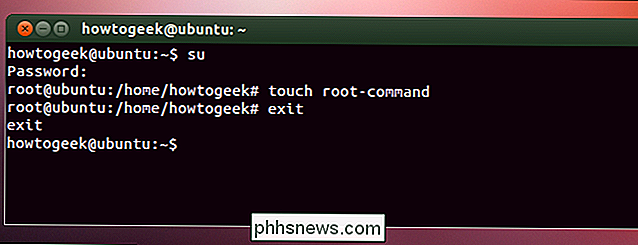

Mit sudo führen Sie einen bestimmten Befehl (mit sudo) aus, der Root-Rechte erhält. Mit su würden Sie den Befehl su verwenden, um eine root-Shell zu erhalten, in der Sie den Befehl ausführen würden, den Sie verwenden möchten, bevor Sie (hoffentlich) die root-Shell verlassen. Sudo unterstützt Best Practices und führt nur Befehle aus, die als root ausgeführt werden müssen (z. B. Softwareinstallationsbefehle), ohne Sie in einer root-Shell zu belassen, in der Sie angemeldet bleiben oder andere Anwendungen als root ausführen.

Begrenzung des Schadens

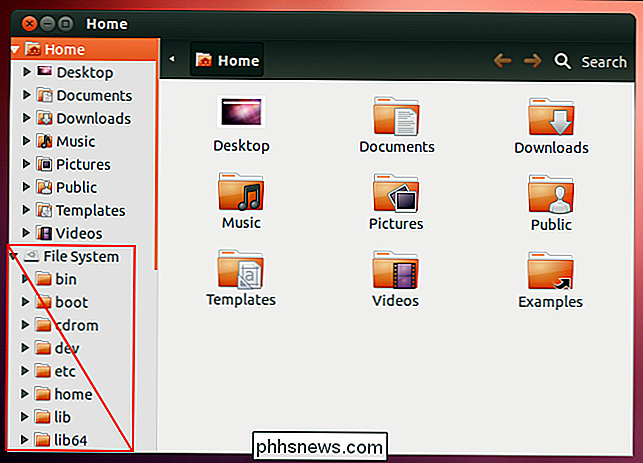

Wenn Sie sich als Ihr eigenes Benutzerkonto anmelden, können Programme, die Sie ausführen, nicht in den Rest des Systems geschrieben werden - sie können nur in Ihren Benutzerordner schreiben. Sie können Systemdateien nicht ändern, ohne Stammberechtigungen zu erhalten. Dies hilft, Ihren Computer sicher zu halten. Wenn der Firefox-Browser beispielsweise eine Sicherheitslücke aufweist und Sie ihn als Root ausführen, könnte eine schädliche Webseite in alle Dateien auf Ihrem System schreiben, Dateien in den Benutzerordnern anderer Benutzerkonten lesen und Systembefehle durch Kompromittierung ersetzen Einsen. Im Gegensatz dazu, wenn Sie als ein Benutzerkonto mit begrenztem Benutzerkonto angemeldet sind, kann die bösartige Webseite keines dieser Dinge tun - es könnte nur Schaden in Ihrem Benutzerordner verursachen. Dies kann zwar immer noch zu Problemen führen, ist jedoch viel besser als die Kompromittierung Ihres gesamten Systems.

Dies schützt Sie auch vor bösartigen oder einfach fehlerhaften Anwendungen. Wenn Sie beispielsweise eine Anwendung ausführen, die beschließt, alle Dateien zu löschen, auf die sie Zugriff hat (möglicherweise enthält sie einen bösartigen Fehler), löscht die Anwendung Ihren privaten Ordner. Das ist schlecht, aber wenn Sie Backups haben (was Sie sollten!), Ist es ziemlich einfach, die Dateien in Ihrem Home-Ordner wiederherzustellen. Wenn die Anwendung jedoch Root-Zugriff hatte, konnte sie jede einzelne Datei auf Ihrer Festplatte löschen, was eine vollständige Neuinstallation erforderlich machte.

Fein granulierte Berechtigungen

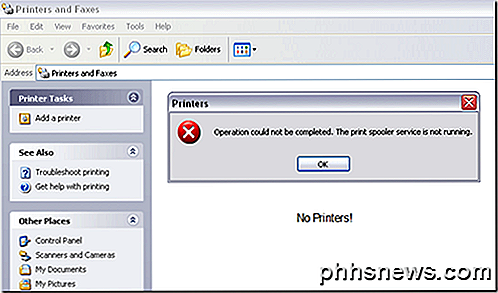

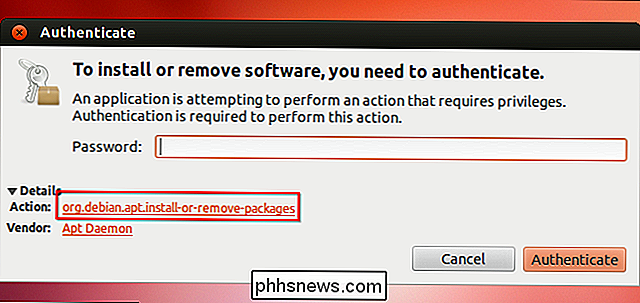

Während ältere Linux-Distributionen ganze Systemadministrationsprogramme als root, moderne Linux-Desktops ausführen Verwenden Sie PolicyKit für eine noch detailliertere Kontrolle der Berechtigungen, die eine Anwendung erhält.

Beispielsweise könnte einer Software-Management-Anwendung nur die Berechtigung gewährt werden, Software über PolicyKit auf Ihrem System zu installieren. Die Schnittstelle des Programms würde mit den Berechtigungen des eingeschränkten Benutzerkontos laufen, nur der Teil des Programms, der die Software installiert hat, würde erhöhte Berechtigungen erhalten - und dieser Teil des Programms wäre nur in der Lage, Software zu installieren.

Das Programm wäre nicht voll Root-Zugriff auf Ihr gesamtes System, der Sie schützen könnte, wenn eine Sicherheitslücke in der Anwendung gefunden wird. PolicyKit erlaubt auch eingeschränkten Benutzerkonten einige Änderungen der Systemadministration vorzunehmen, ohne vollständigen Root-Zugriff zu erhalten, was es einfacher macht, als eingeschränkter Benutzeraccount mit weniger Aufwand zu arbeiten.

Mit Linux können Sie sich auf einem grafischen Desktop als root anmelden - so wie er ermöglicht es Ihnen, jede einzelne Datei auf Ihrer Festplatte zu löschen, während Ihr System läuft, oder zufällige Geräusche direkt auf Ihre Festplatte zu schreiben, wodurch Ihr Dateisystem ausgelöscht wird - aber das ist keine gute Idee. Selbst wenn Sie wissen, was Sie tun, ist das System nicht dafür ausgelegt, als root ausgeführt zu werden - Sie umgehen einen Großteil der Sicherheitsarchitektur, die Linux so sicher macht.

Verbannen iCloud Storage Nörgeln mit Google Fotos

Wenn Sie ein iPhone besitzen, ist es praktisch eine Garantie, dass Sie in iCloud gelandet sind, um Ihren Speicher zu aktualisieren, und es ist ebenso garantiert überlaufende Fotosammlung. Lesen Sie weiter, wie wir Ihnen zeigen, wie Sie mit Google Fotos unbegrenzt (nag free!) Speichern können. Warum soll ich das tun?

So vereinfachen Sie das LG G5 für Ihre Tech-Unsavvy-Verwandten mit "EasyHome"

Wenn Sie der "Tech-Typ" (oder Mädchen!) In Ihrer Familie sind, wissen Sie, was es ist Ich mag es, jedes Mal, wenn Ihre technisierten Familienmitglieder ein neues Gadget bekommen, mit einer konstanten Flut von Fragen fertig zu werden. Während wir Ihnen nicht wirklich helfen können, alles in ihrem Leben zu vereinfachen, können wir Ihnen sagen, wie Sie ihr LG G5 mit dem "EasyHome" Launcher von LG vereinfachen können.