Verwenden Sie Ihre SSH-Konfigurationsdatei zum Erstellen von Aliasen für Hosts

Dieser Trick ist für Linux- und SSH-Benutzer, die sich häufig bei Remote-Systemen anmelden. Die gleichen Informationen immer und immer wieder eingeben zu müssen, ist sinnlos wiederholend, aber die Verwendung einer SSH-Konfigurationsdatei macht den Prozess viel bequemer.

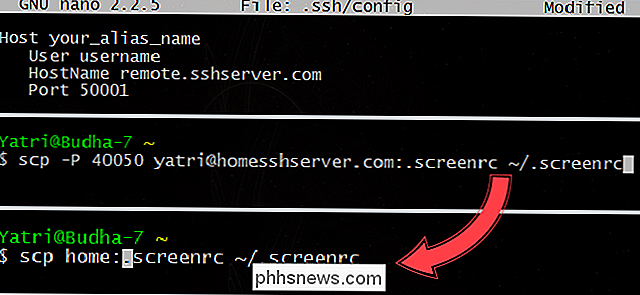

Es ist ziemlich einfach,

scp -P 50001 [email protected] zu machen. com: somefile ./somefile

ssh -p 50001 [email protected]

in etwas Schnelles:

scp remotehost: somefile ./somefile

ssh remotehost

Neben der Angabe von Portnummern , Adressen und Benutzernamen können Sie Schlüsseldateien, Zeitüberschreitungsintervalle und viele andere Optionen angeben. Alles was es braucht, ist eine kleine Datei.

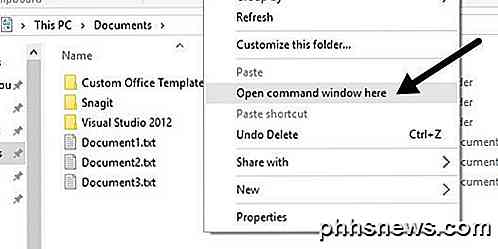

Starten Sie einen Texteditor und zeigen Sie auf diese Datei:

~ / .ssh / config

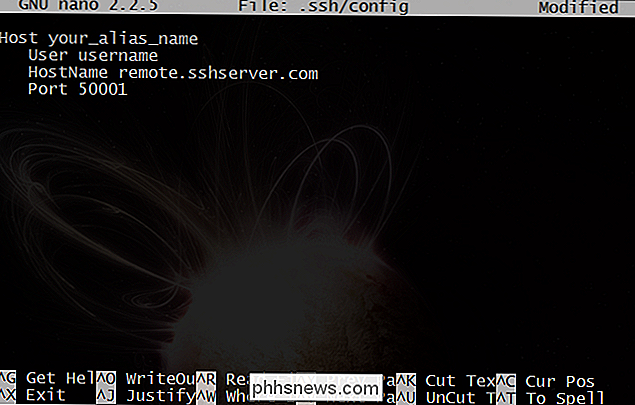

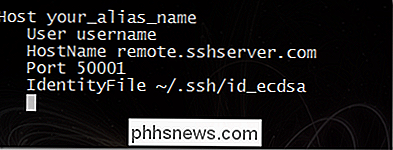

Alternativ könnten Sie den Inhalt und speichern Sie es in diese Datei, aber Es ist am besten, es zu öffnen, wenn es bereits existiert. Hier ist das grundlegende Format dessen, was Sie einfügen müssen (oder zu dem hinzufügen, was Sie haben).

Ersetzen Sie "your_alias_name" durch einen kurzen Namen für diese Verbindung. Etwas wie "Zuhause", "Arbeit" oder "Asdf" sollte ausreichen. ; -)

Ersetzen Sie anstelle von remote.sshserver.com Ihren Benutzernamen und die Webadresse (oder IP-Adresse für Ziele in Ihrem Netzwerk). Schließlich, wenn Sie einen benutzerdefinierten Port (etwas anderes als 22, die Standardeinstellung) verwenden, geben Sie dies an. Andernfalls können Sie diese letzte Zeile überspringen.

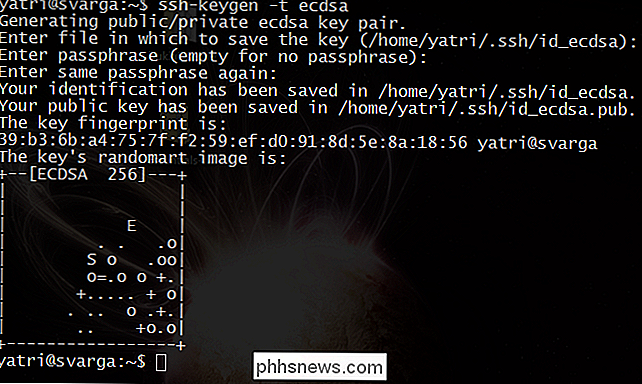

Als nächstes habe ich ein Paar Schlüsseldateien auf meinem Remote-Server erstellt, damit ich nicht jedes Mal ein Passwort eingeben musste. Weitere Informationen finden Sie unter Dateien remote kopieren über SSH ohne Eingabe Ihres Kennworts und im Abschnitt "SSH und SCP ohne Kennwörter" für alle Details.

Jetzt können Sie eine zusätzliche Zeile hinzufügen und darauf zeigen zu Ihrer Schlüsseldatei.

IdentityFile ~ / Pfad / zu / ID_Datei

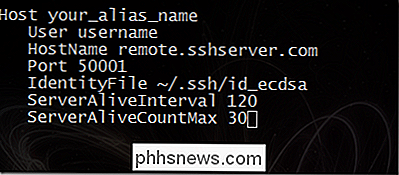

Fügen wir unserer Verbindung eine "Keep Alive" -Funktion hinzu, sollen wir? Dadurch wird verhindert, dass Ihre Verbindung beendet wird, indem Sie Ihre Verbindung alle X Sekunden eine maximale Anzahl von Y-Malen aktualisieren:

ServerAliveInterval X

ServerAliveCountMax Y

Unser Beispiel wird alle 2 Minuten für maximal 30 aufeinanderfolgende Male aktualisiert. Das heißt, es wird nach einer Stunde nicht mehr auffrischen. Dies funktioniert von Ihrem Client unabhängig davon, was Ihr Server konfiguriert hat.

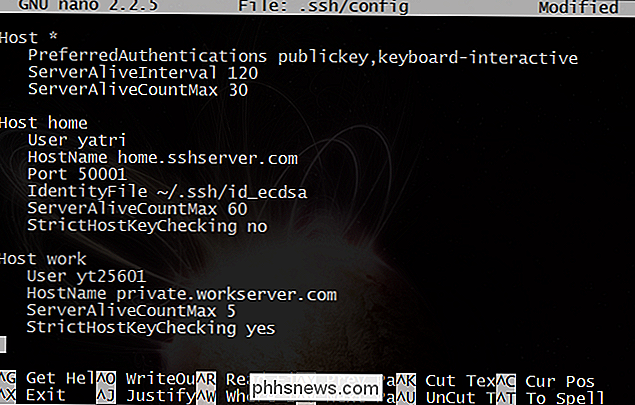

Sie können auf diese Weise mehrere Server hinzufügen, indem Sie einen anderen Abschnitt mit einem anderen Hostabschnitt hinzufügen. Wenn Sie eine Reihe von Standardoptionen erstellen möchten, können Sie den Host-Wert auf ein einzelnes Sternchen (*) setzen. Hier ist eine großartige Beispieldatei:

Viel besser!

Dies ist praktisch für Situationen, in denen das Erstellen eines Bash-Alias keine Option ist. Darüber hinaus erleichtert es Ihnen, alle Ihre SSH-basierten Optionen (von der Clientseite aus) an einem einzigen Ort zu verwalten. Wenn Sie dies für Skripts verwenden möchten, können Sie auch

BatchMode ja

verwenden, um Aufforderungen zur Eingabe von Kennwörtern zu deaktivieren. Natürlich müssen Sie sich immer noch mit Schlüsseldateien authentifizieren.

Wenn Sie mehr über die StrictHostKeyChecking-Option erfahren möchten, sollten Sie die Ein- und Ausgänge von OpenSSH auf Ihrem Linux-PC kennenlernen. Natürlich gibt es auch auf der OpenSSH-Manpage eine Fülle von Möglichkeiten.

So verhindern Sie, dass Firefox beendet wird, wenn Sie das letzte Tab schließen

Wenn Sie den zuletzt geöffneten Tab in Firefox schließen, wird standardmäßig der gesamte Browser geschlossen. Wenn Sie die Webseite auf der letzten geöffneten Registerkarte schließen möchten, ohne Firefox zu schließen, gibt es eine einfache Einstellung, die Sie deaktivieren können. Anstatt den Browser zu schließen, wenn Sie die letzte Registerkarte schließen, wird durch Deaktivieren dieser Einstellung die Letzte Registerkarte erneut öffnen und die Seite Neuer Tab anzeigen.

Was ist 802.11ac, und brauche ich das?

Wenn Sie in letzter Zeit bei Ihrem lokalen Best Buy waren, haben Sie vielleicht bemerkt, dass eine ganz neue Klasse von WLAN-Routern aktiv ist der Markt am Premium-Ende der Produkt-Skala, mit einem "802.11ac" -Label in hellen Buchstaben auf der Vorderseite der Box. Aber was bedeutet 802.11ac, und ist es wirklich notwendig, dass Sie am meisten zu bekommen aus Ihrer täglichen WLAN-Erfahrung heraus?