Verhindern Sie, dass jemand Ihre drahtlose Internetverbindung verwendet

Haben Sie den Verdacht, dass ein Nachbar Ihre drahtlose Internetverbindung benutzt? Es könnte sein, dass Ihre Internetverbindung langsamer ist als sie sein sollte oder dass Ihre Geräte die Verbindung zum Router unterbrechen. Jemand, der mit Ihrem WLAN-Router verbunden ist, kann auch auf freigegebene Ordner in Ihrem Netzwerk zugreifen, so dass Datendiebstahl eine echte Bedrohung darstellt. Glücklicherweise gibt es Möglichkeiten, unbekannte Verbindungen zu Ihrem Netzwerk zu erkennen und zu verhindern, dass sie sich verbinden.

Die Hauptverteidigung gegen drahtlose Leecher ist die Sicherung Ihres drahtlosen Routers. Auch wenn die meisten WLAN-Router von ISPs mit langen Passwörtern ausgestattet sind, kann dennoch jemand Zugriff erhalten, indem er einfach das auf Ihrem WLAN-Router gedruckte Passwort kopiert, da die meisten Benutzer das vom ISP festgelegte Standardpasswort nicht ändern.

Wenn Sie einen Router besitzen, den Sie selbst gekauft haben, kann niemand das auf dem Router geschriebene Passwort verwenden, es sei denn, Sie ändern das Standardpasswort nicht. Wir werden darüber unten reden. Lassen Sie uns zuerst darüber sprechen, wie man drahtlose Leecher erkennt.

Erkennen von nicht autorisierten drahtlosen Verbindungen

Es gibt grundsätzlich zwei Möglichkeiten, alle Geräte zu erkennen, die an Ihren WLAN-Router angeschlossen sind: entweder den Router selbst überprüfen oder ein Gerät verwenden, das bereits mit dem Netzwerk verbunden ist, um das gesamte Netzwerk zu scannen. Ich bevorzuge die letztere Methode, weil es weniger kompliziert ist, jedoch werde ich beide Wege erwähnen.

Der erste Schritt besteht darin, sich von Ihrem Webbrowser aus mit Ihrem WLAN-Router zu verbinden. Dazu müssen Sie die IP-Adresse Ihres Routers eingeben. Wenn Sie es nicht wissen, lesen Sie meinen Beitrag über die IP-Adresse Ihres WLAN-Routers. Sobald Sie das haben, müssen Sie sich mit dem Benutzernamen und dem Passwort anmelden.

Wenn Sie sich nicht an das Passwort erinnern oder das Standardpasswort nie geändert haben, ist das ein Problem. In jedem dieser Fälle empfehle ich, den WLAN-Router auf die Werkseinstellungen zurückzusetzen und von vorne anzufangen. Es klingt vielleicht wie eine monumentale Aufgabe, aber es ist wirklich nicht.

Lies zuerst meinen Beitrag zum Zurücksetzen deines WLAN-Routers, was ziemlich einfach ist. Als nächstes müssen Sie sich keine Sorgen machen, wenn Sie nicht mehr den Papierkram für Ihren Router haben, weil Sie entweder das Standardpasswort auf dem Router selbst finden können oder Sie Standard-Router-Passwörter online finden können.

Sobald Sie sich bei Ihrem Router anmelden können, können Sie überprüfen, welche IP-Adressen im Netzwerk zugewiesen wurden. Normalerweise befinden sich diese Informationen irgendwo auf der Hauptseite und können so etwas wie Geräte, Mein Netzwerk, IP-Adresszuweisung, Angeschlossene Geräte, WLAN-Status, Verbundene Geräte, DHCP-Client-Tabelle usw. heißen. Es hängt wirklich vom Router ab, aber Sie sollten eine Liste wie die unten gezeigte sehen.

Die meisten neuen Router zeigen Ihnen auch den Namen der Geräte an, sodass Sie leicht erkennen können, ob es sich bei dem Gerät um ein Telefon, Tablet, Drucker, IP-Kamera, NAS, Streaming-Gerät, Laptop oder Computer handelt. Wenn Sie nicht herausfinden können, welches Gerät mit einer IP-Adresse verknüpft ist, können Sie immer versuchen, diese IP-Adresse in Ihren Webbrowser einzufügen und zu prüfen, ob eine Webseite geladen wird. Einige Drucker, Kameras usw. verfügen über eigene Web-Schnittstellen, mit denen Sie sich über den Browser verbinden können.

Wenn all das zu kompliziert ist, ist eine andere Methode, um verbundene Clients zu finden, die Verwendung einer Smartphone-App. Für Apple-Geräte empfehle ich Net Analyzer Lite und Fing Network Scanner. Fing ist auch im Google Play Store verfügbar.

Diese Apps sind eigentlich besser, als die meiste Zeit direkt zum Router zu gehen, da sie Ihnen mehr Informationen über das Gerät geben können. Fing kann sogar herausfinden, ob Sie eine Konsole in Ihrem Netzwerk haben, die ziemlich cool ist.

Jetzt sollte es ziemlich einfach sein, ein Gerät zu finden, das nicht mit Ihrem Netzwerk verbunden sein soll. Wenn dies der Fall ist, was können Sie tun? Lesen Sie weiter, um herauszufinden, wie Sie Ihr drahtloses Netzwerk schützen können.

Sicheres drahtloses Netzwerk

Der erste Schritt, den Sie unternehmen sollten, wenn Sie der Meinung sind, dass Ihr Netzwerk kompromittiert wurde, besteht darin, Ihren Router wie oben erwähnt vollständig zurückzusetzen oder einen neuen Router zu kaufen, wenn der aktuelle Router alt ist. Wenn sich jemand mit Ihrem WLAN-Router verbinden konnte, könnte dies auch den Router kompromittiert haben und möglicherweise alle Aktivitäten im Netzwerk überwachen.

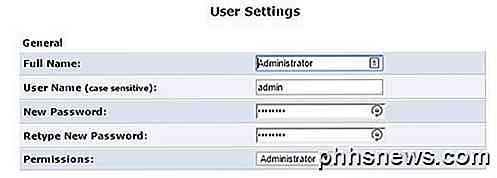

Der nächste Schritt besteht darin, sich bei Ihrem Router anzumelden und sofort die Standardanmeldung für den Router zu ändern. Viele Leute nehmen an, dass sie nur ein starkes WLAN-Passwort einstellen müssen, aber das ist nicht der Fall. Damit sich jemand in Ihren Router einwählt, müssen diese zunächst mit dem WLAN verbunden sein. Es gibt jedoch viele Male, wenn Sie Gäste haben, denen Sie nicht voll vertrauen können, die für eine kurze Zeit mit Ihrem drahtlosen Netzwerk verbinden müssen.

Router Admin

Sobald sie verbunden sind, versuchen sie, wenn sie der Hackertyp sind, eine Verbindung zu Ihrem Router herzustellen und den Standardbenutzernamen und das Passwort zu verwenden, um sich anzumelden. Wenn Sie sie nie geändert haben, können sie nun auf Ihren Router zugreifen und haben volle Kontrolle über Ihr WiFi-Netzwerk. Ändern Sie das Router-Login-Passwort sofort.

Wenn Sie den Benutzernamen auch ändern können, gehen Sie vor und tun Sie das. Admin ist der absolut häufigste Benutzername auf Routern. Wenn Sie ihn ändern, wird es für jemanden schwieriger, Zugriff auf Ihren Router zu erhalten. Wenn Sie einen WLAN-Router von einem Internetdienstanbieter haben, werden der Benutzername und das Kennwort für die Administratorschnittstelle des Routers auch direkt auf dem Gerät gedruckt. Stellen Sie daher sicher, dass Sie die Standardwerte ändern.

Sie müssen die verschiedenen Einstellungs- und Konfigurationsseiten durchsuchen, da sich diese Optionen an verschiedenen Orten für verschiedene Anbieter befinden. Nachdem Sie nun die Login-Daten für den Router geändert haben, müssen Sie als Nächstes die Wireless-Sicherheit einrichten.

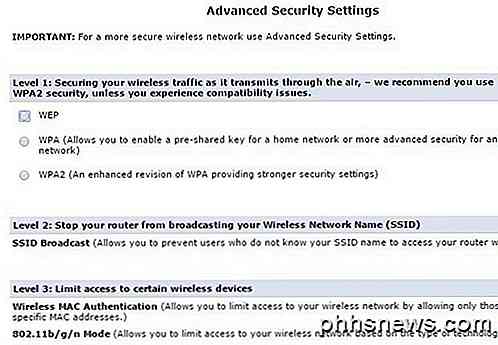

WPA / WPA2

Es gibt drei Möglichkeiten, Ihren Router zu schützen: Wählen Sie zwischen WEP-, WPA- und WPA2-Verschlüsselung, deaktivieren Sie SSID-Broadcast und aktivieren Sie die drahtlose MAC-Authentifizierung. Ich bin der festen Überzeugung, dass Sie die WPA2-Verschlüsselung nur mit einem langen Schlüssel verwenden müssen, um sehr sicher zu sein, aber einige Leute bevorzugen zusätzliche Vorsichtsmaßnahmen und es könnte sich lohnen, wenn Sie sehr sensible Informationen auf Ihren Geräten gespeichert haben.

Einige Router machen dies für Sie einfach, wie zum Beispiel die Seite für erweiterte Sicherheitseinstellungen des Verizon FIOS Routers. Sie sollten WPA2 nur verwenden, wenn möglich. WEP ist sehr unsicher und WPA kann ziemlich leicht geknackt werden. Wenn Sie Geräte in Ihrem Netzwerk haben, die keine Verbindung herstellen können, nachdem Sie WPA2 eingerichtet haben, sollten Sie die Option mit WPA + WPA2 Personal auswählen. Stellen Sie sicher, dass Sie ein langes Passwort wählen. Beachten Sie, dass es sich nicht um eine Reihe von Zufallszahlen, Symbolen oder Buchstaben handelt, um sicher zu sein. Ein starkes Passwort muss nur eine lange Passphrase sein.

Wenn Sie die obigen Schritte befolgt haben, Ihren Router zurücksetzen, das Administratorkennwort konfigurieren und WPA2 verwenden, können Sie ziemlich sicher sein, dass alle Personen, die zuvor mit Ihrem drahtlosen Netzwerk verbunden waren, jetzt getrennt sind.

Wenn Sie weiter gehen wollen, können Sie meinen Beitrag zum Deaktivieren der SSID-Übertragung lesen, aber Ihr Netzwerk wird dadurch nicht viel sicherer. Wenn Sie die MAC-Adressfilterung aktivieren, wird Ihr Netzwerk zwar sicherer, aber es macht alles viel weniger bequem. Jedes Mal, wenn Sie ein neues Gerät mit Ihrem Netzwerk verbinden möchten, müssen Sie die MAC-Adresse für das Gerät suchen, sich bei Ihrem Router anmelden und diese zur Filterliste hinzufügen.

Wenn Sie also ungewöhnliche Aktivitäten in Ihrem Netzwerk vermuten, sollten Sie sofort die oben beschriebenen Schritte ausführen. Es besteht die Möglichkeit, dass jemand Ihren Computer überwacht, wenn er mit Ihrem Netzwerk verbunden ist. Es ist also besser, als Nachsicht. Wenn Sie Fragen haben, schreiben Sie einen Kommentar. Genießen!

So richten Sie Dual-Monitore in Windows ein

Die Einrichtung von Dual-Monitoren war früher eine teure und komplizierte Aufgabe, aber dank der billigen Grafikkarten und der billigen Monitore kann so gut wie jeder moderne Computer heutzutage zwei Monitore unterstützen.Darüber hinaus unterstützen die neuesten Windows-Versionen viele Funktionen, die Sie bisher nur mit der Dual-Monitor-Software von Drittanbietern erhalten konnten. Zu

So fügen Sie Ihrem Roku verborgene private Kanäle hinzu

Nicht jeder Roku-Kanal wird im Kanalspeicher angezeigt. Es gibt eine ganze Reihe versteckter "privater Kanäle", die Sie aus dem Weg gehen müssen. Auf einem Roku sind Kanäle im Grunde genommen die gleichen wie "Apps". Das bedeutet, dass es eine Vielzahl zusätzlicher Apps für Ihren Roku gibt und Sie können sie mit Ihrem Webbrowser finden.