So aktivieren Sie "Stereo Mix" in Windows und nehmen Sie Audio von Ihrem PC auf

Haben Sie jemals etwas auf Ihrem Computer genau so aufnehmen müssen, wie es aus Ihren Lautsprechern kommt? Wenn Sie "Stereo Mix" aktivieren, können Sie genau das tun, und hier ist, wie es geht.

Heutzutage können die meisten Soundkarten aufnehmen, was auch immer ausgegeben wird. Der einzige Haken ist der Zugriff auf diesen Aufnahmekanal, der ziemlich einfach erledigt werden kann.

Enable Stereo Mix

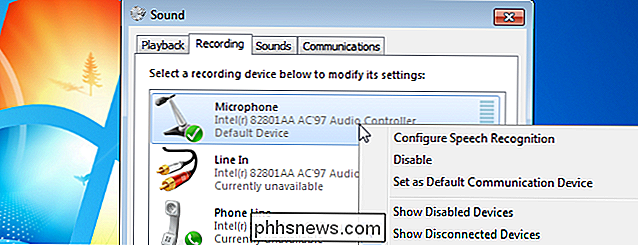

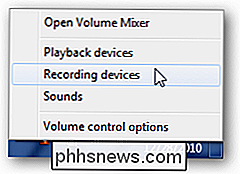

Gehen Sie zum Audio-Icon in Ihrer Taskleiste, klicken Sie mit der rechten Maustaste darauf und gehen Sie zu "Aufnahmegeräte" Klicken Sie mit der rechten Maustaste auf einen leeren Bereich, und stellen Sie sicher, dass die Optionen "Deaktivierte Geräte anzeigen" und "Getrennte Geräte anzeigen" aktiviert sind. Sie sollten die Option "Stereo Mix" sehen.

Klicken Sie mit der rechten Maustaste auf "Stereo Mix" und klicken Sie auf "Enable", um sie zu verwenden.

Ich sehe es immer noch nicht ...

In einigen Fälle, Ihre Audio-Chipsatz-Treiber sind nicht hilfreich für Ihr Anliegen. Höchstwahrscheinlich liegt das daran, dass sie veraltet sind. In anderen Fällen ist dies jedoch darauf zurückzuführen, dass die neuesten Windows-Treiber für Ihren Chipsatz diese Funktion nicht unterstützen. Dies war der Fall auf meinem Asus Eee PC (ein 1000HE), aber ich habe das Problem gelöst, indem ich die älteren Windows XP / Vista-Treiber für meinen Audio-Chipsatz heruntergeladen und installiert habe. Wie immer sollten Sie, bevor Sie Ihre Treiber ändern, einen Systemwiederherstellungspunkt erstellen, falls die Dinge nicht wie geplant funktionieren.

Wie verwende ich das?

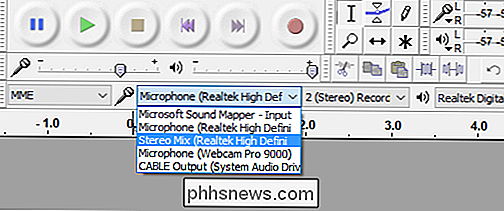

Wenn "Stereo Mix" aktiviert ist, können Sie Ihren Favoriten öffnen Aufnahmeprogramm und wählen Sie dieses anstelle Ihres Mikrofons aus, bevor Sie aufnehmen. Wenn Sie die Option nicht sehen, oder Ihr Programm Ihnen nicht die Möglichkeit gibt, das Aufnahmegerät zu wechseln, können Sie Ihr Mikrofon deaktivieren oder entfernen und "Stereo Mix" zum Standard-Aufnahmegerät machen.

Dies funktioniert gut für Wenn Sie Audio für eine Bildschirmfreigabesitzung erfassen oder Audio von Streaming-Quellen aufnehmen möchten, z. B. Live-Webcasts, können Sie Inhalte nicht unbedingt sofort herunterladen. Um dies zu tun, öffnen Sie Ihre Audioaufnahme-Anwendung der Wahl (wie Audacity), und finden Sie die Option für die Mikrofoneingabe. Wählen Sie Stereo Mix als Eingangsquelle (falls noch nicht geschehen), stellen Sie sicher, dass andere Aufnahmegeräte stummgeschaltet oder deaktiviert sind, und klicken Sie auf Aufnahme.

Beachten Sie auch unseren Artikel Anleitung zur Geek-Anleitung zur Audiobearbeitung: Die Grundlagen, um die Verwendung von Audacity zu erlernen.

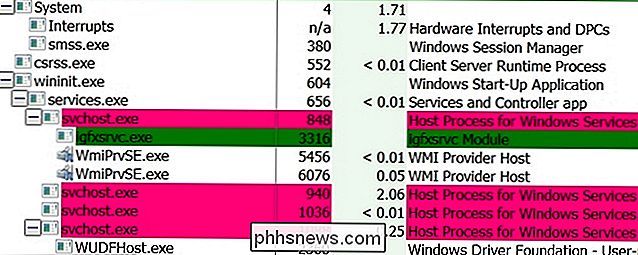

Welches Windows-Konto wird vom System verwendet, wenn niemand angemeldet ist?

Wenn Sie neugierig sind und mehr darüber erfahren, wie Windows unter der Haube arbeitet, fragen Sie sich vielleicht, welche " account "aktive Prozesse werden ausgeführt, wenn niemand bei Windows angemeldet ist. Vor diesem Hintergrund enthält der SuperUser-Q & A-Beitrag heute Antworten für neugierige Leser.

Verwendung von FC (File Compare) über die Windows-Eingabeaufforderung

Es gibt ein großartiges Befehlszeilentool, mit dem Sie Dateien vergleichen können, um festzustellen, ob Unterschiede bei den Inhalten oder Binärcodes vorliegen auf die Sie zugreifen können, wenn Sie einen PC verwenden. File Compare oder FC ist, wie wir später sehen werden, ein einfaches Programm, das den Inhalt von Text- oder Binärdateien vergleicht und sowohl ASCII- als auch Unicode-Text vergleichen kann.