So verwenden Sie Snapchat, ohne Ihren Standort zu teilen

Die neue Snap Map-Funktion von Snapchat ist unglaublich gruselig - sie teilt Ihren Standort bei jedem Öffnen von Snapchat mit all Ihren Freunden und lässt Sie vielleicht darüber nachdenken Snapchat kann deinen Standort überhaupt nicht sehen. Dies betrifft einige Snapchat-Funktionen. Schauen wir uns an, was Sie verloren haben.

So entfernen Sie HomeKit-Geräte von Ihrem Apple HomeKit Home

Ob Sie das HomeKit-Zubehör nicht mehr benötigen oder einfach einen Phantom-Eintrag in Ihrem HomeKit-Heim entfernen müssen, ist ganz einfach -wenn du weißt, wo du hinschauen sollst. Lassen Sie uns jetzt ein HomeKit-Gerät entfernen und Sie durch den Prozess führen. In unserem Fall hatten wir ein Problem mit unserem Smart Lock von Schlage Sense und beschlossen, es einfach auf die Werkseinstellungen zurückzusetzen, bevor es wieder in unser HomeKit-Heim aufgenommen wurde.

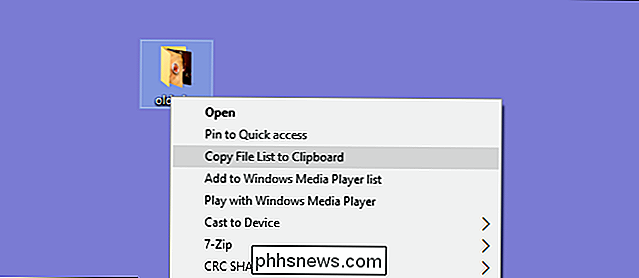

So kopieren Sie die Dateiliste eines Ordners mit der rechten Maustaste

Angenommen, Sie haben einen Ordner voller Dateien, und Sie möchten eine Liste dieser Dateien speichern oder drucken. Mit ein paar schnellen Registrierungsänderungen können Sie einen Rechtsklick-Befehl hinzufügen, um den Inhalt eines Ordners in die Zwischenablage zu kopieren. Wenn Sie jemals eine Liste von Dateien in einem Verzeichnis in Windows drucken oder speichern wollten, wissen Sie dass dafür kein eingebauter Befehl vorhanden ist.

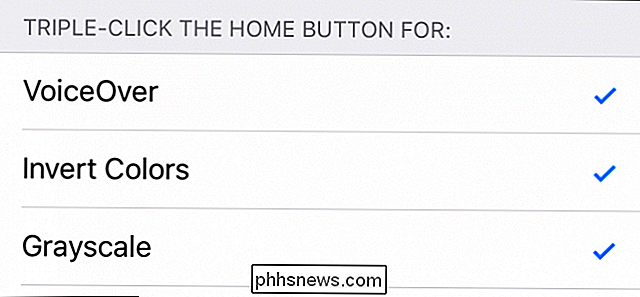

Verwenden Sie einen Triple-Klick auf Ihrem iPhone für diese nützlichen Tastenkombinationen

Sie können denken, dass "Accessibility" -Funktionen nur für Menschen mit Behinderungen sind, aber es gibt ein paar nützliche Funktionen in dieser Kategorie versteckt . Und Sie können auf einige von ihnen mit nur einem dreifachen Klick auf die Home-Taste zugreifen. Viele dieser Accessibility-Shortcuts haben einen ganz bestimmten Zweck, aber Sie werden mehr als wahrscheinlich ein paar von ihnen finden, sehr zu sein nützlich.

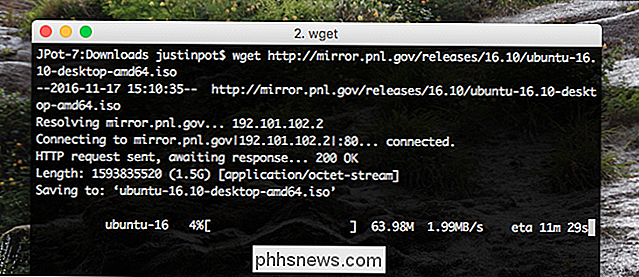

Verwendung von wget, dem Tool zum Herunterladen der Ultimate Command Line

Neueren ist nicht immer besser, und der Befehl wget ist Beweis. Diese Anwendung wurde 1996 erstmals veröffentlicht und ist immer noch einer der besten Download-Manager auf dem Planeten. Ganz gleich, ob Sie eine einzelne Datei, einen ganzen Ordner oder sogar eine ganze Website spiegeln möchten, mit wget können Sie das mit nur wenigen Tastenanschlägen erledigen.

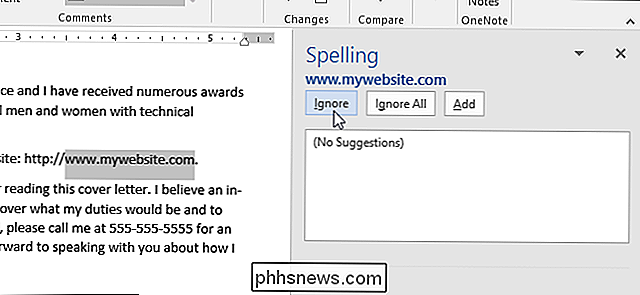

So machen Sie die Rechtschreibprüfung von Microsoft Office URLs ignorieren

Wenn Sie Dokumente mit vielen URLs schreiben, kann es ärgerlich werden, wenn die Rechtschreibprüfung in Word fast alle Fragen beantwortet. Sie können sich ein wenig Zeit und Frustration sparen, indem Sie Word, Excel und PowerPoint anweisen, URLs in Ihren Dokumenten zu ignorieren, wenn Sie eine Rechtschreibprüfung durchführen.

So zeigen Sie die vollständige URL einer Webseite in Safari an

Moderne Safari-Versionen zeigen nicht die gesamte URL einer Seite in der Adressleiste an, sondern nur den Domänennamen der Website. Wenn Sie das stört, ist es leicht zu ändern. Wenn Sie beispielsweise diesen Artikel in Safari besuchen, dessen vollständige URL ist, https://www.phhsnews.com/283622/how-to-listen-to -podcasts-bei-schneller-und-langsamer-geschwindigkeit-auf-dem-iphone / -Safari zeigt nur phhsnews.

Was ist der Weißabgleich und wie wirkt er sich auf Ihre Fotos aus?

Jeder, der eine Digitalkamera hat, war irgendwann dort: Sie machen ein Foto, Sie überprüfen es später und die Farbe sind grässlich - die Leute sehen schlecht aus, weiße Hemden sehen blauäugig aus, und das Bild sieht einfach unattraktiv aus. Der Weißabgleich kann das beheben. Der Weißabgleich der Kamera ist ein Eckpfeiler, um gute Fotos mit einer Digitalkamera zu machen.

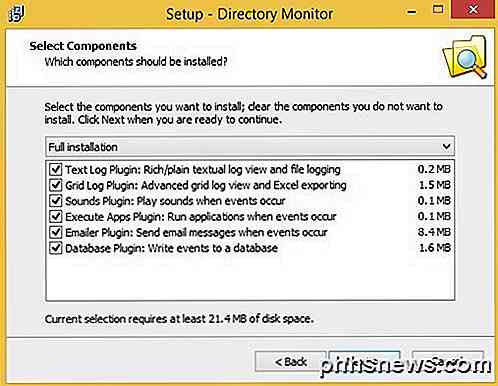

Überwachen Sie einen Ordner auf Änderungen mithilfe von Directory Monitor

Wenn Sie nach einem erweiterten Tool zum Überwachen von Änderungen in einem Ordner oder Verzeichnis suchen, suchen Sie nicht weiter als DirectoryMonitor. Das Programm kommt in vielen Formen, eine davon ist völlig kostenlos. Die kostenlose Version kann die Überwachungsaufgaben für die meisten Leute übernehmen, aber wenn Sie mehr Funktionen benötigen, können Sie sie entweder à la carte kaufen oder Sie können die Pro-Version für 99 € kaufen, die alles beinhaltet.Auch hier bi

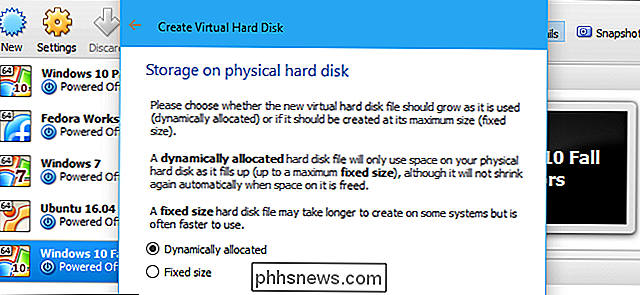

So konvertieren Sie zwischen festen und dynamischen Festplatten in VirtualBox

Mit VirtualBox können Sie beim Erstellen einer neuen virtuellen Festplatte entweder eine dynamisch zugewiesene Festplatte oder eine Festplatte mit fester Größe auswählen. Dynamisch zugewiesene Festplatten lassen sich schneller erstellen und können zu größeren Größen werden. Festplatten mit fester Größe sind möglicherweise schneller zu verwenden, können jedoch nach dem Auffüllen nicht größer werden.