So stellen Sie eine Verbindung zu einem SSH-Server her unter Windows, macOS oder Linux

Mit einem SSH-Client können Sie eine Verbindung zu einem Remote-Computer herstellen, auf dem ein SSH-Server ausgeführt wird. Das Secure Shell (SSH) -Protokoll wird häufig für Remote-Terminal-Verbindungen verwendet, sodass Sie auf ein Textmodus-Terminal auf einem Remote-Computer zugreifen können, als ob Sie darauf sitzen würden. Es kann auch für SSH-Tunneling, SCP-Dateiübertragungen und andere Dinge verwendet werden.

Windows

VERWANDT: 5 Coole Dinge, die Sie mit einem SSH-Server tun können

Windows bietet immer noch keine gebaut -in SSH-Befehl. Microsoft machte ein paar Gerüchte über die Integration eines offiziellen SSH-Clients in PowerShell im Jahr 2015, aber wir haben seitdem nicht viel darüber gehört. Die beliebteste und häufig empfohlene Lösung für die Verbindung zu SSH-Servern ist eine Open-Source-Anwendung von Drittanbietern namens PuTTY.

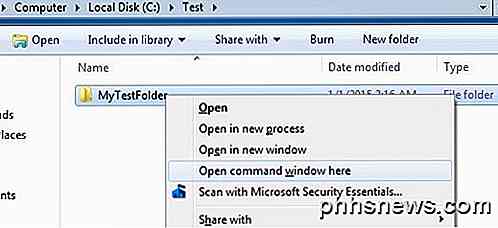

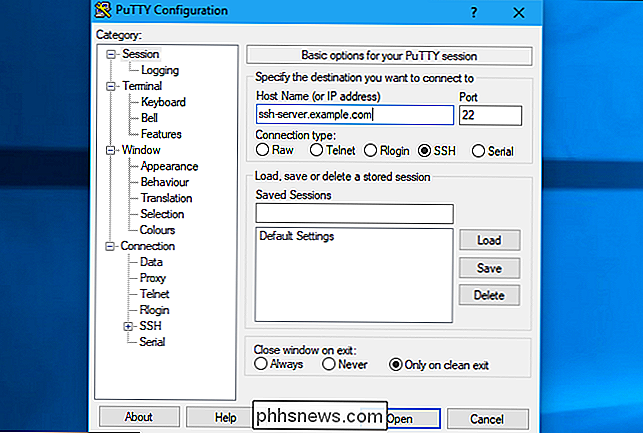

Laden Sie PuTTY herunter und starten Sie es, um loszulegen. Sie können entweder ein Installationsprogramm mit PuTTY und zugehörige Dienstprogramme herunterladen. oder eine putty.exe-Datei, die als portable Anwendung funktionieren kann.

Geben Sie den Hostnamen oder die IP-Adresse des SSH-Servers in das Feld "Hostname (oder IP-Adresse)" ein. Stellen Sie sicher, dass die Portnummer im Feld "Port" mit der Portnummer übereinstimmt, die der SSH-Server benötigt. SSH-Server verwenden standardmäßig Port 22, Server sind jedoch häufig so konfiguriert, dass sie stattdessen andere Portnummern verwenden. Klicken Sie auf "Öffnen", um eine Verbindung herzustellen.

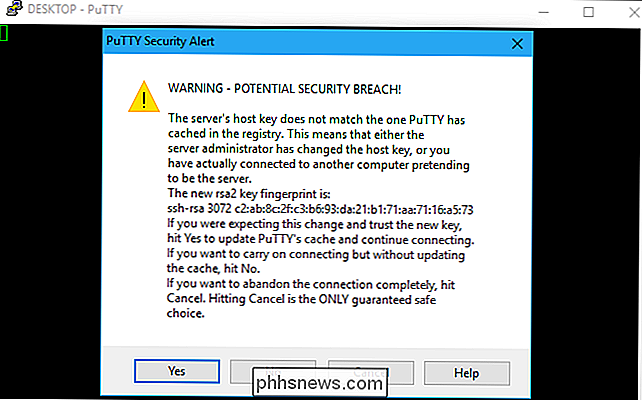

Beim ersten Versuch, eine Verbindung zu einem Server herzustellen, wird eine Sicherheitswarnung angezeigt. Dadurch erfahren Sie, dass Sie noch keine Verbindung zu diesem Server hergestellt haben. Das wird erwartet, klicken Sie also auf "OK", um fortzufahren.

Wenn Sie diese Warnung in der Zukunft sehen, nachdem Sie bereits einmal mit dem Server verbunden sind, zeigt dies an, dass der Fingerabdruck des Verschlüsselungsschlüssels des Servers unterschiedlich ist. Entweder hat der Serveradministrator sie geändert oder jemand hat Ihren Datenverkehr abgefangen und versucht, Sie dazu zu bringen, sich mit einem bösartigen, betrügerischen SSH-Server zu verbinden. Seien Sie vorsichtig!

Sie werden aufgefordert, den Benutzernamen und das Passwort für Ihr Konto auf dem SSH-Server einzugeben. Nachdem Sie dies getan haben, werden Sie verbunden sein. Schließen Sie einfach das Fenster, um die SSH-Verbindung zu beenden.

Mit PuTTY können Sie noch viel mehr tun. Wenn Sie beispielsweise eine private Schlüsseldatei für die Authentifizierung beim SSH-Server benötigen, finden Sie diese Option unter Verbindung> SSH> Authentifizierung im Fenster PuTTY-Konfiguration, das beim Start der Anwendung angezeigt wird. Weitere Informationen finden Sie im PuTTY-Handbuch.

macOS und Linux

RELATED: So installieren und verwenden Sie die Linux Bash Shell unter Windows 10

UNIX-basierte Betriebssysteme wie macOS und Linux verfügen über eine integrierte Funktion SSH-Befehl, der praktisch überall gleich funktioniert. Sie können diesen Befehl auch unter Windows 10 über die Windows-Umgebung Bash verwenden.

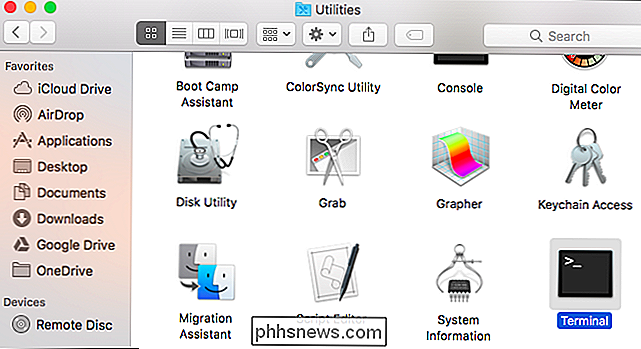

Um eine Verbindung zu einem SSH-Server von einem dieser Betriebssysteme herzustellen, öffnen Sie zuerst ein Terminalfenster. Auf einem Mac finden Sie dies unter Finder> Programme> Dienstprogramme> Terminal. Suchen Sie auf einem Linux-Desktop nach einer Terminal-Verknüpfung im Anwendungsmenü. Unter Windows installieren und öffnen Sie die Bash-Shell.

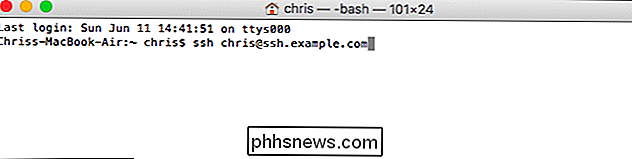

Um eine Verbindung zu einem SSH-Server herzustellen, geben Sie den folgenden Befehl in das Terminal ein und ersetzenusernamemit Ihrem Benutzernamen auf dem SSH-Server undssh.server .commit dem Hostnamen oder der IP-Adresse des SSH-Servers:

ssh [email protected]

Mit diesem Befehl wird eine Verbindung zum SSH-Server an Port 22 hergestellt, was der Standard ist. Um einen anderen Port anzugeben, fügen Sie-pam Ende des Befehls hinzu, gefolgt von der Portnummer, mit der Sie eine Verbindung herstellen möchten. Beispiel:

ssh [email protected] -p 2222

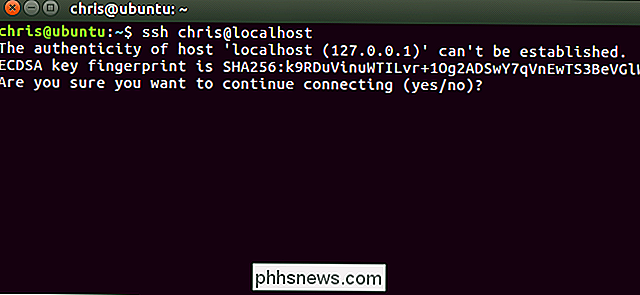

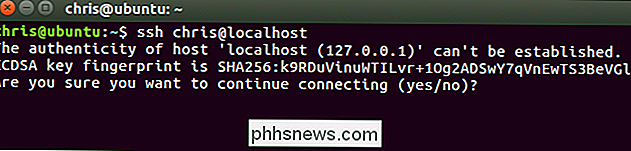

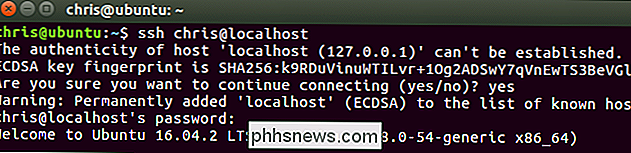

Sie sehen eine Meldung, in der Sie aufgefordert werden, die Identität des Servers beim ersten Verbindungsaufbau zu bestätigen. Wenn dies das erste Mal ist, dass Sie eine Verbindung zum Server herstellen, ist dies normal und Sie können "Ja" eingeben, um fortzufahren.

Wenn Sie bereits eine Verbindung zum Server hergestellt haben und diese Nachricht angezeigt wird, bedeutet dies, dass der Serveradministrator geändert wurde der Schlüsselfingerabdruck oder Sie werden dazu verleitet, sich mit einem Betrügerserver zu verbinden. Seien Sie vorsichtig!

Sie werden aufgefordert, das Kennwort einzugeben, das das Benutzerkonto auf dem SSH-Server erfordert, bevor Sie fortfahren. Sobald Sie haben, werden Sie verbunden sein. Schließen Sie das Fenster oder geben Sie "exit" ein und drücken Sie die Eingabetaste, um die SSH-Verbindung zu beenden.

Weitere Informationen zur Verwendung des SSH-Befehls finden Sie in der SSH-Handbuchseite. Sie können darauf zugreifen, indem Sieman ssham Terminal eingeben oder in Ihrem Webbrowser anzeigen.

So stellen Sie eine gelöschte Datei wieder her: Das ultimative Handbuch

Es ist den meisten von uns passiert. Sie löschen eine Datei und erkennen dann, dass Sie sie wieder benötigen. In diesem Handbuch wird erläutert, wann Sie diese Datei zurückbekommen und wie Sie vorgehen können. VERWANDT: Wiederherstellen versehentlich gelöschter Dateien mit Recuva Wir haben eine Vielzahl von Tools zur Wiederherstellung gelöschter Dateien in der Vergangenheit behandelt.

Wie viele Daten verwendet Netflix?

Wir leben in einer Zeit des produktiven Medienstreams, mit Diensten wie Netflix, die an der Spitze stehen. Gleichzeitig leben wir auch in einer Zeit, in der viele Datenpakete für das Internet zu Hause sind, mit denen viele Menschen zu tun haben. Wenn Sie zu den Millionen von Personen gehören, die über ein Datenpaket verfügen, ist es wichtig, zu wissen, wie viele Daten Netflix tatsächlich verwendet.