Informationen zu diesen verwirrenden Windows 7-Datei- / Freigabeberechtigungen

Haben Sie schon einmal versucht, alle Berechtigungen in Windows herauszufinden? Es gibt Freigabeberechtigungen, NTFS-Berechtigungen, Zugriffssteuerungslisten und mehr. So arbeiten sie alle zusammen.

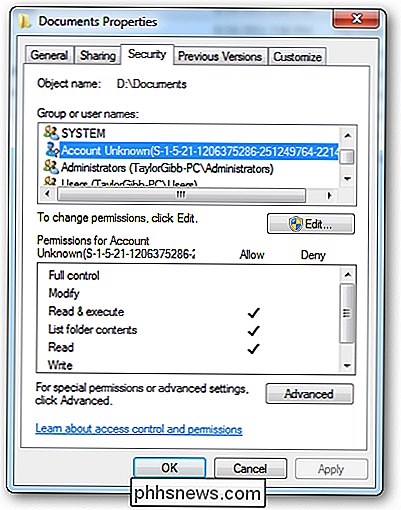

Die Sicherheitskennung

Die Windows-Betriebssysteme verwenden SIDs, um alle Sicherheitsprinzipien darzustellen. SIDs sind nur Zeichenfolgen variabler Länge aus alphanumerischen Zeichen, die Maschinen, Benutzer und Gruppen darstellen. SIDs werden ACLs (Zugriffssteuerungslisten) jedes Mal hinzugefügt, wenn Sie einer Datei oder einem Ordner eine Benutzer- oder Gruppenberechtigung erteilen. Hinter der Szene werden SIDs in der gleichen Weise wie alle anderen Datenobjekte in binärer Form gespeichert. Wenn Sie jedoch eine SID in Windows sehen, wird sie mit einer besser lesbaren Syntax angezeigt. Es ist nicht oft, dass Sie irgendeine Form von SID in Windows sehen, das häufigste Szenario ist, wenn Sie einer Ressource eine Berechtigung erteilen, dann wird ihr Benutzerkonto gelöscht und es wird dann als SID in der ACL angezeigt. Sehen wir uns also das typische Format an, in dem SIDs in Windows angezeigt werden.

Die angezeigte Notation hat eine bestimmte Syntax, unten sind die verschiedenen Teile einer SID in dieser Notation aufgeführt.

- An 'S 'prefix

- Strukturrevisionsnummer

- Ein 48-Bit-Bezeichner-Berechtigungswert

- Eine variable Anzahl von 32-Bit-Unterbevollmächtigungs- oder relativen Bezeichner-Werten (RID)

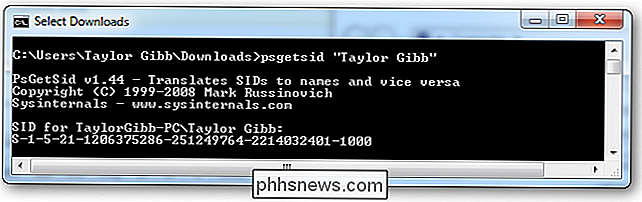

Mit meiner SID im Bild unten werden wir Zerlegen Sie die verschiedenen Abschnitte, um ein besseres Verständnis zu erhalten.

Die SID-Struktur:

'S' - Die erste Komponente einer SID ist immer ein 'S'. Dies ist allen SIDs vorangestellt und soll Windows darüber informieren, dass es sich um eine SID handelt.

'1' - Die zweite Komponente einer SID ist die Revisionsnummer der SID-Spezifikation, wenn die SID-Spezifikation lauten sollte Änderung würde es Abwärtskompatibilität bieten. Ab Windows 7 und Server 2008 R2 befindet sich die SID-Spezifikation immer noch in der ersten Revision.

'5' - Der dritte Abschnitt einer SID wird als Identifier Authority bezeichnet. Dies definiert, in welchem Umfang die SID generiert wurde. Mögliche Werte für diese Abschnitte der SID können sein:

- 0 - Nullberechtigung

- 1 - Weltauthorität

- 2 - lokale Autorität

- 3 - Erstellerautorität

- 4 - nicht eindeutige Autorität

- 5 - NT Authority

'21' - Die vierte Komponente ist Unterbehörde 1, der Wert '21' wird im vierten Feld verwendet, um anzugeben, dass die folgenden Unterbehörden die lokale Maschine oder die Domäne.

'1206375286-251249764-2214032401' - Diese werden als Unterberechtigung 2,3 bzw. 4 bezeichnet. In unserem Beispiel wird dies zur Identifizierung der lokalen Maschine verwendet, könnte aber auch die Kennung einer Domäne sein.

'1000' - Unterbehörde 5 ist die letzte Komponente in unserer SID und heißt RID ( Relative Identifier), die RID ist relativ zu jedem Sicherheitsprinzip, bitte beachten Sie, dass alle benutzerdefinierten Objekte, die nicht von Microsoft ausgeliefert werden, eine RID von 1000 oder höher haben.

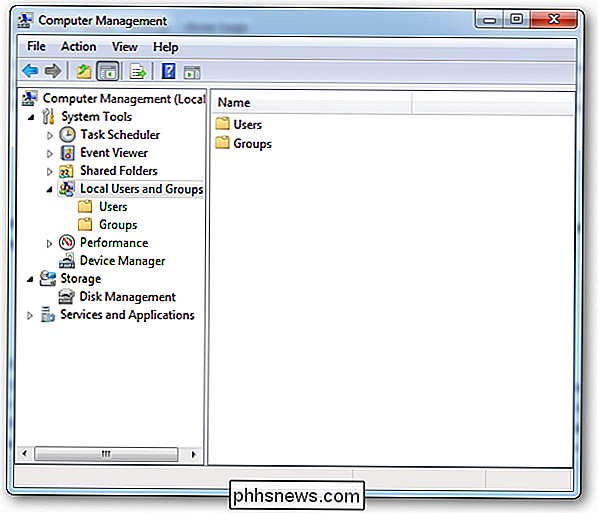

Sicherheitsprinzipien

Ein Sicherheitsprinzip ist Alles, an das eine SID angehängt ist, können Benutzer, Computer und sogar Gruppen sein. Sicherheitsprinzipien können lokal oder im Domänenkontext sein. Sie verwalten lokale Sicherheitsprinzipien über das Snap-In Lokale Benutzer und Gruppen unter Computerverwaltung. Um dorthin zu gelangen, klicken Sie mit der rechten Maustaste auf die Verknüpfung im Startmenü und wählen Sie Verwalten.

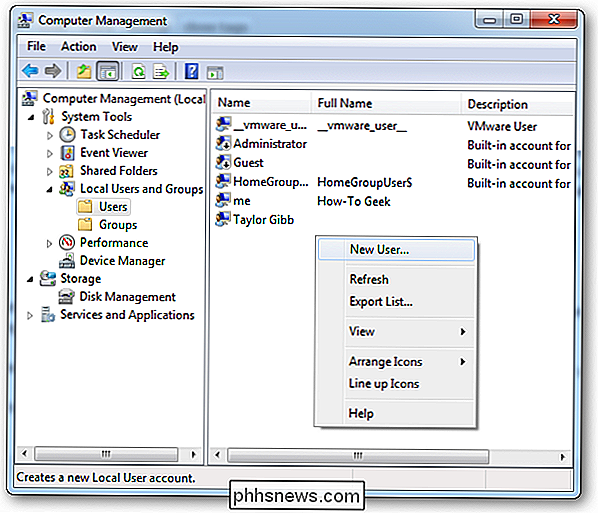

Um ein neues Benutzersicherheitsprinzip hinzuzufügen, gehen Sie in den Benutzerordner und klicken Sie mit der rechten Maustaste und wählen Sie einen neuen Benutzer.

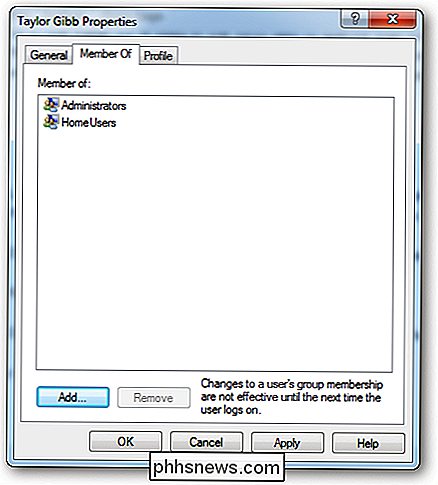

Wenn Sie doppelklicken Ein Benutzer kann auf der Registerkarte Mitglied von zu einer Sicherheitsgruppe hinzugefügt werden.

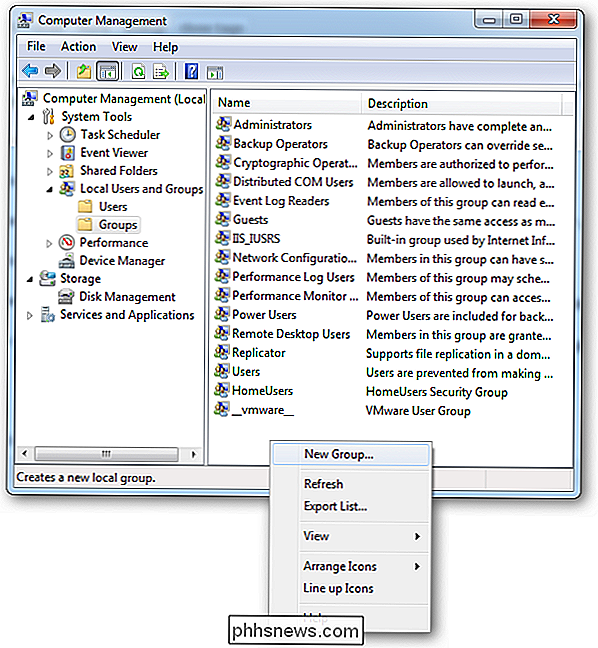

Um eine neue Sicherheitsgruppe zu erstellen, navigieren Sie zum Ordner Gruppen auf der rechten Seite. Klicken Sie mit der rechten Maustaste auf den Leerraum und wählen Sie eine neue Gruppe aus.

Freigabeberechtigungen und NTFS-Berechtigung

In Windows gibt es zwei Arten von Datei- und Ordnerberechtigungen, erstens gibt es die Freigabeberechtigungen und zweitens gibt es NTFS-Berechtigungen auch Sicherheitsberechtigungen . Beachten Sie, dass die Gruppe "Jeder" die Leseberechtigung erhält, wenn Sie einen Ordner standardmäßig freigeben. Die Sicherheit für Ordner wird normalerweise mit einer Kombination aus Freigabe- und NTFS-Berechtigung ausgeführt. Wenn dies der Fall ist, muss unbedingt daran gedacht werden, dass immer die restriktivste gilt, z. B. wenn die Freigabeberechtigung auf Everyone = Read gesetzt ist (was der Standardwert ist). Mit der NTFS-Berechtigung können Benutzer jedoch Änderungen an der Datei vornehmen. Die Freigabeberechtigung wird bevorzugt und die Benutzer dürfen keine Änderungen vornehmen. Wenn Sie die Berechtigungen festlegen, steuert die LSASS (Local Security Authority) den Zugriff auf die Ressource. Wenn Sie sich anmelden, erhalten Sie ein Zugriffs-Token mit Ihrer SID. Wenn Sie auf die Ressource zugreifen, vergleicht LSASS die SID, die Sie der ACL (Access Control List) hinzugefügt haben, und bestimmt, ob die SID in der ACL ist Zugriff gewähren oder verweigern Unabhängig davon, welche Berechtigungen Sie verwenden, gibt es Unterschiede. Sehen Sie sich also an, um zu verstehen, wann wir was verwenden sollen.

Freigabeberechtigungen:

- Nur für Benutzer, die über das Netzwerk auf die Ressource zugreifen. Sie gelten nicht, wenn Sie sich lokal anmelden, beispielsweise über Terminaldienste.

- Sie gilt für alle Dateien und Ordner in der freigegebenen Ressource. Wenn Sie eine detailliertere Art von Einschränkungsschema bereitstellen möchten, sollten Sie zusätzlich zu den freigegebenen Berechtigungen die NTFS-Berechtigung verwenden.

- Wenn Sie FAT- oder FAT32-formatierte Volumes haben, ist dies die einzige Ihnen zur Verfügung stehende Einschränkung, wie NTFS-Berechtigungen sind auf diesen Dateisystemen nicht verfügbar.

NTFS-Berechtigungen:

- Die einzige Einschränkung für NTFS-Berechtigungen besteht darin, dass sie nur auf einem NTFS-Dateisystem formatiert werden können

- Beachten Sie, dass NTFS kumulativ ist bedeutet, dass effektive Berechtigungen eines Benutzers das Ergebnis der Kombination der zugewiesenen Berechtigungen des Benutzers und der Berechtigungen von Gruppen sind, denen der Benutzer angehört.

Die neuen Freigabeberechtigungen

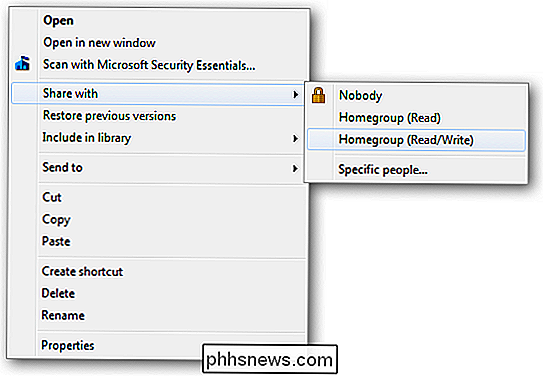

Windows 7 wurde mit einer neuen "einfachen" Freigabetechnik gekauft. Die Optionen haben sich von Lesen, Ändern und Vollzugriff zu geändert. Lesen und Lesen / Schreiben. Die Idee war Teil der Mentalität der Home-Gruppe und macht es leicht, einen Ordner für nicht computerkundige Menschen zu teilen. Dies geschieht über das Kontextmenü und ermöglicht die einfache Freigabe Ihrer Hausgruppe.

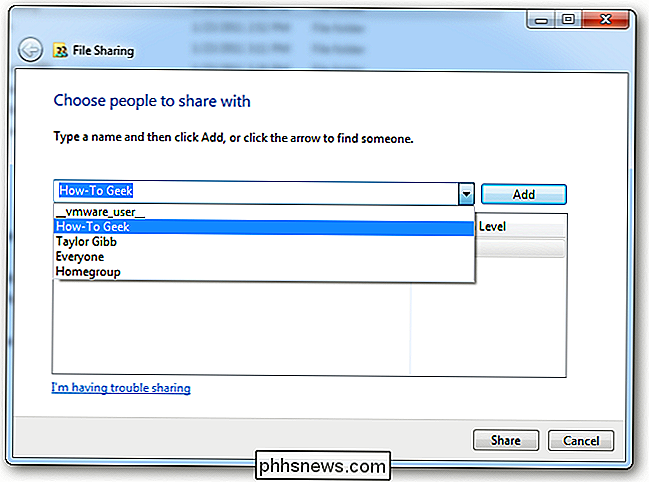

Wenn Sie mit jemandem teilen möchten, der nicht zur Hausgruppe gehört, können Sie immer die Option "Bestimmte Personen ..." auswählen. Das würde einen "ausführlicheren" Dialog auslösen. Wo Sie einen bestimmten Benutzer oder eine bestimmte Gruppe angeben könnten.

Es gibt nur zwei Rechte, wie bereits erwähnt, zusammen bieten sie ein Alles oder Nichts-Schutzschema für Ihre Ordner und Dateien.

- Lesen Erlaubnis ist das "Aussehen, Berühren Sie nicht die Option. Empfänger können eine Datei öffnen, aber nicht ändern oder löschen.

- Lesen / Schreiben ist die Option "Alles erledigen". Empfänger können eine Datei öffnen, ändern oder löschen.

Der alte Schulweg

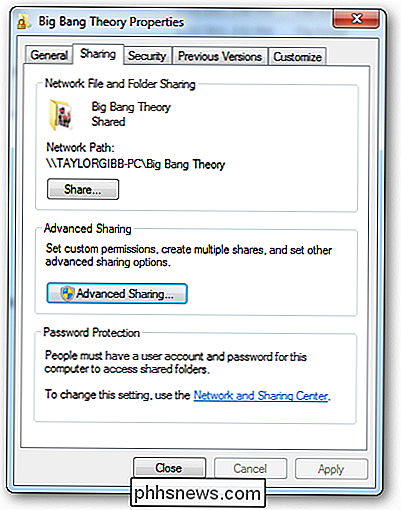

Der alte Freigabedialog hatte mehr Optionen und gab uns die Möglichkeit, den Ordner unter einem anderen Alias zu teilen, so dass wir die Anzahl beschränken konnten gleichzeitige Verbindungen sowie Caching konfigurieren. Keine dieser Funktionen geht in Windows 7 verloren, sondern ist unter der Option "Erweiterte Freigabe" verborgen. Wenn Sie mit der rechten Maustaste auf einen Ordner klicken und zu seinen Eigenschaften navigieren, finden Sie diese "Erweiterte Freigabe" -Einstellungen unter der Registerkarte Freigabe.

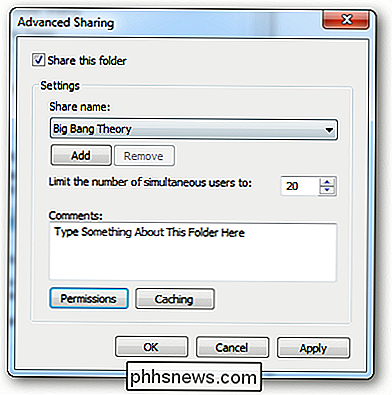

Wenn Sie auf die Schaltfläche "Erweiterte Freigabe" klicken, die lokale Administrator-Anmeldeinformationen erfordert, können Sie alle konfigurieren die Einstellungen, die Sie in früheren Windows-Versionen kennen.

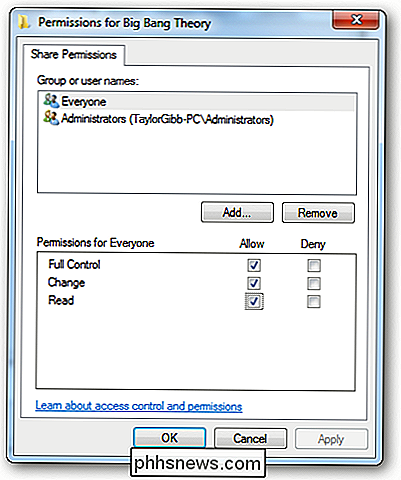

Wenn Sie auf die Schaltfläche Berechtigungen klicken, werden Ihnen die drei Einstellungen angezeigt, mit denen wir alle vertraut sind.

- Lesen ermöglicht Ihnen dies Anzeigen und Öffnen von Dateien und Unterverzeichnissen sowie Ausführen von Anwendungen. Es erlaubt jedoch keine Änderungen.

- Ändern Berechtigung erlaubt Ihnen, alles zu tun, was Lesen erlaubt erlaubt, es fügt auch die Fähigkeit hinzu, Dateien und Unterverzeichnisse hinzuzufügen, Unterordner zu löschen und Ändern Sie die Daten in den Dateien.

- Vollzugriff ist das "Alles Mögliche" der klassischen Berechtigungen, da Sie alle vorherigen Berechtigungen ausführen können. Zusätzlich gibt es die erweiterte NTFS-Berechtigung, dies gilt nur für NTFS-Ordner

NTFS-Berechtigungen

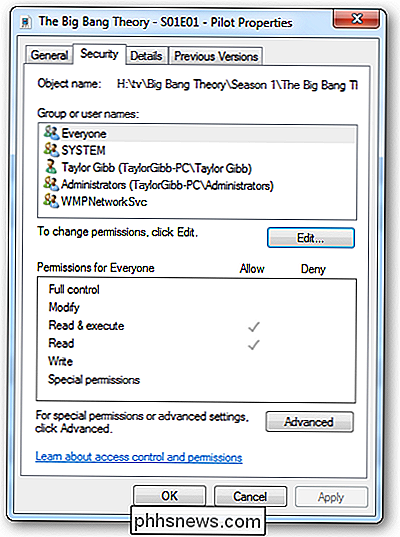

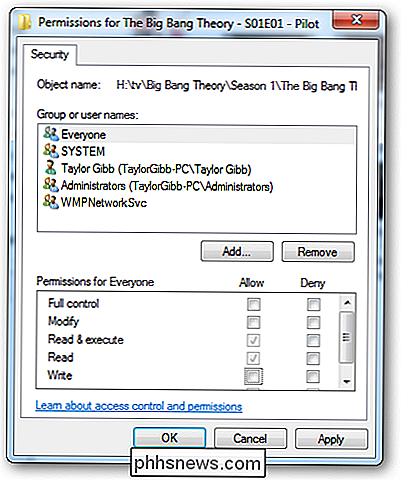

NTFS-Berechtigung ermöglicht eine sehr genaue Kontrolle über Ihre Dateien und Ordner. Mit dieser Aussage kann die Granularität für einen Neuling entmutigend sein. Sie können die NTFS-Berechtigung auch pro Datei und pro Ordner festlegen. Um die NTFS-Berechtigung für eine Datei festzulegen, klicken Sie mit der rechten Maustaste und gehen Sie zu den Dateieigenschaften, in denen Sie zur Registerkarte Sicherheit gehen müssen.

Um die NTFS-Berechtigungen für einen Benutzer oder eine Gruppe zu bearbeiten, klicken Sie auf die Schaltfläche Bearbeiten > Wie Sie vielleicht sehen, gibt es eine ganze Reihe von NTFS-Berechtigungen, also lassen Sie sie zerlegen. Zuerst sehen wir uns die NTFS-Berechtigungen an, die Sie für eine Datei festlegen können:

Vollzugriff

- ermöglicht Ihnen das Lesen, Schreiben, Ändern, Ausführen, Ändern von Attributen, Berechtigungen und Besitz der Datei. < Mit Ändern

- können Sie die Attribute der Datei lesen, schreiben, ändern, ausführen und ändern. Read & Execute

- ermöglicht es Ihnen, die Daten, Attribute, Eigentümer und Berechtigungen der Datei anzuzeigen und die Datei auszuführen, wenn es ein Programm ist. Lesen

- ermöglicht es Ihnen, die Datei zu öffnen, ihre Attribute anzuzeigen, Write

- ermöglicht es Ihnen, Daten in die Datei zu schreiben, an die Datei anzuhängen und deren Attribute zu lesen oder zu ändern. NTFS Berechtigungen für Ordner haben leicht unterschiedliche Optionen, also schauen wir es uns an bei ihnen.

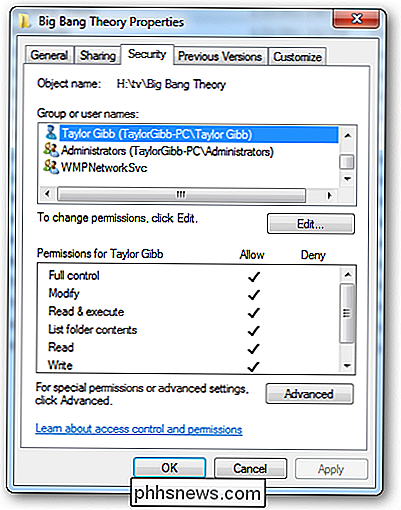

Vollzugriff

- ermöglicht das Lesen, Schreiben, Ändern und Ausführen von Dateien im Ordner, Ändern von Attributen, Berechtigungen und Übernahme des Besitzes des Ordners oder der Dateien darin. Modifizieren

- erlaubt Sie können Dateien im Ordner lesen, schreiben, ändern und ausführen und Attribute des Ordners oder der darin enthaltenen Dateien ändern. Mit Lesen & Ausführen

- können Sie den Inhalt des Ordners anzeigen und die Daten, Attribute und Besitzer anzeigen , und Berechtigungen für Dateien innerhalb des Ordners, und führen Sie Dateien innerhalb des Ordners. Ordnerinhalt auflisten

- können Sie den Inhalt des Ordners anzuzeigen ts und zeigt die Daten, Attribute, Eigentümer und Berechtigungen für Dateien innerhalb des Ordners an. Mit

- können Sie die Daten, Attribute, Eigentümer und Berechtigungen der Datei anzeigen. Schreiben

- erlaubt Sie können Daten in die Datei schreiben, an die Datei anhängen und deren Attribute lesen oder ändern. Die Microsoft-Dokumentation besagt auch, dass "Ordnerinhalt auflisten" die Ausführung von Dateien innerhalb des Ordners erlaubt, aber Sie müssen sie trotzdem aktivieren "Read & Execute" um dies zu tun. Es ist eine sehr verwirrend dokumentierte Berechtigung.

Zusammenfassung

Zusammenfassend sind Benutzernamen und Gruppen Darstellungen einer alphanumerischen Zeichenfolge namens SID (Security Identifier), Share und NTFS Permissions sind an diese SIDs gebunden. Freigabeberechtigungen werden vom LSSAS nur beim Zugriff über das Netzwerk überprüft, während NTFS-Berechtigungen nur auf den lokalen Rechnern gültig sind. Ich hoffe, dass Sie alle verstehen, wie die Sicherheit von Dateien und Ordnern in Windows 7 implementiert wird. Bei Fragen können Sie sich in den Kommentaren ruhig anhören.

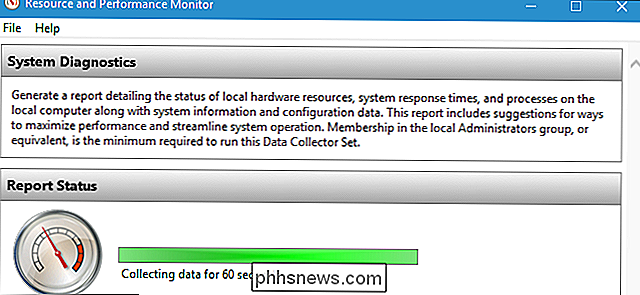

Läuft Ihr PC reibungslos? Sicherstellen mit einem Systemdiagnosebericht

Der Systemmonitor ist eines von vielen nützlichen Tools, die tief in Windows verborgen sind. Es kann einen Systemdiagnosebericht mit Informationen zu Problemen und Vorschlägen zur Fehlerbehebung erstellen. Wenn Ihr Computer nicht gut arbeitet oder ein anderes Problem auftritt, kann dieser Kurzbericht hilfreich sein.

So nehmen Sie Ihr PC-Gameplay mit NVIDIA ShadowPlay auf

NVIDIAs ShadowPlay bietet einfache Gameplay-Aufzeichnung, Live-Streaming und sogar ein FPS-Counter-Overlay. Es kann das Gameplay automatisch im Hintergrund aufnehmen - nur auf der PlayStation 4 und der Xbox One - oder nur Gameplay aufnehmen, wenn du es erzählst. Wenn du einen PC mit moderner NVIDIA-Grafikhardware hast, hast du gute Chancen darauf Dieses Feature.