Was ist eine "Blockchain"?

Wenn Sie die Nachrichten in letzter Zeit gesehen haben, haben Sie vielleicht von einer sogenannten Blockchain gehört. Es ist ein Konzept, das Daten für bestimmte Anwendungen ultra-sicher macht. Sie haben es wahrscheinlich in Verbindung mit Bitcoin gehört, aber es hat Anwendungen, die weit über die von jedermann bevorzugten Kryptowährungen hinausgehen. Hier ist eine kurze Erklärung, wie es funktioniert:

Alles beginnt mit der Verschlüsselung

RELATED: Was ist Bitcoin und wie funktioniert es?

Um Blockchains zu verstehen, müssen Sie Kryptographie verstehen. Die Idee der Kryptographie ist weit älter als Computer: Sie bedeutet lediglich, Informationen so umzuordnen, dass Sie einen bestimmten Schlüssel benötigen, um ihn zu verstehen. Das einfache Dekodierring-Spielzeug, das Sie in Ihrer Schachtel Kix Cereal gefunden haben, ist eine Form der grundlegendsten Kryptographie - erstellen Sie einen Schlüssel (auch bekannt als Chiffre), der einen Buchstaben durch eine Zahl ersetzt, Ihre Nachricht durch den Schlüssel führt und dann gibt der Schlüssel zu jemand anderem. Wer die Nachricht ohne den Schlüssel findet, kann sie nicht lesen, es sei denn, sie ist "geknackt". Das Militär verwendete komplexere Kryptographie lange vor Computern (die Enigma-Maschine kodierte und entschlüsselte Nachrichten zum Beispiel während des Zweiten Weltkriegs).

Modern Verschlüsselung ist jedoch vollständig digital. Heutige Computer verwenden Verschlüsselungsmethoden, die so komplex und so sicher sind, dass es unmöglich wäre, sie durch einfache, von Menschen durchgeführte Mathematik zu brechen. Computerverschlüsselungstechnologie ist jedoch nicht perfekt; es kann immer noch "geknackt" werden, wenn schlau genug Leute den Algorithmus angreifen, und Daten sind immer noch verwundbar, wenn jemand außer dem Besitzer den Schlüssel findet. Aber auch Verschlüsselung auf Consumer-Ebene, wie die AES-128-Bit-Verschlüsselung, die heute auf dem iPhone und Android Standard ist, hält die gesperrten Daten vom FBI fern.

Die Blockchain ist eine kollaborative, sichere Datenbuchhaltung

Verschlüsselung wird normalerweise verwendet, um Dateien zu sperren, sodass nur bestimmte Personen darauf zugreifen können. Aber was ist, wenn Sie Informationen haben, die von jedem gesehen werden müssen - wie zum Beispiel die Buchhaltungsinformationen für eine Behörde, die per Gesetz öffentlich sein muss - und trotzdem sicher sein müssen? Da gibt es ein Problem: Je mehr Menschen Informationen sehen und bearbeiten können, desto weniger sicher ist sie.

Blockchains wurden entwickelt, um die Sicherheitsanforderungen dieser spezifischen Situationen zu erfüllen. In einer Blockchain wird die Änderung jedes Mal, wenn auf die Informationen zugegriffen wird und diese aktualisiert wird, aufgezeichnet und verifiziert, dann durch Verschlüsselung gesperrt und kann nicht erneut bearbeitet werden. Die Menge der Änderungen wird dann gespeichert und zum Gesamtdatensatz hinzugefügt. Das nächste Mal, wenn jemand Änderungen vornimmt, beginnt es von vorne und bewahrt die Informationen in einem neuen "Block" auf, der verschlüsselt und an den vorherigen Block angehängt ist (daher "Blockkette"). Dieser sich wiederholende Prozess verbindet die allererste Version des Informationssatzes mit dem neuesten, so dass jeder alle Änderungen sehen kann, aber immer nur die neueste Version beisteuern kann.

Diese Idee ist gegen Metaphern resistent, aber Stell dir vor du bist in einer Gruppe von zehn Leuten, die ein LEGO Set zusammenbauen. Sie können immer nur ein Stück nach dem anderen hinzufügen und können überhaupt keine Teile entfernen. Jedes Mitglied der Gruppe muss sich darauf einigen, wo das nächste Stück hingeht. Auf diese Weise können Sie jederzeit alle Teile sehen - bis zum allerersten Stück im Projekt -, aber Sie können nur das letzte Stück ändern.

Für etwas relevanteres, stellen Sie sich ein kollaboratives Dokument vor, wie eine Tabelle in Google Docs oder Office 365. Jeder, der Zugriff auf das Dokument hat, kann es bearbeiten, und jedes Mal wird die Änderung gespeichert und als neue Tabelle gespeichert und dann in der Dokumenthistorie gespeichert. So können Sie Schritt für Schritt durch die vorgenommenen Änderungen zurückgehen, aber Sie können der letzten Version nur Informationen hinzufügen, nicht die früheren Versionen der Tabelle ändern, die bereits gesperrt wurden.

Wie Sie wahrscheinlich schon gehört haben, Diese Idee eines sicheren, ständig aktualisierten "Ledgers" wird hauptsächlich auf Finanzdaten angewendet, wo es am sinnvollsten ist. Verteilte digitale Währungen wie Bitcoin sind die gebräuchlichste Verwendung von Blockchains - tatsächlich wurde die allererste für Bitcoin entwickelt und die Idee verbreitete sich von dort.

The Technical Stuff: Schritt für Schritt, Block für Block

Wie läuft das alles auf einem Computer ab? Es ist eine Kombination aus Kryptographie und Peer-to-Peer-Netzwerken.

RELATED: Wie funktioniert BitTorrent?

Sie kennen vielleicht die Peer-to-Peer-Dateifreigabe: Dienste wie BitTorrent, die Benutzern das Hochladen erlauben und digitale Dateien von mehreren Standorten effizienter herunterladen als von einer einzelnen Verbindung. Stellen Sie sich die "Dateien" als Kerndaten in einer Blockchain und den Download-Prozess als Kryptografie vor, die sie auf dem neuesten Stand und sicher hält.

Oder gehen Sie zurück zu unserem obigen Google Docs-Beispiel: Stellen Sie sich vor, dass Sie das kollaborative Dokument sind Bearbeiten ist nicht auf einem Server gespeichert. Stattdessen befindet es sich auf dem Computer jedes Einzelnen, der sich ständig gegenseitig überprüft und aktualisiert, um sicherzustellen, dass niemand die vorherigen Datensätze geändert hat. Dies macht es "dezentral".

Das ist die Kernidee der Blockchain: Es sind kryptografische Daten, auf die ständig zugegriffen wird und die gleichzeitig gesichert sind, ohne einen zentralen Server oder Speicher, mit einer Aufzeichnung von Änderungen, die sich in jede neue Version einfügen der Daten.

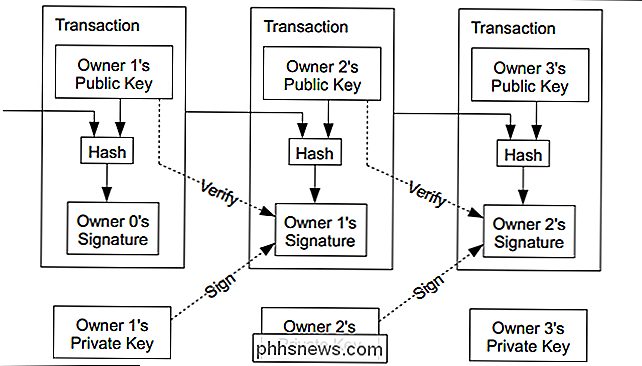

Also müssen wir drei Elemente in dieser Beziehung berücksichtigen. Einer, das Netzwerk von Peer-to-Peer-Benutzern, die alle Kopien des Blockchain-Datensatzes speichern. Zwei, die Daten, die diese Benutzer dem letzten "Block" von Informationen hinzufügen, so dass sie aktualisiert und dem gesamten Datensatz hinzugefügt werden können. Drei, die kryptologischen Sequenzen, die die Benutzer erzeugen, um sich auf den neuesten Block zu einigen und ihn in der Reihenfolge der Daten, die den Datensatz bilden, zu fixieren.

Es ist das letzte Bit, das die geheime Soße im Blockchain-Sandwich ist. Mit digitaler Kryptografie steuert jeder Benutzer die Leistung seines Computers bei, um einige der komplexen mathematischen Probleme zu lösen, die die Daten sicher halten. Diese extrem komplexen Lösungen - bekannt als "Hash" - entschlüsseln Kernbestandteile der Daten im Datensatz, z. B. welcher Account in einem Accounting Ledger hinzugefügt oder subtrahiert wurde und woher das Geld kam oder kam. Je dichter die Daten sind, desto komplexer ist die Kryptographie und desto mehr Verarbeitungsleistung wird benötigt, um sie zu lösen. (Hier kommt übrigens die Idee des "Mining" in Bitcoin ins Spiel.)

Zusammenfassend können wir uns eine Blockchain als eine Dateneinheit vorstellen, die wie folgt aussieht:

- Ständig aktualisiert. Blockchain-Benutzer können jederzeit auf die Daten zugreifen und dem neuesten Block Informationen hinzufügen.

- Verteilte Kopien der Blockchain-Daten werden von jedem Benutzer gespeichert und gesichert, und alle müssen neue Ergänzungen vereinbaren.

- Bestätigt. Sowohl Änderungen an neuen Blöcken als auch Kopien alter Blöcke müssen von allen Benutzern durch kryptografische Verifikation vereinbart werden.

- Sicher . Manipulation der alten Daten und Änderung der Methode zur Sicherung neuer Daten wird sowohl durch die kryptographische Methode als auch durch die nicht zentralisierte Speicherung der Daten selbst verhindert.

Und ob Sie es glauben oder nicht, es wird noch komplizierter als das ... aber das ist es die Grundidee.

Die Blockchain in Aktion: Zeig mir das (digitale) Geld!

Betrachten wir als Beispiel, wie dies für eine Kryptowährung wie Bitcoin gilt. Angenommen, Sie haben einen Bitcoin und möchten ihn für ein neues Auto ausgeben. (Oder ein Fahrrad oder ein Haus oder eine kleine bis mittelgroße Inselnation - wie viel Bitcoin diese Woche auch wert ist.) Sie verbinden sich mit Ihrer Software mit der dezentralen Bitcoin-Blockchain und senden Ihre Anfrage zur Übertragung Ihrer Bitcoin an den Verkäufer des Autos. Ihre Transaktion wird dann an das System übertragen.

Jede Person auf dem System kann sie sehen, aber Ihre Identität und die Identität des Verkäufers sind nur temporäre Signaturen, winzige Elemente der großen mathematischen Probleme, die das Herz der digitalen Kryptographie bilden. Diese Werte werden in die Blockchain-Gleichung eingefügt, und das Problem selbst wird von den Mitgliedern im Peer-to-Peer-Netzwerk "gelöst", die Kryptografiehashes generieren.

Sobald die Transaktion verifiziert ist, wird ein Bitcoin von Ihnen zum Verkäufer verschoben und auf dem neuesten Block in der Kette aufgezeichnet. Der Block ist fertiggestellt, versiegelt und mit Kryptographie geschützt. Die nächste Serie von Transaktionen beginnt, und die Blockchain wird länger, wobei bei jeder Aktualisierung ein vollständiger Datensatz aller Transaktionen enthalten ist.

Wenn Sie eine Blockchain als "sicher" betrachten, ist es wichtig, den Kontext zu verstehen. Einzelne Transaktionen sind sicher und die gesamte Aufzeichnung ist sicher, solange die Methoden, die zur Sicherung der Kryptographie verwendet werden, "uncracked" bleiben. (Und denken Sie daran, dass das Zeug wirklich schwer zu brechen ist - selbst das FBI kann es.) t t es mit bloßen Rechenressourcen allein.) Aber das schwächste Glied in der Blockchain ist, na, Sie - der Benutzer.

Wenn Sie jemand anderen erlauben, Ihren persönlichen Schlüssel zu benutzen, um auf die Kette zuzugreifen, oder wenn sie es finden einfach in Ihren Computer hacken, können sie die Blockchain mit Ihren Informationen ergänzen, und es gibt keine Möglichkeit, sie zu stoppen. So wird Bitcoin in hoch publizierten Angriffen auf wichtige Märkte "gestohlen": Es sind die Unternehmen, die die Märkte betreiben, nicht die Bitcoin-Blockchain selbst, die kompromittiert wurden. Und weil die gestohlenen Bitcoins an anonyme Benutzer übertragen werden, durch einen Prozess, der von der Blockchain verifiziert und für immer aufgezeichnet wird, gibt es keine Möglichkeit, den Angreifer oder den Bitcoin zu finden.

Was können Blockchains sonst noch tun?

Die Blockchain-Technologie begann mit Bitcoin, aber es ist eine so wichtige Idee, dass sie nicht lange dort blieb. Ein System, das ständig aktualisiert wird, für jeden zugänglich ist, von einem nicht zentralisierten Netzwerk verifiziert wird und unglaublich sicher ist, hat viele verschiedene Anwendungen. Finanzinstitute wie JP Morgan Chase und die australische Börse entwickeln Blockchain-Systeme, um Finanzdaten zu sichern und zu verteilen (für herkömmliches Geld, nicht für Kryptowährung wie Bitcoin). Die Bill & Melinda Gates - Stiftung hofft, Blockchain - Systeme zu nutzen, um Milliarden von Menschen, die sich kein reguläres Bankkonto leisten können, kostenlose, verteilte Bankdienstleistungen anzubieten.

Open - Source - Tools wie Hyperledger versuchen, Blockchain - Techniken zur Verfügung zu stellen eine größere Bandbreite von Leuten, in einigen Fällen sogar ohne die monströse Menge an Verarbeitungsleistung, die benötigt wird, um andere Designs zu sichern. Kollaborative Arbeitssysteme können mit Blockchain-Techniken verifiziert und aufgezeichnet werden. Fast alles, was ständig aufgezeichnet, aufgerufen und aktualisiert werden muss, kann auf die gleiche Weise verwendet werden.

Bildnachweis: posteriori / Shutterstock, Lewis Tse Pui Lung / Shutterstock, Zack Copley

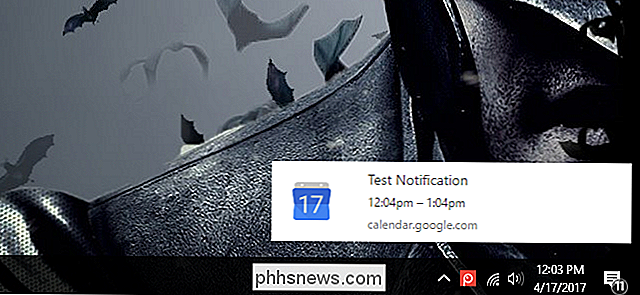

So aktivieren Sie Desktopbenachrichtigungen für Google Kalender in Chrome

Google Kalender wurde von vielen Nutzern als Einstiegskalender übernommen - er ist plattformübergreifend, im Web und gebunden Ihr Google-Konto, also ist es super bequem und einfach zu verwenden. Das Benachrichtigungssystem ist auch großartig, aber wenn Sie nicht in das Standard-Benachrichtigungssystem sind, gibt es eine schnelle und einfache Möglichkeit, es zu ändern.

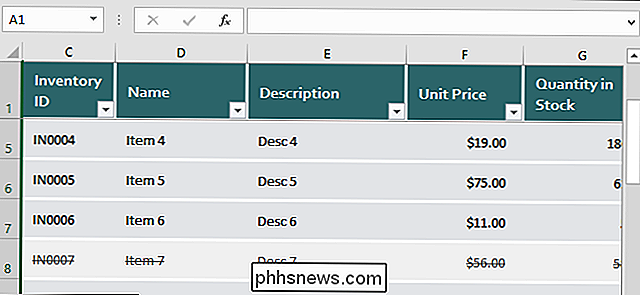

So fixieren Sie Zeilen und Spalten in Excel

Wenn Sie an einer großen Tabelle arbeiten, kann es nützlich sein, bestimmte Zeilen oder Spalten "einzufrieren", damit sie auf dem Bildschirm bleiben Sie scrollen durch den Rest des Blattes. Wenn Sie in Excel durch große Blätter scrollen, möchten Sie vielleicht einige Zeilen oder Spalten - wie zum Beispiel Kopfzeilen - im Blick behalten.