So funktioniert der neue Exploit-Schutz von Windows Defender (und wie er konfiguriert wird)

Microsoft's Fall Creators Update fügt endlich einen integrierten Exploit-Schutz für Windows hinzu. Sie mussten dies zuvor in Form von Microsofts EMET-Tool suchen. Es ist jetzt Teil von Windows Defender und ist standardmäßig aktiviert.

So funktioniert der Exploit-Schutz von Windows Defender

VERWANDT: Was ist neu in Windows 10's Fall Creators Update, jetzt verfügbar

Wir haben schon lange die Verwendung von anti empfohlen -Expo-Software wie Microsoft Enhanced Mitigation Experience Toolkit (EMET) oder die benutzerfreundlichere Malwarebytes Anti-Malware, die unter anderem eine leistungsstarke Anti-Exploit-Funktion enthält. Microsofts EMET wird häufig in größeren Netzwerken verwendet, wo es von Systemadministratoren konfiguriert werden kann, aber es wurde nie standardmäßig installiert, erfordert eine Konfiguration und hat eine verwirrende Schnittstelle für durchschnittliche Benutzer.

Typische Antivirenprogramme, wie Windows Defender selbst, verwenden Virendefinitionen und Heuristiken, um gefährliche Programme zu erkennen, bevor sie auf Ihrem System ausgeführt werden können. Anti-Exploit-Tools verhindern tatsächlich, dass viele beliebte Angriffstechniken überhaupt funktionieren, so dass diese gefährlichen Programme überhaupt nicht in Ihr System gelangen. Sie ermöglichen bestimmte Schutzmechanismen für Betriebssysteme und blockieren Exploit-Techniken für den gemeinsamen Speicher. Wenn ein Exploit-ähnliches Verhalten erkannt wird, wird der Prozess beendet, bevor etwas Schlimmes passiert. Mit anderen Worten, sie können vor vielen Zero-Day-Angriffen schützen, bevor sie gepatcht werden.

Sie könnten jedoch möglicherweise Kompatibilitätsprobleme verursachen, und ihre Einstellungen müssen möglicherweise für verschiedene Programme angepasst werden. Aus diesem Grund wurde EMET hauptsächlich in Unternehmensnetzwerken verwendet, wo Systemadministratoren die Einstellungen optimieren konnten und nicht auf Heim-PCs.

Windows Defender enthält jetzt viele dieser Schutzmechanismen, die ursprünglich in Microsofts EMET gefunden wurden. Sie sind standardmäßig für alle Benutzer aktiviert und Teil des Betriebssystems. Windows Defender konfiguriert automatisch die entsprechenden Regeln für verschiedene Prozesse, die auf Ihrem System ausgeführt werden. (Malwarebytes behauptet immer noch, dass ihre Anti-Exploit-Funktion besser ist, und wir empfehlen trotzdem die Verwendung von Malwarebytes, aber es ist gut, dass Windows Defender jetzt auch einige davon eingebaut hat.)

Diese Funktion wird automatisch aktiviert, wenn Sie ein Upgrade durchgeführt haben zu Windows 10 Fall Creators Update und EMET wird nicht mehr unterstützt. EMET kann nicht einmal auf PCs installiert werden, auf denen das Fall Creators Update ausgeführt wird. Wenn Sie bereits EMET installiert haben, wird es durch das Update entfernt.

RELATED: So schützen Sie Ihre Dateien vor Ransomware Mit Windows Defenders neuem "Controlled Folder Access"

Windows 10s Fall Creators Update enthält auch ein verwandte Sicherheitsfunktion namens Controlled Folder Access. Es wurde entwickelt, um Malware zu stoppen, indem nur vertrauenswürdige Programme Dateien in Ihren persönlichen Datenordnern wie Dokumente und Bilder ändern können. Beide Funktionen sind Teil von "Windows Defender Exploit Guard". Der Zugriff auf kontrollierte Ordner ist jedoch standardmäßig nicht aktiviert.

So bestätigen Sie, dass der Exploit-Schutz aktiviert ist

Diese Funktion ist automatisch für alle Windows 10-PCs aktiviert. Es kann jedoch auch in den "Audit-Modus" geschaltet werden, sodass Systemadministratoren ein Protokoll darüber lesen können, welche Exploit Protection vor der Aktivierung auf kritischen PCs keine Probleme verursacht hätte.

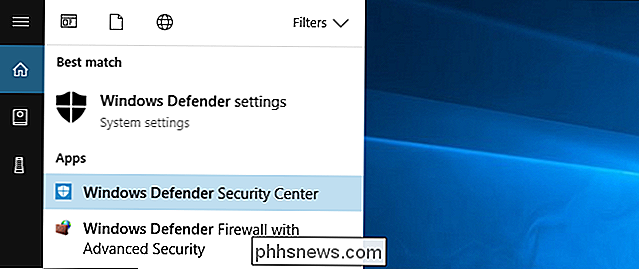

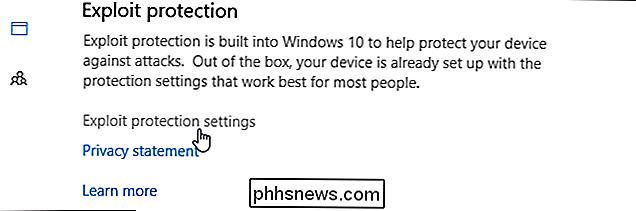

Um dies zu bestätigen Wenn die Funktion aktiviert ist, können Sie das Windows Defender Security Center öffnen. Öffnen Sie das Startmenü, suchen Sie nach Windows Defender und klicken Sie auf die Verknüpfung Windows Defender Security Center.

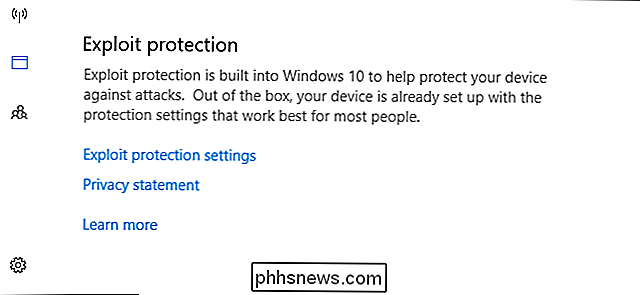

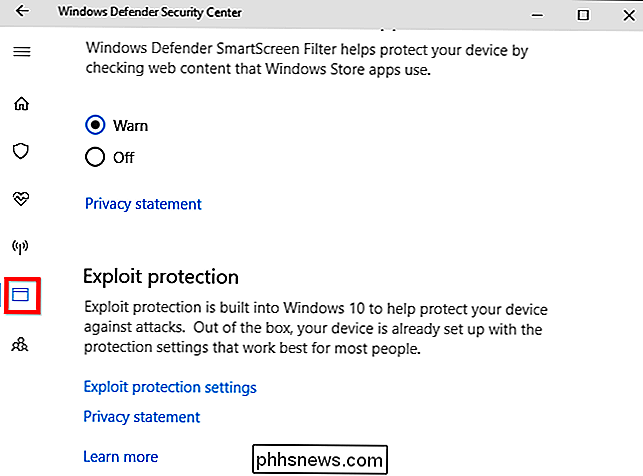

Klicken Sie in der Seitenleiste auf das fensterförmige Symbol "App & Browser-Kontrolle". Scrollen Sie nach unten und Sie sehen den Abschnitt "Exploit-Schutz". Es wird Ihnen mitteilen, dass diese Funktion aktiviert ist.

Wenn Sie diesen Abschnitt nicht sehen, wurde Ihr PC wahrscheinlich noch nicht auf das Update von Fall Creators aktualisiert.

So konfigurieren Sie die Windows-Defender-Exploit-Schutz

Warnung : Wahrscheinlich möchten Sie diese Funktion nicht konfigurieren. Windows Defender bietet viele technische Optionen, die Sie anpassen können, und die meisten Leute werden nicht wissen, was sie hier tun. Diese Funktion ist mit intelligenten Standardeinstellungen konfiguriert, die keine Probleme verursachen, und Microsoft kann seine Regeln im Laufe der Zeit aktualisieren. Die hier aufgeführten Optionen scheinen vor allem Systemadministratoren zu helfen, Regeln für Software zu entwickeln und sie in einem Unternehmensnetzwerk auszugeben.

Wenn Sie Exploit Protection konfigurieren möchten, wechseln Sie zu Windows Defender Security Center> App & Browser-Kontrolle, scrollen Sie nach unten und klicken Sie unter Exploit-Schutz auf "Exploit protection settings".

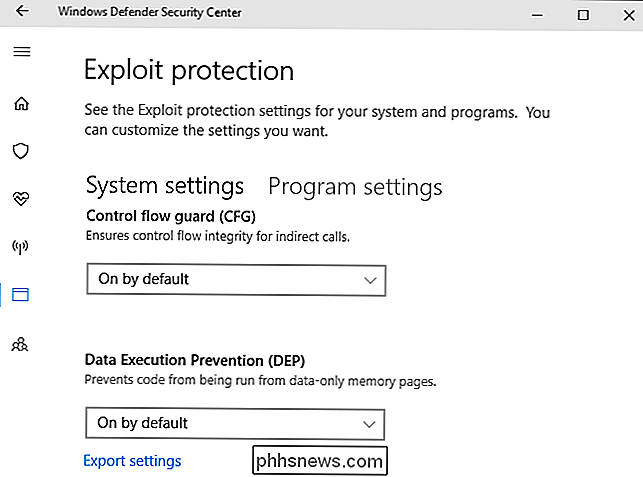

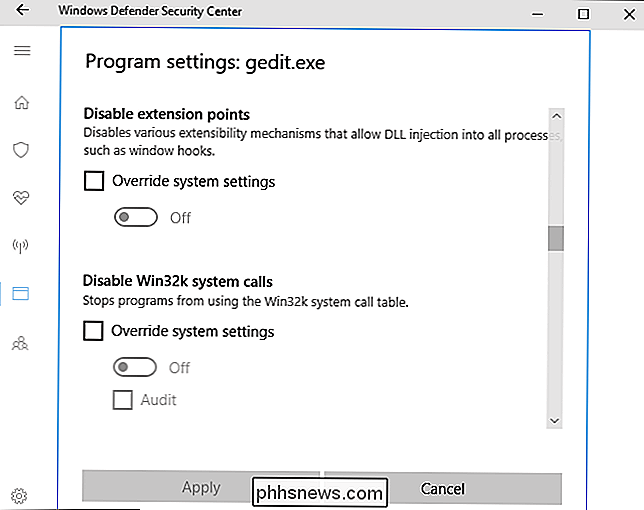

Sie sehen hier zwei Registerkarten: Systemeinstellungen und Programm die Einstellungen. Die Systemeinstellungen steuern die Standardeinstellungen für alle Anwendungen, während die Programmeinstellungen die einzelnen Einstellungen für verschiedene Programme steuern. Mit anderen Worten, Programmeinstellungen können die Systemeinstellungen für einzelne Programme überschreiben. Sie können restriktiver oder weniger restriktiv sein.

Am unteren Bildschirmrand können Sie auf "Einstellungen exportieren" klicken, um Ihre Einstellungen als XML-Datei zu exportieren, die Sie auf anderen Systemen importieren können. Die offizielle Dokumentation von Microsoft bietet weitere Informationen zum Bereitstellen von Regeln mit Gruppenrichtlinien und PowerShell.

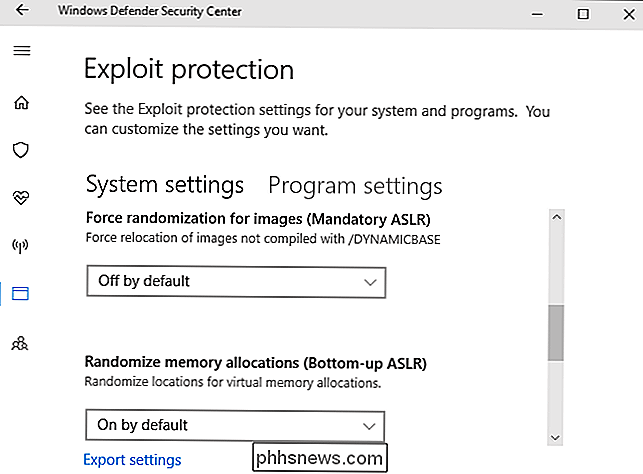

Auf der Registerkarte Systemeinstellungen werden die folgenden Optionen angezeigt: Flow Guard (CFG), Datenausführungsverhinderung (DEP), Randomisierung für Bilder erzwingen (Mandatory ASLR), Randomize-Speicherzuordnungen (Bottom-up-ASLR), Überprüfen von Ausnahmeketten (SEHOP) und Validieren der Heapintegrität. Sie sind standardmäßig alle aktiviert, mit Ausnahme der Option Randomisierung für Bilder erzwingen (obligatorisch ASLR). Das liegt wahrscheinlich daran, dass Mandatory ASLR bei einigen Programmen Probleme verursacht, so dass Sie möglicherweise Kompatibilitätsprobleme bekommen, wenn Sie es aktivieren, abhängig von den Programmen, die Sie ausführen.

Sie sollten diese Optionen nicht wirklich berühren, wenn Sie nicht wissen, was Sie sind tun. Die Standardeinstellungen sind sinnvoll und werden aus einem bestimmten Grund gewählt.

RELATED: Warum die 64-Bit-Version von Windows sicherer ist

Die Schnittstelle bietet eine sehr kurze Zusammenfassung der einzelnen Optionen, aber Sie werden muss etwas recherchieren, wenn Sie mehr wissen wollen. Wir haben zuvor erklärt, was DEP und ASLR hier tun.

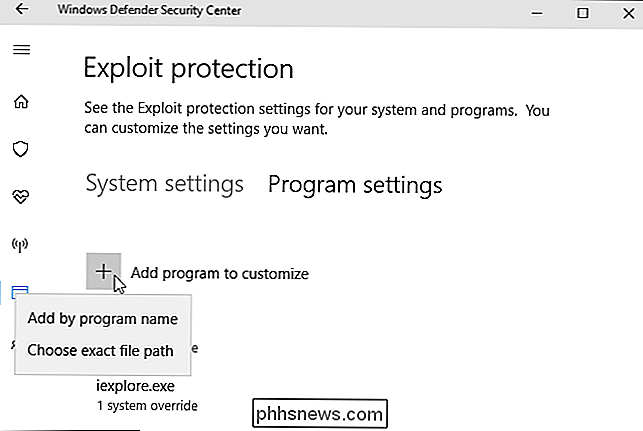

Klicken Sie auf den Tab "Programmeinstellungen" und Sie sehen eine Liste mit verschiedenen Programmen mit benutzerdefinierten Einstellungen. Die Optionen hier ermöglichen das Überschreiben der gesamten Systemeinstellungen. Wenn Sie beispielsweise "iexplore.exe" in der Liste auswählen und auf "Bearbeiten" klicken, wird die Regel "Mandatory ASLR" für den Internet Explorer-Prozess zwangsweise aktiviert, obwohl sie standardmäßig nicht systemweit aktiviert ist.

Sie sollten diese integrierten Regeln für Prozesse wie runtimebroker.exe und spoolsv.exe nicht manipulieren. Microsoft hat sie aus einem bestimmten Grund hinzugefügt.

Sie können benutzerdefinierte Regeln für einzelne Programme hinzufügen, indem Sie auf "Programm zum Anpassen hinzufügen" klicken. Sie können entweder "Nach Programmname hinzufügen" oder "Wählen Sie den genauen Dateipfad" angeben, jedoch ist die Angabe eines genauen Dateipfads sehr viel präziser.

Nach dem Hinzufügen finden Sie eine lange Liste von Einstellungen, die für die meisten nicht sinnvoll sind Menschen. Die vollständige Liste der hier verfügbaren Einstellungen lautet: Arbitrary Code Guard (ACG), Bilder mit geringer Integrität sperren, Entfernte Bilder blockieren, Nicht vertrauenswürdige Schriftarten blockieren, Code Integrity Guard, Control Flow Guard (CFG), Datenausführungsverhinderung (DEP), Erweiterungspunkte deaktivieren , Win32k-Systemaufrufe deaktivieren, untergeordnete Prozesse nicht zulassen, Adressfilterung (EAF) erzwingen, Randomisierung für Bilder erzwingen (obligatorische ASLR), Adressfilterung importieren (IAF), Speicherzuweisungen zuführen (Bottom-up-ASLR), Ausführung simulieren (SimExec) , Validieren des API-Aufrufs (CallerCheck), Überprüfen der Ausnahmeketten (SEHOP), Validieren der Handle-Verwendung, Validieren der Heap-Integrität, Überprüfen der Image-Abhängigkeitsintegrität und Validieren der Stack-Integrität (StackPivot).

Auch hier sollten Sie diese Optionen nicht berühren Es ist ein Systemadministrator, der eine Anwendung sperren will und wirklich weiß, was Sie tun.

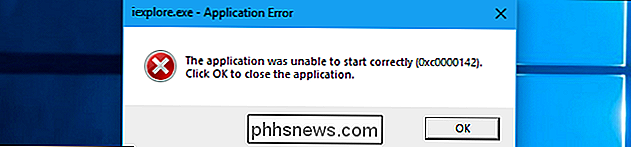

Als Test haben wir alle Optionen für iexplore.exe aktiviert und versucht, sie zu starten. Internet Explorer hat gerade eine Fehlermeldung angezeigt und den Start verweigert. Wir haben nicht einmal eine Windows Defender-Benachrichtigung gesehen, in der erklärt wurde, dass der Internet Explorer aufgrund unserer Einstellungen nicht funktionierte.

Versuchen Sie nicht blind, Anwendungen einzuschränken, oder Sie werden ähnliche Probleme auf Ihrem System verursachen. Sie werden schwer zu beheben sein, wenn Sie sich nicht erinnern, dass Sie die Optionen ebenfalls geändert haben.

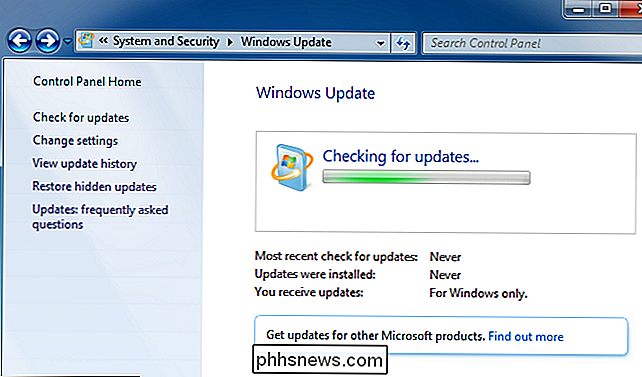

Wenn Sie immer noch eine ältere Version von Windows wie Windows 7 verwenden, können Sie Exploit-Schutzfunktionen durch Installieren von Microsofts EMET oder Malwarebytes erhalten. Die Unterstützung für EMET endet jedoch am 31. Juli 2018, da Microsoft stattdessen Unternehmen in Richtung Windows 10 und Windows Defender Exploit Protection drängen will.

Wie man das Windows Update repariert, wenn es fest oder gefroren ist

In den meisten Fällen läuft Windows Update still im Hintergrund. Es lädt Updates automatisch herunter, installiert die Updates und speichert andere beim Neustart von Windows. Aber manchmal bricht es und hört auf zu arbeiten. Hier erfahren Sie, wie Sie Windows Update reparieren können, wenn es feststeckt oder erstarrt.

So erstellen Sie Familienprofile mit Eero, um den Internetzugriff einzuschränken

Wenn Sie Kinder haben, wissen Sie vielleicht, wie schwierig es sein kann, sie von ihren Computern wegzuziehen andere Geräte, damit sie ihre Aufgaben pünktlich erledigen oder einfach nur Zeit mit der Familie verbringen. Eero, das robuste Wi-Fi-System für das ganze Haus, verfügt über eine Funktion, die dies vereinfacht.